Secure Connect Gateway Virtual Edition (SCG-VE): Anleitung zum Installieren von SCG in einer Dual-NIC-Konfiguration

Summary: In diesem Artikel wird erläutert, wie Sie Secure Connect Gateway in einer Konfiguration mit zwei NICs installieren.

This article applies to

This article does not apply to

Instructions

Wenn die Secure Connect Gateway Virtual Edition-Appliance in einer DMZ installiert ist, müssen manchmal zwei Netzwerkschnittstellen vorhanden sein:

Routing:

Da nur ein IP-"Standard-Gateway" (Router) konfiguriert werden kann, sind möglicherweise statische Routen erforderlich. Es gibt zwei Optionen:

Namensauflösung:

Die SCG-Instanz muss in der Lage sein, die Namen der SCG-Back-end-Server bei Dell aufzulösen (selbst wenn die Verbindung über einen Proxy besteht). Wenn der DNS-Server nur intern ist und externe Domains nicht auflösen kann, fügen Sie die SCG-Hostnamen und IP-Adressen zur Datei /etc/hosts auf der SCG-VM hinzu. Eine Liste der Backend-Server von Dell finden Sie im "Secure Connect Gateway Virtual Edition – Benutzerhandbuch" im Abschnitt "Netzwerkanforderungen".

Installationsverfahren:

- Die erste Schnittstelle (eth0) wird für die "interne" Kommunikation mit den verwalteten Geräten (Speicherarrays, Server, Appliances) verwendet, z. B.: Management-LAN des Kunden.

- Die zweite Schnittstelle (eth1) wird für die "externe" Kommunikation mit Dell über das Internet oder die Kommunikation mit einem optionalen HTTP-Proxy für die weitere Verbindung zu Dell über das Internet verwendet.

Routing:

Da nur ein IP-"Standard-Gateway" (Router) konfiguriert werden kann, sind möglicherweise statische Routen erforderlich. Es gibt zwei Optionen:

- Konfigurieren Sie die Standardgateway-IP so, dass sie ein Router ist, auf den über das "interne" LAN (eth0) zugegriffen werden kann. Auf interne Subnetze des Kunden kann zugegriffen werden und es sind statische Routen erforderlich, um die Dell Backend-Infrastruktur direkt über das Internet zu erreichen. Beispiele finden Sie weiter unten.

Wenn die Internetverbindung einen Proxy verwendet und sich dieser im selben Subnetz wie die eth0-Schnittstelle befindet, sind keine statischen Routen erforderlich.

- Konfigurieren Sie die Standardgateway-IP so, dass sie ein Router ist, auf den über das "externe" LAN (eth1) zugegriffen werden kann. Eine direkte Internetverbindung zum Dell Back-End ist möglich, aber Sie benötigen möglicherweise statische Routen, um zusätzliche "interne" Subnetze zu erreichen.

Namensauflösung:

Die SCG-Instanz muss in der Lage sein, die Namen der SCG-Back-end-Server bei Dell aufzulösen (selbst wenn die Verbindung über einen Proxy besteht). Wenn der DNS-Server nur intern ist und externe Domains nicht auflösen kann, fügen Sie die SCG-Hostnamen und IP-Adressen zur Datei /etc/hosts auf der SCG-VM hinzu. Eine Liste der Backend-Server von Dell finden Sie im "Secure Connect Gateway Virtual Edition – Benutzerhandbuch" im Abschnitt "Netzwerkanforderungen".

Installationsverfahren:

- Stellen Sie das SCG-VE, OVF- oder VHD-Image gemäß dem Secure Connect Gateway-Benutzerhandbuch bereit.

- Für VMware:

Konfigurieren Sie in der Bereitstellungsvorlage das Netzwerk für das "interne" (Management-)Netzwerk.

IP, Subnetzmaske, Standardgateway (falls intern), DNS.

Starten Sie die bereitgestellte VM.

- Für Hyper-V:

Starten Sie die VM und konfigurieren Sie die Netzwerkschnittstellen-IP, Subnetzmaske, Standardgateway (falls intern), DNS während des ersten Startvorgangs gemäß "Secure Connect Gateway User's Guide".

Schließen Sie den ersten Konfigurationsassistenten ab.

- Fahren Sie die VM herunter(melden Sie sich als Root an und führen Sie "shutdown -h now" aus.)

- Fügen Sie manuell eine zweite virtuelle Netzwerkschnittstelle aus der VMware- oder Hyper-V-Managementanwendung hinzu.

- VMware: Empfohlener Schnittstellentyp "VmxNet3"

- Hyper-V: Empfohlener Schnittstellentyp: "Netzwerkadapter"

- Starten Sie die VM und melden Sie sich bei der Konsole als root an.

- Richten Sie die zweite NIC-Schnittstelle ein:

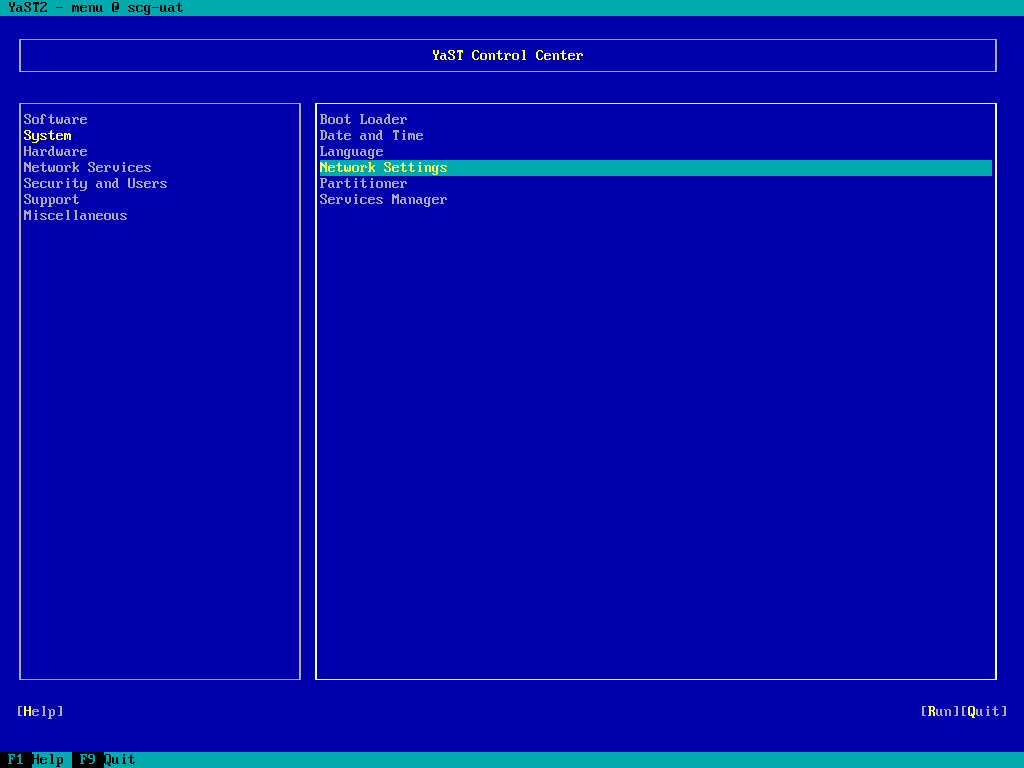

- Geben Sie "yast" ein und drücken Sie die Eingabetaste, um das Yast-Konfigurationstool auszuführen.

- Wählen Sie System > Network Settings aus und drücken Sie die Eingabetaste:

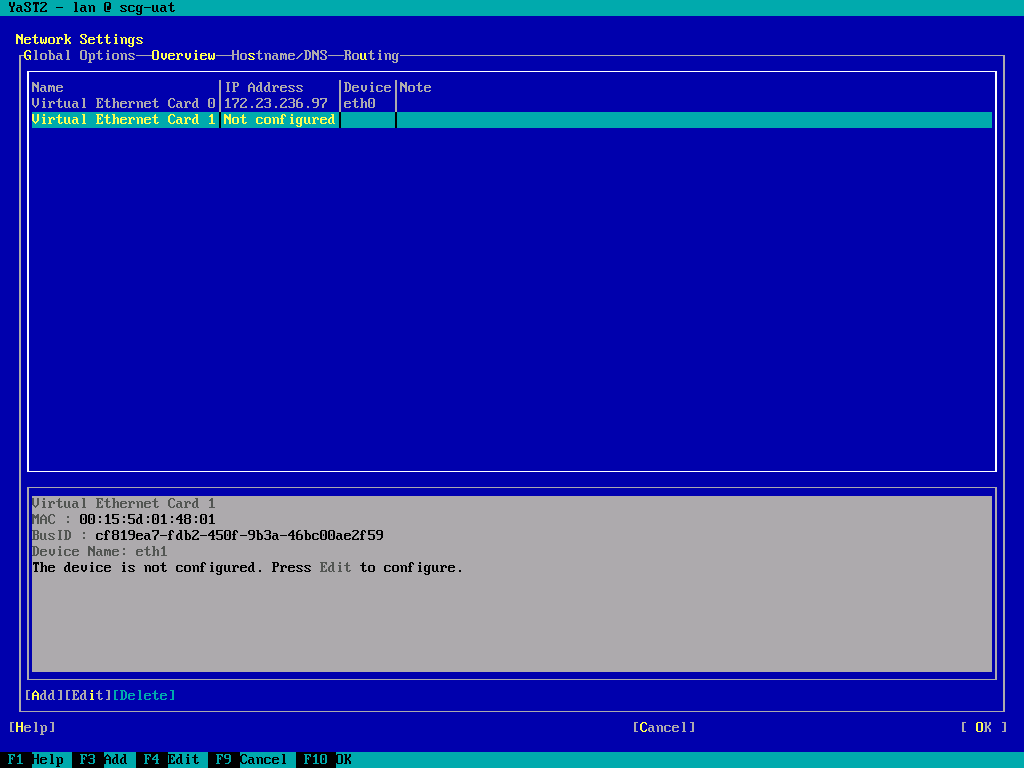

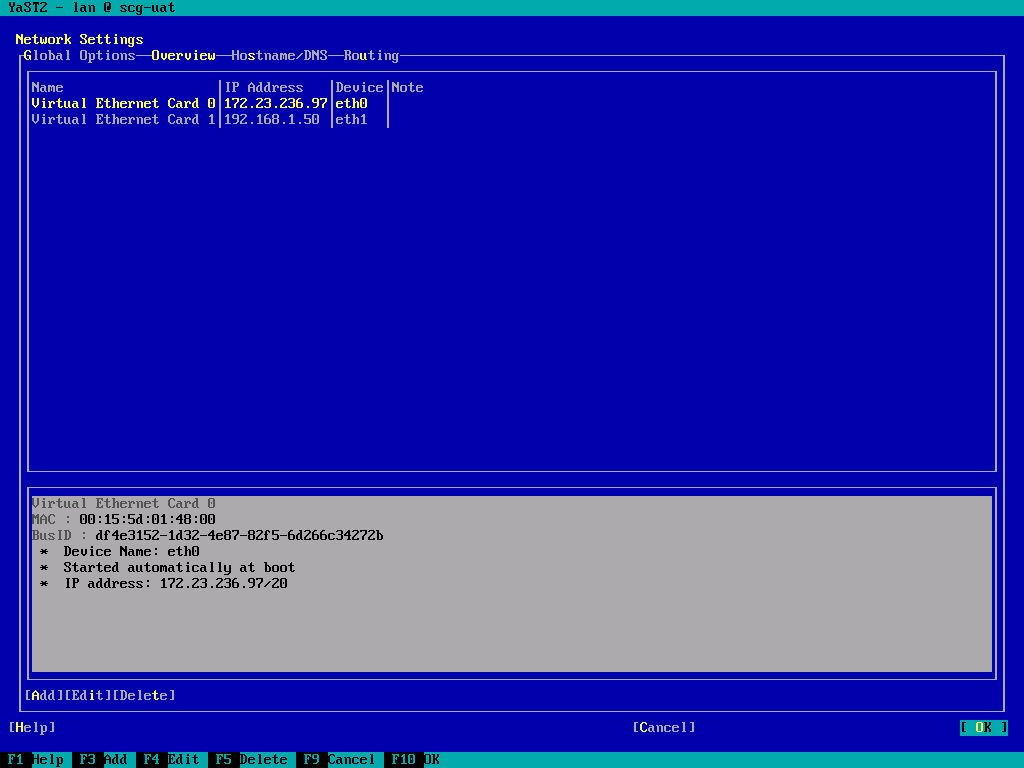

- Gehen Sie zur Liste der NICs und markieren Sie die neu hinzugefügte (nicht konfigurierte) Schnittstelle. Gehen Sie dann zu "Edit" und drücken Sie die Eingabetaste.

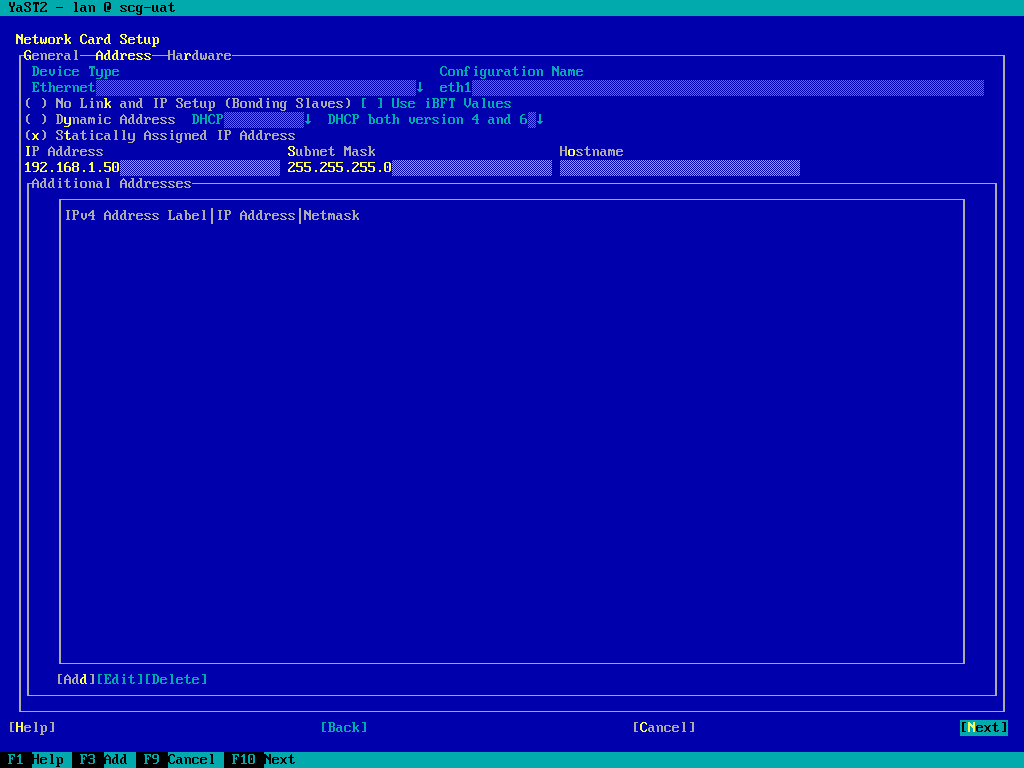

(Screenshot aus einer Hyper-V-Instanz). - Legen Sie die IP-Adresse und die Subnetzmaske fest. Lassen Sie den Hostnamen leer.

- Gehen Sie zu "Next" und drücken Sie die Eingabetaste.

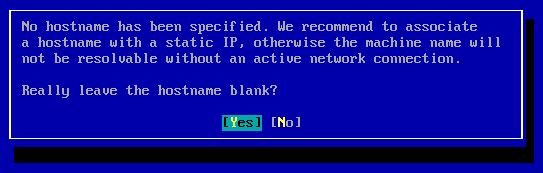

- Akzeptieren Sie die Meldung "Hostnamen wirklich leer lassen?" Prompt:

HINWEIS: Der Hostname ist der Managementschnittstelle (eth0) zugeordnet und für eth1 nicht erforderlich.

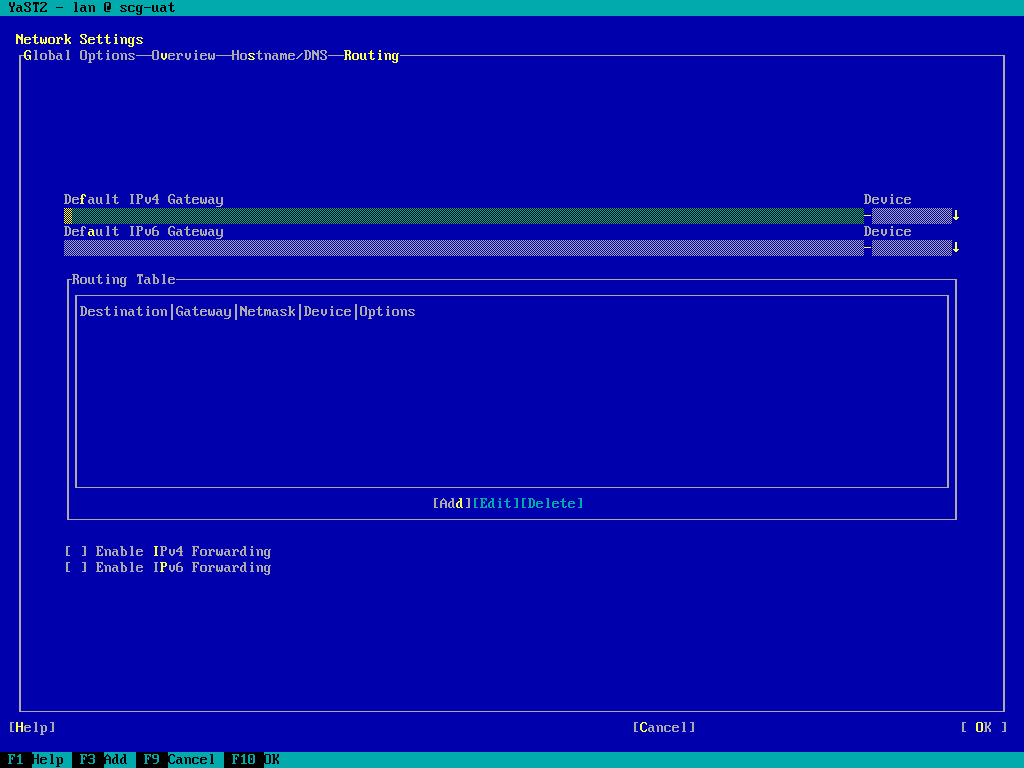

- Gehen Sie mit der Tabulatortaste zu den Optionen in der oberen Reihe und wählen Sie mit dem Rechtspfeil die Seite "Routing" aus:

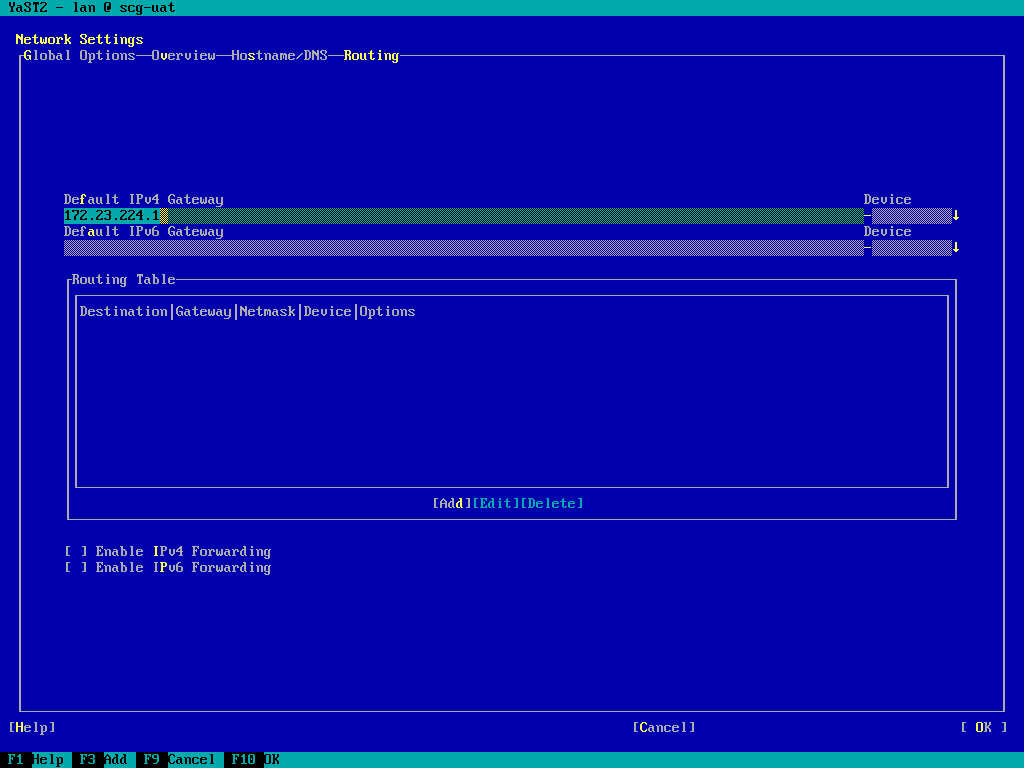

- Hinzufügen oder Validieren des "Standard-IPv4-Gateways"

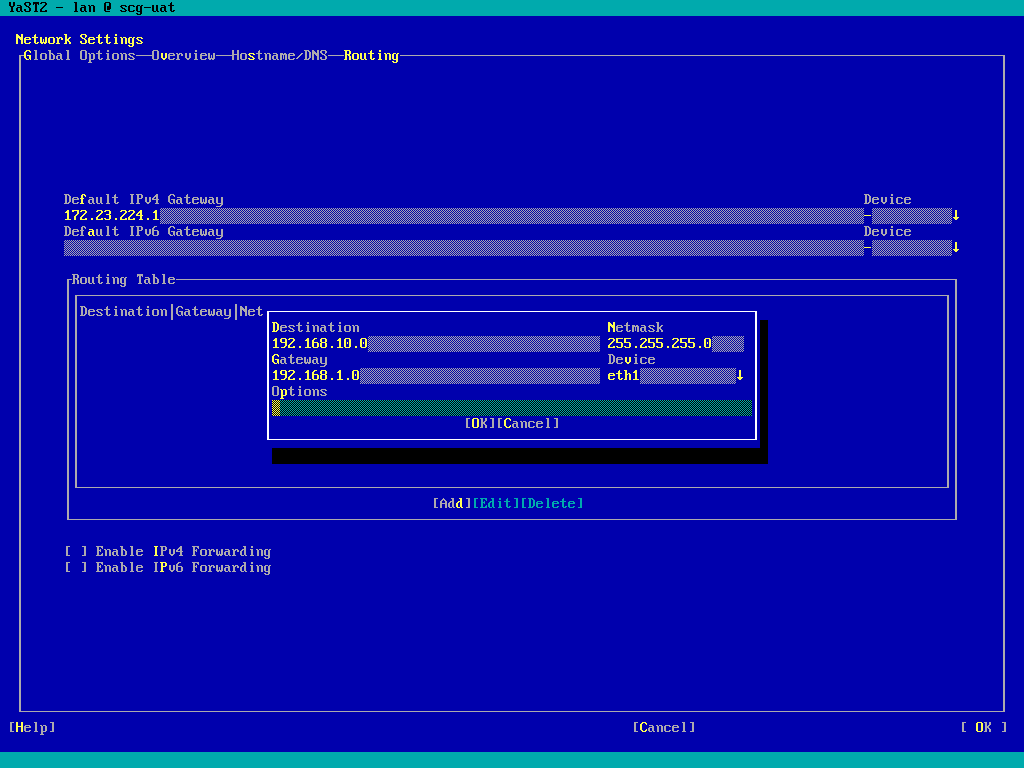

- Wechseln Sie mit der Tabulatortaste zu "Hinzufügen" und drücken Sie die Eingabetaste, fügen Sie alle erforderlichen statischen Routen hinzu:

HINWEIS: Die IP-Weiterleitung sollte NICHT aktiviert werden.

- Wenn Sie das "Standard-Gateway" auf einen "internen" Router festlegen, fügen Sie statische Routen für das Dell SCG-Back-End hinzu. Beispiele finden Sie im Abschnitt "Zusätzliche Informationen" weiter unten.

- Wenn Sie das "Standard-Gateway" auf einen "externen" Router festlegen, fügen Sie statische Routen für alle zusätzlichen internen Subnetze hinzu, die Geräte enthalten, die SCG hinzugefügt werden.

- Klicken Sie mit der Tabulatortaste auf "OK", um die Netzwerkkonfiguration abzuschließen:

- Drücken Sie die Tabulatortaste, um den Vorgang zu beenden, und drücken Sie die Eingabetaste, oder drücken Sie F9, um Yast zu beenden.

- Sie sollten jetzt in der Lage sein, zur SCG-WebUI auf Port 5700 zu navigieren und die Gateway-Registrierung abzuschließen.

Additional Information

Dell SCG-Back-end – Beispiele für statische Routen:

Eine Liste der Backend-Server von Dell finden Sie im "Secure Connect Gateway Virtual Edition – Benutzerhandbuch" im Abschnitt "Netzwerkanforderungen". Wenn diese in ihre IPv4-Adressen aufgelöst werden, kann ein Satz statischer Routen erstellt werden. Diese können als ein minimaler Satz von "Class B"-Routen oder als ein spezifischerer Satz von "Class C"-Routen implementiert werden.

Beispiel für die Verwendung von Routen der Klasse B:

Beispiel für die Verwendung von Routen der Klasse C:

Eine Liste der Backend-Server von Dell finden Sie im "Secure Connect Gateway Virtual Edition – Benutzerhandbuch" im Abschnitt "Netzwerkanforderungen". Wenn diese in ihre IPv4-Adressen aufgelöst werden, kann ein Satz statischer Routen erstellt werden. Diese können als ein minimaler Satz von "Class B"-Routen oder als ein spezifischerer Satz von "Class C"-Routen implementiert werden.

Beispiel für die Verwendung von Routen der Klasse B:

128.221.0.0/255.255.0.0 137.69.0.0/255.255.0.0 152.62.0.0/255.255.0.0 168.159.0.0/255.255.0.0

Beispiel für die Verwendung von Routen der Klasse C:

128.221.204.0/255.255.255.0 128.221.236.0/255.255.255.0 137.69.120.0/255.255.255.0 152.62.45.0/255.255.255.0 152.62.177.0/255.255.255.0 168.159.209.0/255.255.255.0 168.159.224.0/255.255.255.0