Como instalar o Dell Threat Defense

摘要: Aprenda instruções passo a passo sobre como instalar o Dell Threat Defense no Windows ou Mac.

說明

- Desde maio de 2022, o Dell Threat Defense deixou de receber manutenção. Esse produto e os artigos relacionados a ele não são mais atualizados pela Dell. Para obter mais informações, consulte Política de ciclo de vida do produto (fim do suporte e fim da vida útil) do Dell Data Security. Se você tiver alguma dúvida sobre artigos alternativos, entre em contato com sua equipe de vendas ou envie um e-mail para endpointsecurity@dell.com.

- Consulte Segurança de endpoints para obter mais informações sobre os produtos atuais.

Este artigo descreve o processo de instalação do Dell Threat Defense em ambientes Windows e Mac.

Produtos afetados:

- Dell Threat Defense

Versões afetadas:

- v1372 e versões posteriores

Sistemas operacionais afetados:

- Windows

- Mac

O processo de instalação difere entre Windows e Mac. Clique na plataforma de sistema operacional apropriada para o processo de instalação.

Windows

O Dell Threat Defense pode ser instalado no Windows por meio de:

IU

- Clique duas vezes no DellThreatDefenseSetup.exe para começar a instalação.

Nota: Para obter informações sobre como obter o DellThreatDefenseSetup.exe, consulte Como fazer download do Dell Threat Defense.

Nota: Para obter informações sobre como obter o DellThreatDefenseSetup.exe, consulte Como fazer download do Dell Threat Defense. - Na interface do usuário de Configuração do Dell Threat Defense, clique em Install.

- Insira o Token de instalação do grupo de usuários do Dell Threat Defense e clique em Next.

Nota: Se você não tiver acesso ao seu Token de instalação, entre em contato com o seu administrador do Dell Threat Defense ou consulte Como obter um token de instalação do Dell Threat Defense.

Nota: Se você não tiver acesso ao seu Token de instalação, entre em contato com o seu administrador do Dell Threat Defense ou consulte Como obter um token de instalação do Dell Threat Defense. - Opcionalmente, altere o nome da pasta e clique em OK.

- Clique em Finish para completar a instalação.

Nota: Se a instalação falhar, consulte Como coletar os logs do Dell Threat Defense.

Nota: Se a instalação falhar, consulte Como coletar os logs do Dell Threat Defense.

CLI

O Dell Threat Defense permite flexibilidade nas opções de instalação por linha de comando usando switches, opções e parâmetros.

| Switch | Significado |

|---|---|

/V |

Passar variáveis para o arquivo .msi dentro do executável. O conteúdo sempre deve estar entre aspas de texto sem formatação. |

/I |

Configura o pacote para instalação |

/S |

Modo Silencioso |

/X |

Modo Desinstalar |

/L*V |

Modifica o nome do registro da instalação e o local de saída com o detalhamento ativado. |

/QB |

Interface do usuário com o botão Cancelar . Solicita que o dispositivo seja reiniciado após a conclusão da instalação. |

/QB- |

IU de instalação com o botão Cancelar . Reinicia o dispositivo automaticamente após a conclusão da instalação. |

/QB! |

Interface do usuário sem o botão Cancelar . Solicita que o dispositivo seja reiniciado após a conclusão da instalação. |

/QB!- |

IU de instalação sem o botão Cancelar . Reinicia o dispositivo automaticamente após a conclusão da instalação. |

/QN |

Nenhuma interface do usuário. |

Os parâmetros compatíveis diferem dependendo se você estiver usando v1522 e posterior ou v1512 e anterior. Clique na versão do Dell Threat Defense para obter os parâmetros compatíveis. Para obter mais informações, consulte Como identificar a versão do Dell Threat Defense.

v1522 e versões posteriores

| Parâmetros | Valores | Obrigatório | Objetivo |

|---|---|---|---|

PIDKEY= |

Veja os exemplos abaixo | Sim | Conecta o endpoint ao Dell Threat Defense usando um Token de instalação1 |

LAUNCHAPP= |

0 |

Não | O ícone da bandeja do sistema e a pasta do menu Iniciar ficam ocultos em tempo de execução. |

LAUNCHAPP= |

1 (Padrão) |

Não | O ícone da bandeja do sistema e a pasta do menu Iniciar não ficam ocultos em tempo de execução. |

SELFPROTECTIONLEVEL= |

1 |

Não | Somente administradores locais podem fazer alterações no registro e nos serviços. |

SELFPROTECTIONLEVEL= |

2 (Padrão) |

Não | Somente administradores de sistema podem fazer alterações no registro e nos serviços. |

APPFOLDER= |

Veja os exemplos abaixo | Não | Modifica o diretório de instalação padrão (C:\Program Files\Cylance\Desktop). |

VENUEZONE= |

Veja os exemplos abaixo | Não | Requer o v1382 ou posterior. Adiciona um dispositivo a uma zona específica. Se a zona não existir, será criada uma usando o nome fornecido. Se não for especificado, o padrão será UNZONED. |

VDI |

X |

Não | Instala o Dell Threat Defense em um ambiente de VDI (infraestrutura de desktop virtual) não persistente. X = Contador para o número total de implementações antes que uma impressão digital exclusiva seja criada para a estação de trabalho. |

AD |

0 (Padrão) |

Não | O nome de host é usado para impressão digital da workstation. |

AD |

1 |

Não | Usado na implementação do Dell Threat Defense em uma imagem principal. Vincula a impressão digital da estação de trabalho ao SID do computador em vez do nome do host. O valor tem precedência sobre o indicador de parâmetro da VDI. |

1 Para mais informações, consulte Como obter um token de instalação do Dell Threat Defense.

Exemplos de instalação por CLI:

Exemplo 1:

msiexec /I DellThreatDefenseSetup_x64.msi /QN SELFPROTECTIONLEVEL=1 PIDKEY= 50UiRIN8ON5tznNaw213dM3 /S

O exemplo 1 contém:

- Instalador =

DellThreatDefenseSetup_x64.msi - Instalação silenciosa = sim

- Interface do usuário durante a instalação = Não

- Grupo de usuários do Dell Threat Defense =

50UiRIN8ON5tznNaw213dM3 - Nível de proteção = Administrador local

- Pasta e ícone do aplicativo visíveis = Sim

- Valor padrão, já que indefinido.

- Nome da zona =

UNZONED- Padrão desde indefinido.

- Impressão digital VDI = Não

- Padrão desde indefinido.

- Impressão digital AD = Não

- O padrão desde indefinido

- Diretório de instalação =

C:\Program Files\Cylance\Desktop- Padrão desde indefinido.

- Log de instalação =

C:\Program Files\Cylance\Desktop\log- Padrão desde indefinido.

Exemplo 2:

msiexec /I DellThreatDefenseSetup_x64.msi APPFOLDER="D:\Program Files\ATP" VENUEZONE=HelpDesk PIDKEY= Dh6312AwdhaJ29Y /L*V C:\Temp\TD_Install.log

O exemplo 2 contém:

- Instalador =

DellThreatDefenseSetup_x64.msi - Instalação silenciosa = sim

- Interface do usuário durante a instalação = Não

- Grupo de usuários do Dell Threat Defense =

50UiRIN8ON5tznNaw213dM3 - Nível de proteção = Administrador local

- Pasta e ícone do aplicativo visíveis = Sim

- Valor padrão, já que indefinido.

- Nome da zona =

HelpDesk - Impressão digital VDI = Sim

- As workstations implementadas após a imagem principal criam uma impressão digital exclusiva, já que o contador de VDI = 2 ou mais (>1 resulta em uma impressão digital exclusiva).

- Impressão digital AD = Não

- Padrão desde indefinido.

- Diretório de instalação =

D:\Program Files\ATP - Log de instalação =

C:\Program Files\Cylance\Desktop\log- Padrão desde indefinido.

Exemplo 3:

msiexec /I DellThreatDefenseSetup_x64.msi LAUNCHAPP=1 VENUEZONE=Accounting PIDKEY= Dh6312AwdhaJ29Y AD=1 /L*V C:\Temp\TD_Install.log

O exemplo 3 contém:

- Instalador =

DellThreatDefenseSetup_x64.msi - Instalação silenciosa = Não

- Interface do usuário durante a instalação = Sim

- Grupo de usuários do Dell Threat Defense =

Dh6312AwdhaJ29Y - Nível de proteção = Administrador do sistema

- Pasta e ícone do aplicativo visíveis = Não

- Nome da zona = Accounting

- Impressão digital VDI = Não

- O padrão desde indefinido

- Impressão digital AD = Sim

- Diretório de instalação =

D:\Program Files\Cylance\Desktop- O padrão desde indefinido

- Log de instalação =

C:\Program Files\Cylance\Desktop\log- Padrão desde indefinido.

v1512 e anteriores

| Parâmetros | Valores | Obrigatório | Objetivo |

|---|---|---|---|

PIDKEY= |

Veja os exemplos abaixo | Sim | Conecta o endpoint ao Dell Threat Defense usando um Token de instalação1 |

LAUNCHAPP= |

0 |

Não | O ícone da bandeja do sistema e a pasta do menu Iniciar ficam ocultos em tempo de execução. |

LAUNCHAPP= |

1 (Padrão) |

Não | O ícone da bandeja do sistema e a pasta do menu Iniciar não ficam ocultos em tempo de execução. |

SELFPROTECTIONLEVEL= |

1 |

Não | Somente administradores locais podem fazer alterações no registro e nos serviços. |

SELFPROTECTIONLEVEL= |

2 (Padrão) |

Não | Somente administradores de sistema podem fazer alterações no registro e nos serviços. |

APPFOLDER= |

Veja os exemplos abaixo | Não | Modifica o diretório de instalação padrão (C:\Program Files\Cylance\Desktop). |

VENUEZONE= |

Veja os exemplos abaixo | Não | Requer o v1382 ou posterior. Adiciona um dispositivo a uma zona específica. Se a zona não existir, será criada uma usando o nome fornecido. Se não for especificado, o padrão será UNZONED. |

VDI |

X |

Não | Instala o Dell Threat Defense em um ambiente de VDI (infraestrutura de desktop virtual) não persistente. X = Contador para o número total de implementações antes que uma impressão digital exclusiva seja criada para a estação de trabalho. |

Exemplos de instalação por CLI:

Exemplo 1:

msiexec /I DellThreatDefenseSetup_x64.msi /QN SELFPROTECTIONLEVEL=1 PIDKEY= 50UiRIN8ON5tznNaw213dM3 /S

O exemplo 1 contém:

- Instalador =

DellThreatDefenseSetup_x64.msi - Instalação silenciosa = sim

- Interface do usuário durante a instalação = Não

- Grupo de usuários do Dell Threat Defense =

50UiRIN8ON5tznNaw213dM3 - Nível de proteção = Administrador local

- Pasta e ícone do aplicativo visíveis = Sim

- Valor padrão, já que indefinido.

- Nome da zona =

UNZONED- Padrão desde indefinido.

- Implementação de VDI = Não

- Padrão desde indefinido.

- Diretório de instalação =

C:\Program Files\Cylance\Desktop- Padrão desde indefinido.

- Log de instalação =

C:\Program Files\Cylance\Desktop\log- Padrão desde indefinido.

Exemplo 2:

msiexec /I DellThreatDefenseSetup_x64.msi APPFOLDER="D:\Program Files\ATP" VENUEZONE=HelpDesk PIDKEY= Dh6312AwdhaJ29Y VDI=1 /L*V C:\Temp\TD_Install.log

O exemplo 2 contém:

- Instalador =

DellThreatDefenseSetup_x64.msi - Instalação silenciosa = sim

- Interface do usuário durante a instalação = Não

- Grupo de usuários do Dell Threat Defense =

50UiRIN8ON5tznNaw213dM3 - Nível de proteção = Administrador local

- Pasta e ícone do aplicativo visíveis = Sim

- Valor padrão, já que indefinido.

- Nome da zona =

HelpDesk - Implementação de VDI = Sim

- As workstations implementadas após a imagem principal criam uma impressão digital exclusiva, já que o contador de VDI = 2 ou mais (>1 resulta em uma impressão digital exclusiva).

- Diretório de instalação =

D:\Program Files\ATP - Log de instalação =

C:\Program Files\Cylance\Desktop\log- Padrão desde indefinido.

Mac

O processo de instalação no Mac difere entre v1382 e posterior e v3172. Clique na versão do Dell Threat Defense para obter as etapas de instalação adequadas. Para obter mais informações, consulte Como identificar a versão do Dell Threat Defense.

v1382 e versões posteriores

- Clique duas vezes em DellThreatDefense.dmg para montar o instalador.

Nota: Para fazer download DellThreatDefense.dmg, consulte Como fazer download do Dell Threat Defense.

- Clique duas vezes no ícone do Threat Defense para iniciar a instalação.

- Clique em Continue para verificar se o sistema operacional e o hardware atendem aos requisitos do produto.

Nota: Para obter mais informações sobre os requisitos do produto, consulte Requisitos do sistema do Dell Threat Defense.

Nota: Para obter mais informações sobre os requisitos do produto, consulte Requisitos do sistema do Dell Threat Defense. - Clique em Continue para iniciar a configuração.

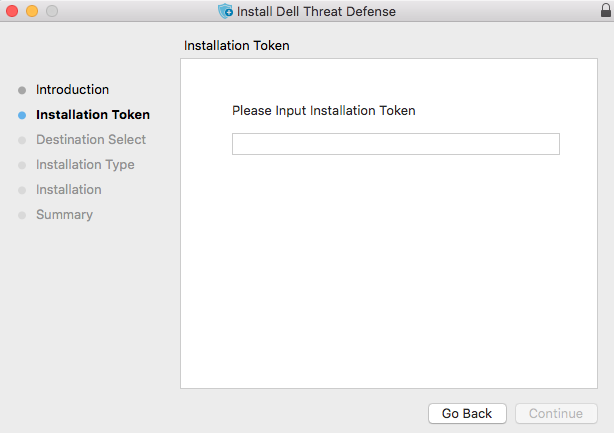

- Digite o token de instalação do grupo de usuários do Dell Threat Defense no campo Installation Token e clique em Continue.

Nota: Para obter mais informações sobre como obter um token de instalação, consulte Como obter um token de instalação do Dell Threat Defense.

Nota: Para obter mais informações sobre como obter um token de instalação, consulte Como obter um token de instalação do Dell Threat Defense. - Se desejar, altere o local de instalação e clique em Install.

- Preencha o Nome de usuário e a Senha do administrador. Depois de preenchido, clique em Install Software.

- Clique em Close após a instalação bem-sucedida.

Nota: Se a instalação falhar, consulte Como coletar os logs do Dell Threat Defense.

Nota: Se a instalação falhar, consulte Como coletar os logs do Dell Threat Defense.

v3172

- Clique duas vezes em CylanceProtect.dmg para montar o instalador.

Nota: Para fazer download do CylanceProtect.dmg, consulte Como fazer download do Dell Threat Defense.

- Clique duas vezes no ícone Protect para iniciar a instalação.

- Clique em Continue para verificar se o sistema operacional e o hardware atendem aos requisitos do sistema.

Nota: Para obter mais informações sobre os requisitos do produto, consulte Requisitos do sistema do Dell Threat Defense.

Nota: Para obter mais informações sobre os requisitos do produto, consulte Requisitos do sistema do Dell Threat Defense. - Clique em Continue para continuar a instalação.

- Insira o token de instalação do grupo de usuários do Dell Threat Defense e clique em Continue.

Nota: Para obter mais informações sobre como obter tokens de instalação, consulte Como obter um token de instalação do Dell Threat Defense.

Nota: Para obter mais informações sobre como obter tokens de instalação, consulte Como obter um token de instalação do Dell Threat Defense. - Se desejar, altere o local de instalação e clique em Install.

- Preencha o Nome de usuário e a Senha do administrador. Depois de preenchido, clique em Install Software.

- Clique em Close após a instalação bem-sucedida.

Nota: Se a instalação falhar, consulte Como coletar os logs do Dell Threat Defense.

Nota: Se a instalação falhar, consulte Como coletar os logs do Dell Threat Defense.

Para entrar em contato com o suporte, consulte Números de telefone do suporte internacional do Dell Data Security.

Acesse o TechDirect para gerar uma solicitação de suporte técnico on-line.

Para obter insights e recursos adicionais, participe do Fórum da comunidade de segurança da Dell.