Como modificar as políticas no Dell Threat Defense

Résumé: Saiba mais sobre como alterar as políticas do Dell Threat Defense seguindo estas instruções.

Cet article concerne

Cet article ne concerne pas

Cet article n’est associé à aucun produit spécifique.

Toutes les versions du produit ne sont pas identifiées dans cet article.

Instructions

Nota:

- Desde maio de 2022, o Dell Threat Defense deixou de receber manutenção. Esse produto e os artigos relacionados a ele não são mais atualizados pela Dell. Para obter mais informações, consulte Política de ciclo de vida do produto (fim do suporte e fim da vida útil) do Dell Data Security. Se você tiver alguma dúvida sobre artigos alternativos, entre em contato com sua equipe de vendas ou envie um e-mail para endpointsecurity@dell.com.

- Consulte Segurança de endpoints para obter mais informações sobre os produtos atuais.

Este artigo aborda como modificar as políticas no Dell Threat Defense.

Produtos afetados:

- Dell Threat Defense

O Dell Threat Defense usa políticas para gerenciar o comportamento do mecanismo de prevenção contra ameaça avançada (ATP) em endpoints. É importante modificar a política padrão ou criar uma nova política antes de implementar o Threat Defense.

Nota: Para obter mais informações sobre as políticas recomendadas e definições de políticas, consulte Recomendações de política do Dell Threat Defense.

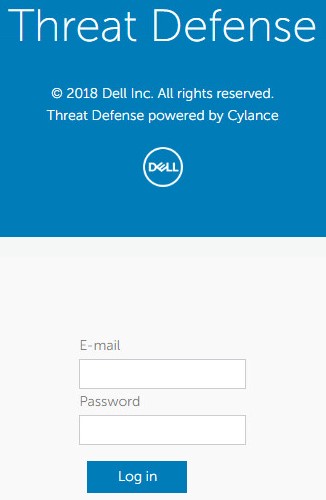

- Em um navegador da Web, acesse o console de administração do Dell Threat Defense, em:

- América do Norte: https://dellthreatdefense.cylance.com/Login

- Europa: https://dellthreatdefense-eu.cylance.com

- Ásia-Pacífico: https://dellthreatdefense-au.cylance.com

- América do Norte: https://dellthreatdefense.cylance.com/Login

- Faça login no console de administração do Dell Threat Defense.

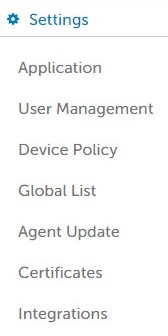

- No console, clique na guia Configurações.

- Em Configurações, clique em Política do dispositivo.

- Clique em Add New Policy.

Nota: A Dell Technologies recomenda definir políticas em uma configuração de "Modo de aprendizado" para treinar o Dell Threat Defense para o ambiente antes de alternar para uma configuração de "Modo de proteção". Para obter mais informações sobre as políticas recomendadas e definições de políticas, consulte Recomendações de política do Dell Threat Defense.

Nota: A Dell Technologies recomenda definir políticas em uma configuração de "Modo de aprendizado" para treinar o Dell Threat Defense para o ambiente antes de alternar para uma configuração de "Modo de proteção". Para obter mais informações sobre as políticas recomendadas e definições de políticas, consulte Recomendações de política do Dell Threat Defense. - Preencha o campo Policy Name.

- Em File Type Executable, verifique:

- Auto quarantine with execution control para colocar automaticamente em quarentena os itens marcados como não seguros.

- Auto quarantine with execution control para colocar automaticamente em quarentena os itens marcados como anormais.

- Enable auto-delete for quarantined files para excluir automaticamente arquivos em quarentena após um mínimo de 14 dias, até um máximo de 365 dias.

- Auto Upload para carregar itens marcados como não seguros no InfinityCloud da Cylance para fornecer dados adicionais que ajudam na triagem.

Nota: Para ajudar a gerenciar o uso da largura de banda, há um limite diário de carregamento de 250 MB por dispositivo. Além disso, todo arquivo de ameaça maior que 51 não será carregado para análise no InfinityCloud.

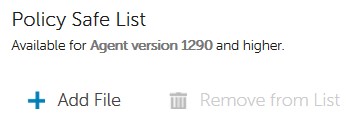

Nota: Para ajudar a gerenciar o uso da largura de banda, há um limite diário de carregamento de 250 MB por dispositivo. Além disso, todo arquivo de ameaça maior que 51 não será carregado para análise no InfinityCloud. - Em Lista segura de políticas, clique em Adicionar arquivo se algum arquivo precisar ser colocado na lista segura contra detecção de ameaças.

- Clique na guia Protection Settings.

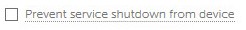

- Selecione Prevent service shutdown from device para proibir a capacidade de encerrar localmente o serviço Threat Defense.

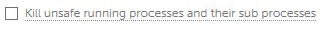

- Selecione Kill unsafe running processes and their subprocess para que o Threat Defense encerre automaticamente qualquer processo classificado como inseguro.

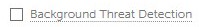

- Selecione Background Threat Detection para que o Threat Defense verifique automaticamente os arquivos executáveis em busca de ameaças inativas.

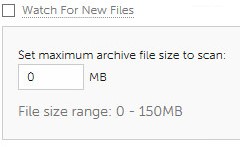

- Selecione Watch For New Files para que o Threat Defense verifique se há ameaças em arquivos executáveis novos ou modificados.

- Selecione Copy File Samples para que o Threat Defense copie as ameaças em um repositório definido para pesquisa.

- Verifique a guia Agent Settings.

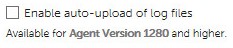

- Selecione Enable auto-upload of log files para carregar automaticamente os logs do dispositivo no suporte do Cylance.

- Selecione Enable Desktop Notifications para permitir avisos sobre arquivos anormais ou não seguros.

- Clique na guia Script Control.

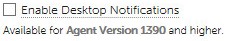

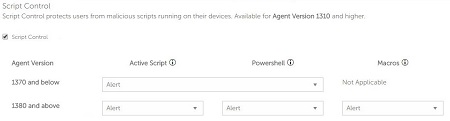

- Selecione Script Control para habilitar o monitoramento do PowerShell e de scripts ativos.

- Se o Script Control estiver ativado, determine se o Threat Defense deve alertar ou bloquear na detecção.

- Se o Script Control estiver ativado, determine se Disable Script Control deve ser ativado.

- Se o Script Control estiver ativado, determine se o Threat Defense deve alertar ou bloquear na detecção.

- Preencha Folder Exclusions (includes subfolders) com o caminho relativo a todas as pastas a serem excluídas do Script Control.

Nota: Para obter mais informações sobre caminhos relativos, consulte Definições de política para exclusões de pasta (inclui subpastas) em Recomendações de política do Dell Threat Defense.

Nota: Para obter mais informações sobre caminhos relativos, consulte Definições de política para exclusões de pasta (inclui subpastas) em Recomendações de política do Dell Threat Defense. - Depois que todas as configurações tiverem sido definidas, clique em Create.

Nota: As políticas podem ser editadas a qualquer momento clicando no nome delas em Device Policy. Todas as alterações nas políticas são comunicadas aos dispositivos acima data.cylance.com na porta 443.

Nota: As políticas podem ser editadas a qualquer momento clicando no nome delas em Device Policy. Todas as alterações nas políticas são comunicadas aos dispositivos acima data.cylance.com na porta 443.

Para entrar em contato com o suporte, consulte Números de telefone do suporte internacional do Dell Data Security.

Acesse o TechDirect para gerar uma solicitação de suporte técnico on-line.

Para obter insights e recursos adicionais, participe do Fórum da comunidade de segurança da Dell.

Informations supplémentaires

Vidéos

Produits concernés

Dell Threat DefensePropriétés de l’article

Numéro d’article: 000126835

Type d’article: How To

Dernière modification: 04 Nov 2024

Version: 10

Trouvez des réponses à vos questions auprès d’autres utilisateurs Dell

Services de support

Vérifiez si votre appareil est couvert par les services de support.