Gateway con connessione sicura Virtual-Edition (SCG-VE): Come installare SCG in una configurazione a doppia scheda di rete

Summary: Questo articolo spiega come installare Gateway con connessione sicura in una configurazione a doppia scheda di rete.

This article applies to

This article does not apply to

Instructions

Se Gateway con connessione sicura Virtual Edition Appliance è installato in una DMZ, a volte è necessario disporre di due interfacce di rete:

Instradamento:

Poiché è possibile configurare un solo "gateway predefinito" IP (router), potrebbero essere necessarie route statiche. Sono disponibili due opzioni:

Risoluzione dei nomi:

L'istanza SCG deve essere in grado di risolvere i nomi dei server back-end SCG presso Dell (anche se connessi tramite un proxy). Se il server DNS è solo interno e non è in grado di risolvere domini esterni, aggiungere i nomi host e gli indirizzi IP di SCG al file /etc/hosts sulla VM SCG. Consultare la sezione "Secure Connect Gateway Virtual Edition User's Guide" nella sezione "Requisiti di rete" per un elenco dei server back-end Dell.

Procedura di installazione:

- La prima interfaccia (eth0) viene utilizzata per la comunicazione "interna" con i dispositivi gestiti (array di storage, server, appliance), ad esempio: LAN di "gestione" del cliente.

- La seconda interfaccia (eth1) viene utilizzata per la comunicazione "esterna" con Dell tramite Internet o con un proxy HTTP opzionale per la connessione successiva a Dell tramite Internet.

Instradamento:

Poiché è possibile configurare un solo "gateway predefinito" IP (router), potrebbero essere necessarie route statiche. Sono disponibili due opzioni:

- Configurare l'IP del gateway predefinito in modo che sia un router accessibile sulla LAN "interna" (eth0). Le subnet interne del cliente sono accessibili e sono necessarie route statiche per raggiungere l'infrastruttura back-end Dell direttamente tramite Internet. Vedi sotto per gli esempi.

Se la connessione Internet utilizza un proxy e il proxy si trova nella stessa subnet dell'interfaccia eth0, non saranno necessarie route statiche.

- Configurare l'IP del gateway predefinito in modo che sia un router accessibile sulla LAN "esterna" (eth1). La connettività Internet diretta al back-end Dell è possibile, ma potrebbero essere necessarie route statiche per raggiungere subnet "interne" aggiuntive.

Risoluzione dei nomi:

L'istanza SCG deve essere in grado di risolvere i nomi dei server back-end SCG presso Dell (anche se connessi tramite un proxy). Se il server DNS è solo interno e non è in grado di risolvere domini esterni, aggiungere i nomi host e gli indirizzi IP di SCG al file /etc/hosts sulla VM SCG. Consultare la sezione "Secure Connect Gateway Virtual Edition User's Guide" nella sezione "Requisiti di rete" per un elenco dei server back-end Dell.

Procedura di installazione:

- Implementare l'immagine OVF o VHD di SCG-VE in base alla "Guida per l'utente di Gateway con connessione sicura".

- Per VMware:

Nel modello di implementazione, configurare la rete per la rete "interna" (di gestione).

IP, subnet mask, gateway predefinito (se interno), DNS.

Avviare la macchina virtuale implementata.

- Per Hyper-V:

Avviare la VM e configurare l'IP dell'interfaccia di rete, la subnet mask, il gateway predefinito (se interno) e il DNS durante il primo processo di avvio, come indicato nella "Guida per l'utente di Gateway con connessione sicura".

Completare la prima procedura guidata di configurazione.

- Arrestare la VM(accedere come root ed eseguire "shutdown -h now")

- Aggiungere manualmente una seconda interfaccia di rete virtuale dall'applicazione di gestione VMware o Hyper-V.

- VMware: Tipo di interfaccia consigliato "VmxNet3"

- Hyper-V: Tipo di interfaccia consigliato: "Network Adapter"

- Avviare la macchina virtuale e accedere alla console come root.

- Configurare la seconda interfaccia NIC:

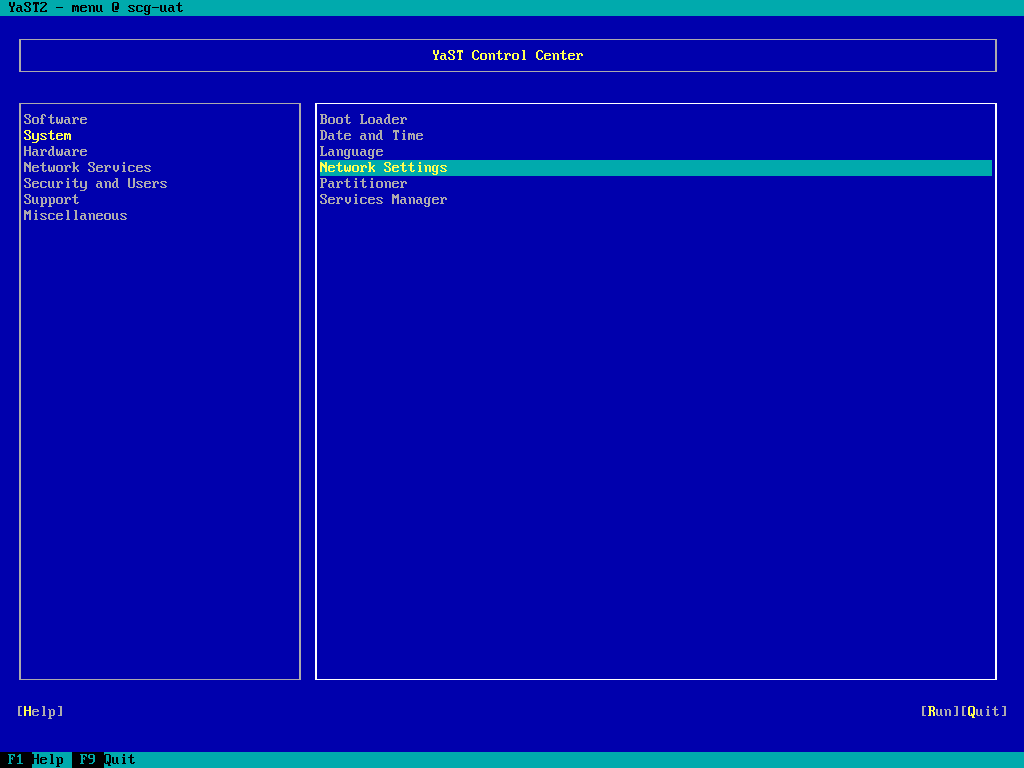

- Digitare "yast" e premere Invio per eseguire lo strumento di configurazione yast.

- Selezionare System > Network Settings e premere Invio:

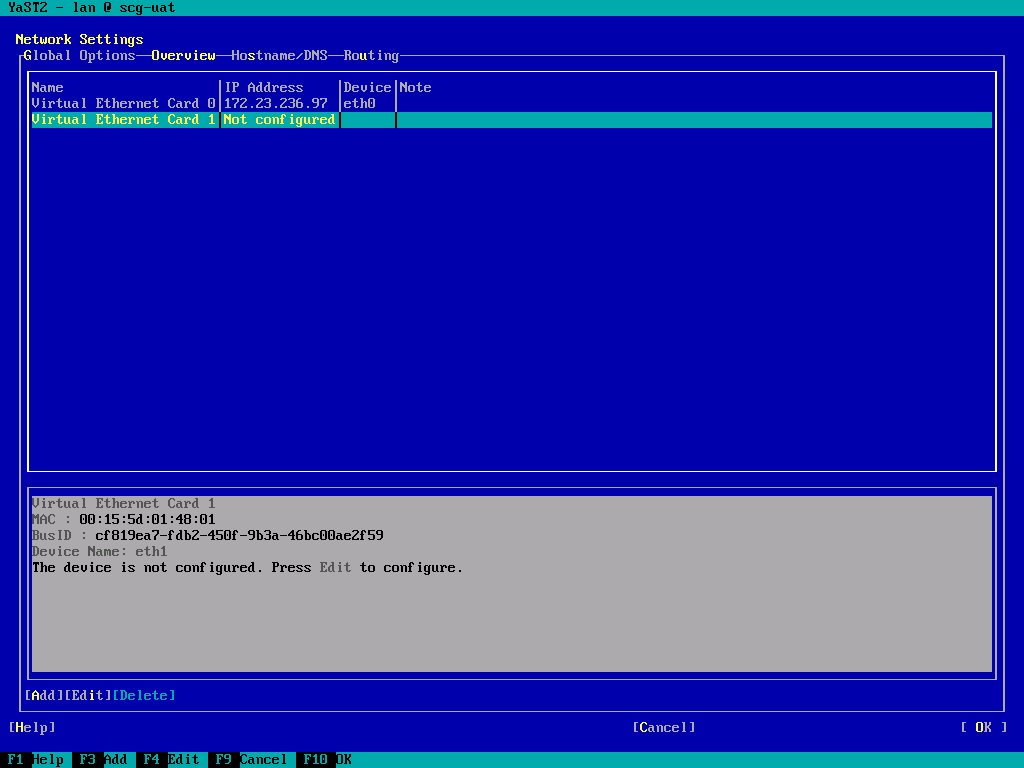

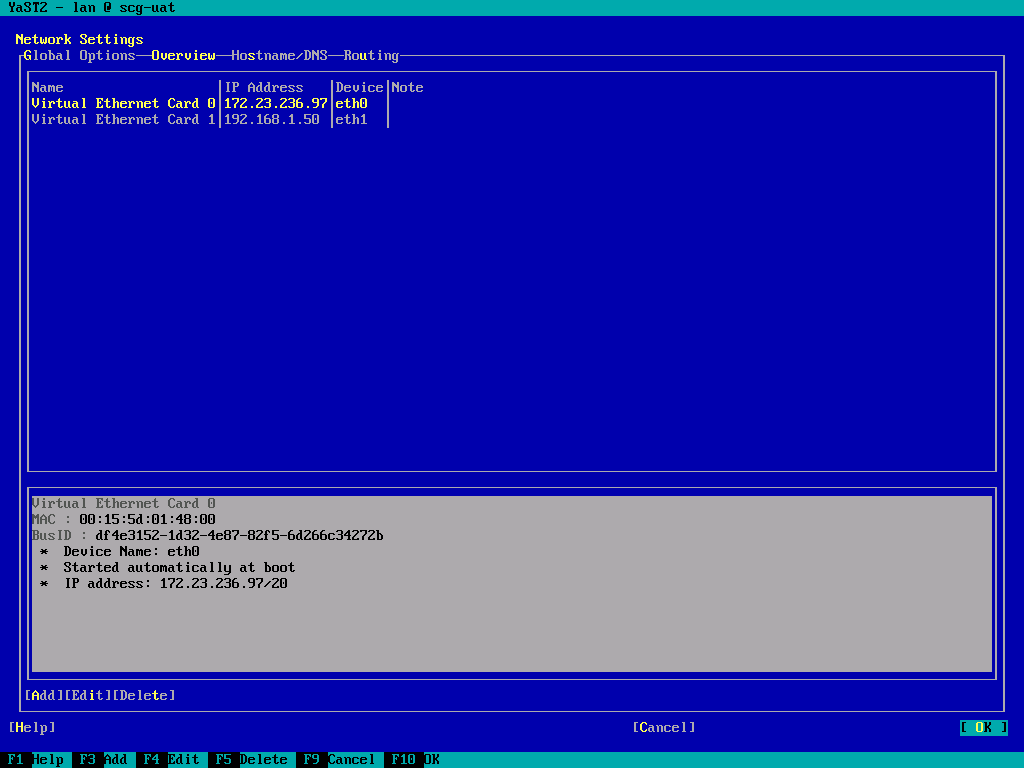

- Spostarsi nell'elenco delle schede di rete e selezionare l'interfaccia appena aggiunta (non configurata), quindi selezionare "Edit" e premere Invio.

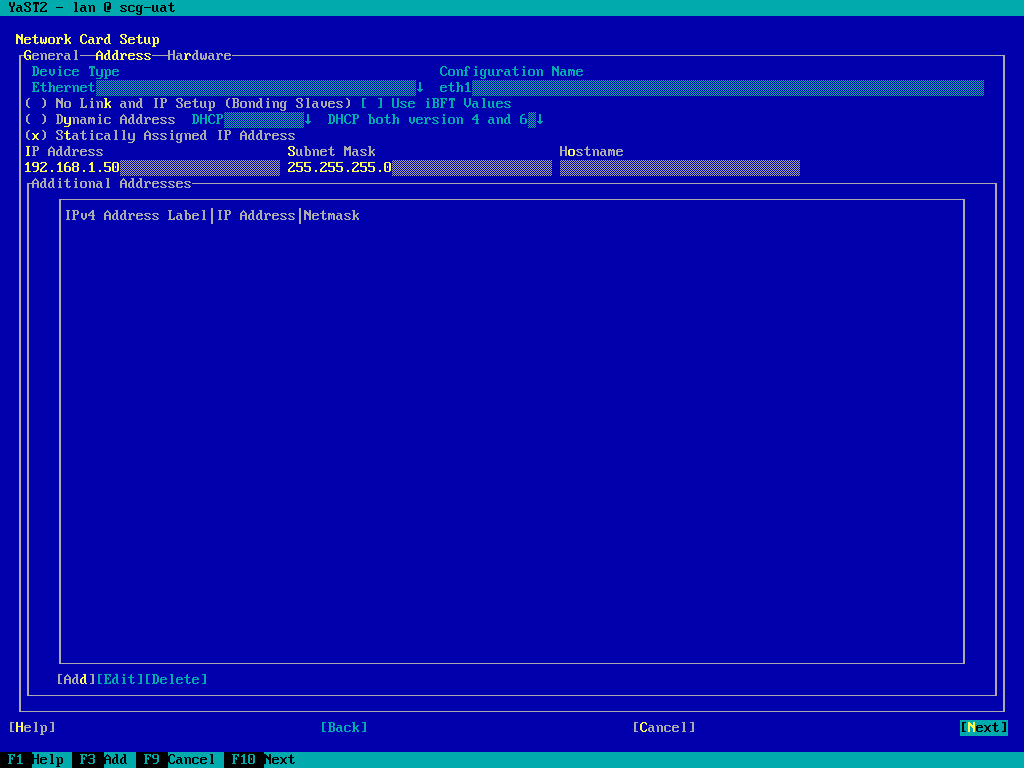

(Screenshot dell'istanza Hyper-V). - Impostare l'indirizzo IP e la subnet mask. Lasciare vuoto il nome host.

- Premere TAB per passare a "Next" e premere Invio.

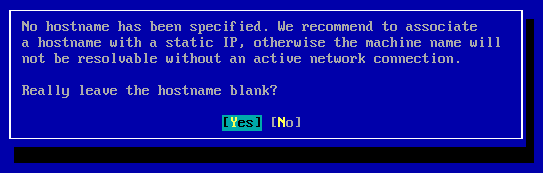

- Accettare la richiesta "Lasciare vuoto il nome host?" Sollecito:

NOTA: Il nome host è associato all'interfaccia di gestione (eth0) e non è richiesto per eth1.

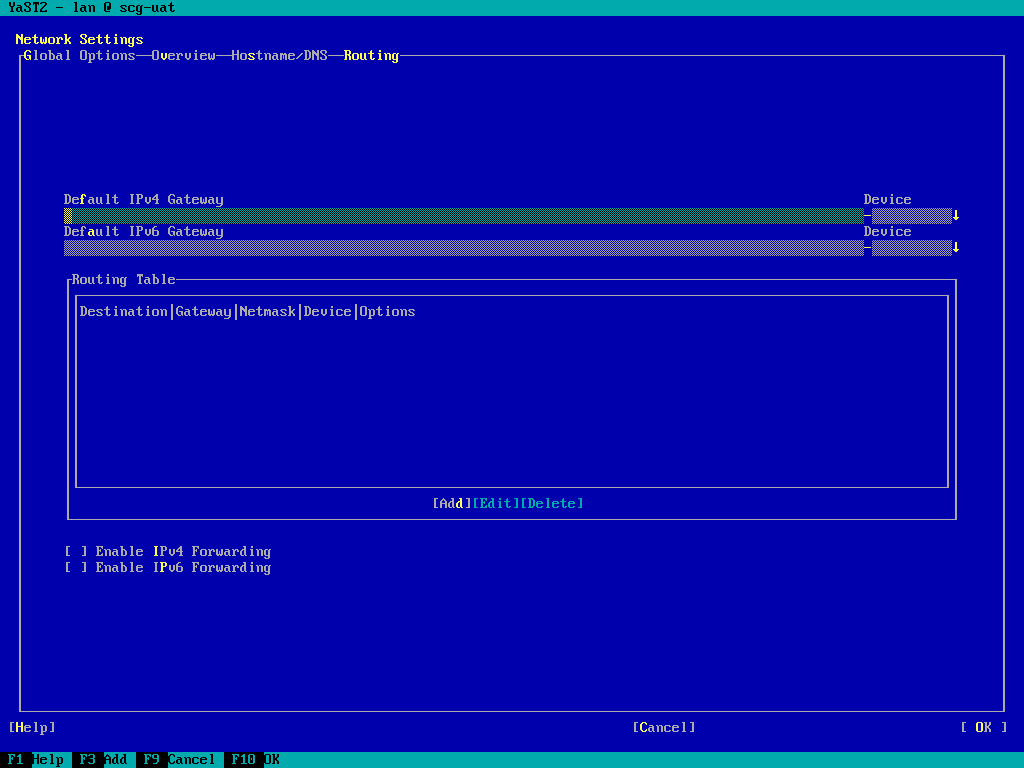

- Premere TAB per passare alle opzioni della riga superiore e freccia destra per passare alla pagina "Routing":

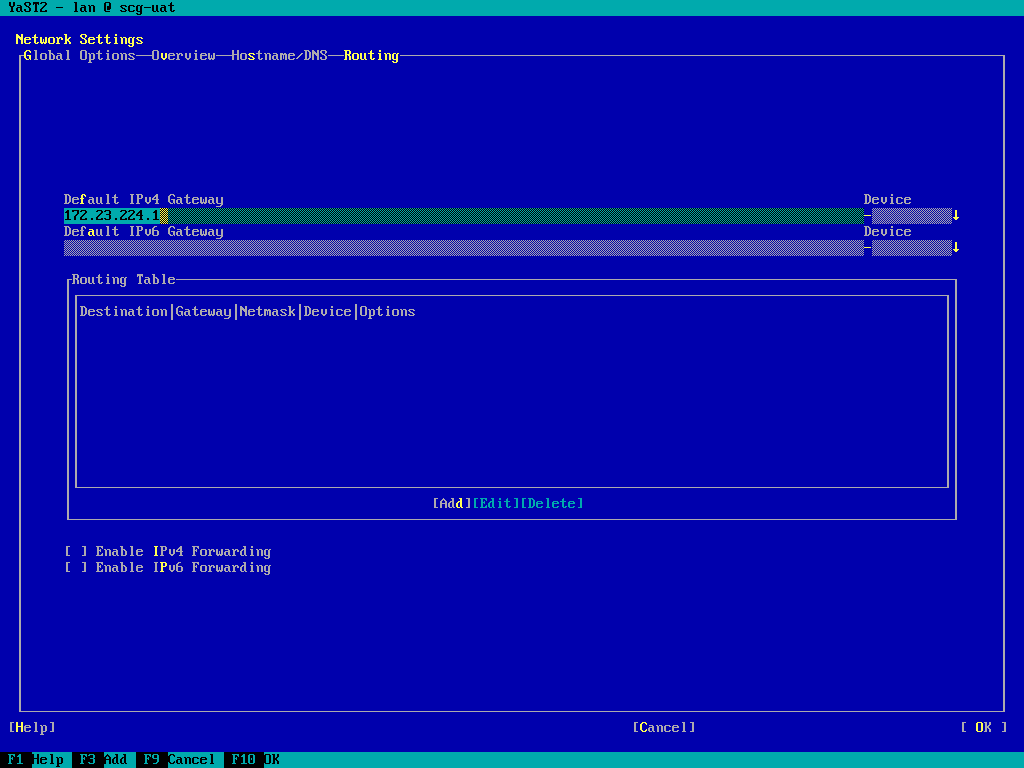

- Aggiungere o convalidare il "Gateway IPv4 predefinito"

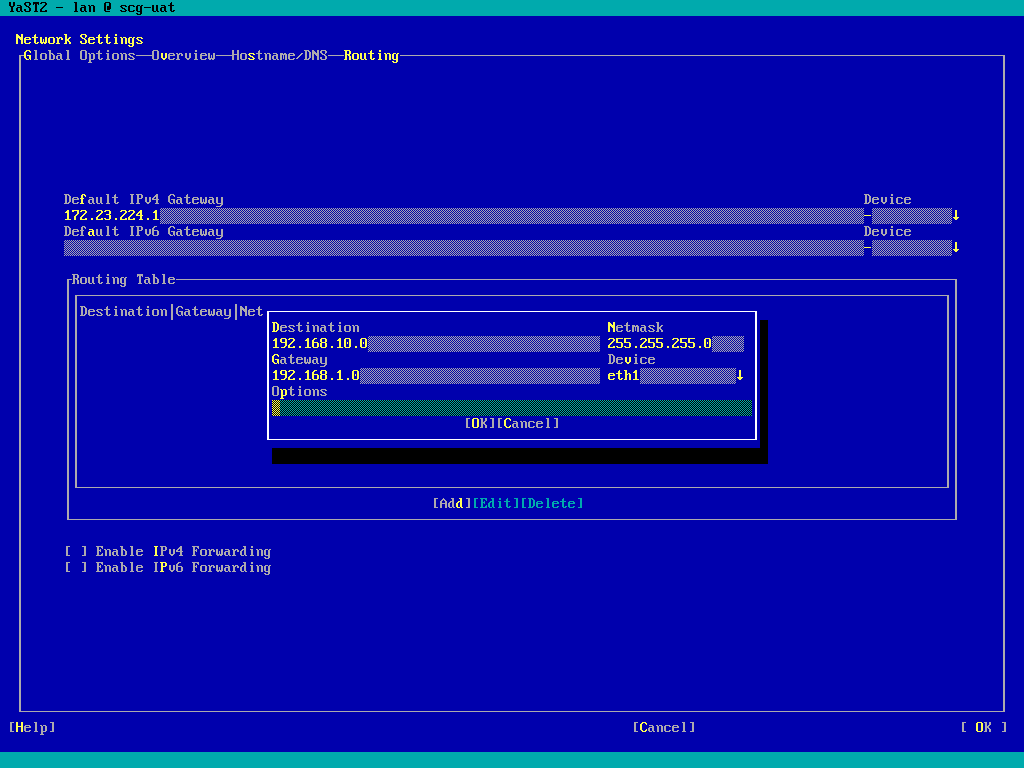

- Premere TAB per selezionare "Add" e premere Invio per aggiungere eventuali route statiche richieste:

NOTA: L'inoltro IP NON deve essere abilitato.

- Se si imposta "Default Gateway" su un router "interno", aggiungere route statiche per il back-end Dell SCG. Vedere la sezione "Informazioni aggiuntive" di seguito per alcuni esempi.

- Se si imposta "Default Gateway" su un router "esterno", aggiungere route statiche per eventuali subnet interne aggiuntive contenenti dispositivi che verranno aggiunti a SCG.

- Premere TAB su "OK" per completare la configurazione di rete:

- Premere TAB per "Esci" e premere Invio, oppure premere F9 per uscire da yast.

- A questo punto dovrebbe essere possibile accedere all'interfaccia utente web di SCG sulla porta 5700 e completare la registrazione del gateway.

Additional Information

Back-end Dell SCG - Esempi di route statiche:

Consultare la sezione "Secure Connect Gateway Virtual Edition User's Guide" nella sezione "Requisiti di rete" per un elenco dei server back-end Dell. Risolvendoli nei relativi indirizzi IPv4, è possibile costruire un set di route statiche. Queste possono essere implementate come un set minimo di route di "classe B" o un set più specifico di route di "classe C".

Esempio di route di classe B:

Esempio di route di classe C:

Consultare la sezione "Secure Connect Gateway Virtual Edition User's Guide" nella sezione "Requisiti di rete" per un elenco dei server back-end Dell. Risolvendoli nei relativi indirizzi IPv4, è possibile costruire un set di route statiche. Queste possono essere implementate come un set minimo di route di "classe B" o un set più specifico di route di "classe C".

Esempio di route di classe B:

128.221.0.0/255.255.0.0 137.69.0.0/255.255.0.0 152.62.0.0/255.255.0.0 168.159.0.0/255.255.0.0

Esempio di route di classe C:

128.221.204.0/255.255.255.0 128.221.236.0/255.255.255.0 137.69.120.0/255.255.255.0 152.62.45.0/255.255.255.0 152.62.177.0/255.255.255.0 168.159.209.0/255.255.255.0 168.159.224.0/255.255.255.0