Cómo modificar las políticas en Dell Threat Defense

Summary: Obtenga información sobre cómo cambiar las políticas de Dell Threat Defense siguiendo estas instrucciones.

This article applies to

This article does not apply to

This article is not tied to any specific product.

Not all product versions are identified in this article.

Instructions

Nota:

- Desde mayo de 2022, Dell Threat Defense alcanzó el final de su período de mantenimiento. Dell ya no actualizará este producto y sus artículos. Para obtener más información, consulte Política de ciclo de vida (Fin de soporte y Final del ciclo de vida útil) de producto para Dell Data Security. Si tiene preguntas sobre artículos alternativos, comuníquese con el equipo de ventas o al correo endpointsecurity@dell.com.

- Consulte Endpoint Security para obtener información adicional acerca de los productos actuales.

En este artículo, se describe cómo modificar las políticas para Dell Threat Defense.

Productos afectados:

- Dell Threat Defense

Dell Threat Defense utiliza políticas para administrar el comportamiento del motor de prevención de amenazas avanzadas (ATP) en los terminales. Es importante modificar la política predeterminada o crear una nueva política antes de implementar Threat Defense.

Nota: Para obtener más información sobre las políticas recomendadas y las definiciones de políticas, consulte Recomendaciones de políticas de Dell Threat Defense.

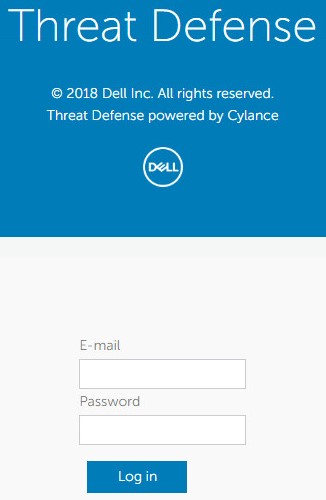

- En un navegador web, vaya a la consola de administración de Dell Threat Defense en:

- América del Norte: https://dellthreatdefense.cylance.com/Login

- Europa: https://dellthreatdefense-eu.cylance.com

- Asia-Pacífico: https://dellthreatdefense-au.cylance.com

- América del Norte: https://dellthreatdefense.cylance.com/Login

- Inicie sesión en la consola de administración de Dell Threat Defense.

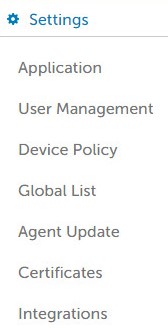

- En la consola, haga clic en la pestaña Settings.

- En Settings, haga clic en Device Policy.

- Haga clic en Add New Policy.

Nota: Dell Technologies recomienda establecer políticas en una configuración de "Modo de aprendizaje" para capacitar a Dell Threat Defense para el entorno antes de cambiar a una configuración de "Modo de protección". Para obtener más información sobre las políticas recomendadas y las definiciones de políticas, consulte Recomendaciones de políticas de Dell Threat Defense.

Nota: Dell Technologies recomienda establecer políticas en una configuración de "Modo de aprendizaje" para capacitar a Dell Threat Defense para el entorno antes de cambiar a una configuración de "Modo de protección". Para obtener más información sobre las políticas recomendadas y las definiciones de políticas, consulte Recomendaciones de políticas de Dell Threat Defense. - Ingrese el nombre de la política.

- En Tipo de archivo ejecutable, verifique:

- Cuarentena automática con control de ejecución para poner automáticamente en cuarentena los elementos marcados como no seguros.

- Cuarentena automática con control de ejecución para poner automáticamente en cuarentena los elementos marcados como anómalos.

- Habilite la eliminación automática de los archivos en cuarentena para eliminar automáticamente los archivos en cuarentena después de un mínimo de 14 días, hasta un máximo de 365 días.

- Carga automática para cargar elementos marcados como no seguros para InfinityCloud de Cylance a fin de proporcionar datos adicionales para ayudar con el triage.

Nota: Para permitir la administración del uso del ancho de banda, hay un límite de carga de 250 MB por dispositivo cada día. Además, cualquier archivo de amenaza mayor que 51 no se cargará en InfinityCloud para su análisis.

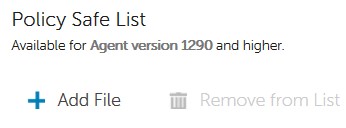

Nota: Para permitir la administración del uso del ancho de banda, hay un límite de carga de 250 MB por dispositivo cada día. Además, cualquier archivo de amenaza mayor que 51 no se cargará en InfinityCloud para su análisis. - En Policy Safe List, haga clic en Add File si algún archivo debe estar en la lista segura de detección de amenazas.

- Haga clic en la pestaña Protection Settings.

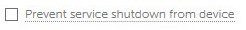

- Marque Prevent service shutdown from device para prohibir la capacidad de finalizar localmente el servicio Threat Defense.

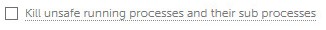

- Marque Kill unsafe running processes and their sub processes para que Threat Defense finalice automáticamente cualquier proceso clasificado no seguro.

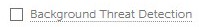

- Marque Background Threat Detection para que Threat Defense compruebe automáticamente los archivos ejecutables en busca de amenazas inactivas.

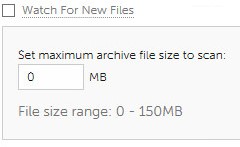

- Marque Watch For New Files para que Threat Defense compruebe si hay amenazas en archivos ejecutables nuevos o modificados.

- Marque Copy File Samples para que Threat Defense copie las amenazas en un repositorio definido para su investigación.

- Consulte la pestaña Agent Settings.

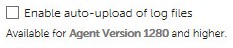

- Marque Enable auto-upload of log files para cargar automáticamente los registros del dispositivo en el servicio de soporte de Cylance.

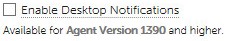

- Marque Enable Desktop Notifications para habilitar los avisos en archivos anómalos o no seguros.

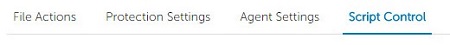

- Haga clic en la pestaña Script Control.

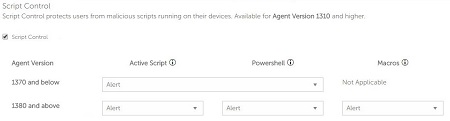

- Marque Script Control para habilitar el monitoreo de PowerShell y los scripts activos.

- Si el control de scripts está habilitado, determine si Threat Defense debe alertar o bloquear en la detección.

- Si el Control de scripts está habilitado, determine si se debe habilitar Deshabilitar el Control de scripts.

- Si el control de scripts está habilitado, determine si Threat Defense debe alertar o bloquear en la detección.

- Complete Folder Exclusions (incluye subcarpetas) con la ruta relativa de las carpetas que se excluirán de Script Control.

Nota: Para obtener más información sobre las rutas relativas, consulte Definiciones de políticas para exclusiones de carpetas (incluye subcarpetas) en Recomendaciones de políticas de Dell Threat Defense.

Nota: Para obtener más información sobre las rutas relativas, consulte Definiciones de políticas para exclusiones de carpetas (incluye subcarpetas) en Recomendaciones de políticas de Dell Threat Defense. - Una vez que se hayan configurado todos los ajustes, haga clic en Create.

Nota: Las políticas se pueden editar en cualquier momento haciendo clic en su nombre dentro de Device Policy. Cualquier cambio en las políticas se comunica a los dispositivos a través de data.cylance.com en el puerto 443.

Nota: Las políticas se pueden editar en cualquier momento haciendo clic en su nombre dentro de Device Policy. Cualquier cambio en las políticas se comunica a los dispositivos a través de data.cylance.com en el puerto 443.

Para comunicarse con el equipo de soporte, consulte los números de teléfono de soporte internacionales de Dell Data Security.

Vaya a TechDirect para generar una solicitud de soporte técnico en línea.

Para obtener información y recursos adicionales, únase al foro de la comunidad de seguridad de Dell.

Additional Information

Videos

Affected Products

Dell Threat DefenseArticle Properties

Article Number: 000126835

Article Type: How To

Last Modified: 04 Nov 2024

Version: 10

Find answers to your questions from other Dell users

Support Services

Check if your device is covered by Support Services.