文章編號: 000126835

Ändern von Policies in Dell Threat Defense

摘要: Mithilfe dieser Anweisungen können Policies für Dell Threat Defense geändert werden.

文章內容

症狀

Hinweis:

- Mit Stand Mai 2022 hat Dell Threat Defense das Ende der Wartung erreicht. Dieses Produkt und die dazugehörigen Artikel werden von Dell nicht mehr aktualisiert. Weitere Informationen finden Sie unter Produktlebenszyklus-Richtlinie (Ende des Supports/der Nutzungsdauer) für Dell Data Security. Wenn Sie Fragen zu alternativen Artikeln haben, wenden Sie sich an Ihren Vertriebsmitarbeiter oder wenden Sie sich an endpointsecurity@dell.com.

- Weitere Informationen zu aktuellen Produkten finden Sie unter Endpoint Security.

In diesem Artikel wird beschrieben, wie Sie Policies für Dell Threat Defense ändern.

Betroffene Produkte:

Dell Threat Defense

原因

Nicht zutreffend.

解析度

Dell Threat Defense verwendet Policies, um das Verhalten der ATP-Engine (Advanced Threat Prevention) auf Endpunkten zu managen. Es ist wichtig, dass Sie die Standard-Policy ändern oder eine neue Policy erstellen, bevor Sie Threat Defense bereitstellen.

Hinweis: Weitere Informationen zu empfohlenen Policies und Policy-Definitionen finden Sie unter Dell Threat Defense – Policy-Empfehlungen.

So ändern Sie die Policy:

- Gehen Sie in einem Webbrowser zur Dell Threat Defense-Verwaltungskonsole unter:

- Nordamerika: https://dellthreatdefense.cylance.com/Login

- Europa: https://dellthreatdefense-eu.cylance.com

- Asiatisch-pazifischer Raum: https://dellthreatdefense-au.cylance.com

- Nordamerika: https://dellthreatdefense.cylance.com/Login

- Melden Sie sich bei der Dell Threat Defense-Verwaltungskonsole an.

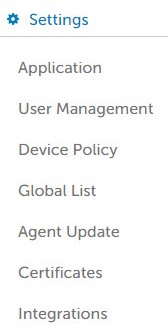

- Klicken Sie in der Konsole auf die Registerkarte Settings.

- Klicken Sie in den Einstellungen auf Device Policy.

- Klicken Sie auf Add New Policy.

Hinweis: Dell empfiehlt, Policies in einer „Lernmodus“-Konfiguration festzulegen, um Dell Threat Defense für die Umgebung zu trainieren, bevor zu einer „Schutzmodus“-Konfiguration gewechselt wird. Weitere Informationen zu empfohlenen Policies und Policy-Definitionen finden Sie unter Dell Threat Defense – Policy-Empfehlungen.

- Geben Sie einen Richtliniennamen ein.

- Aktivieren Sie unter „File Type Executable“:

- Auto Quarantine with Execution Control zur automatischen Quarantäne von als unsicher markierten Elementen.

- Auto Quarantine with Execution Control zur automatischen Quarantäne von als anormal markierten Elementen.

- Aktivieren Sie Enable auto-delete for quarantined files, um unter Quarantäne gestellte Dateien nach mindestens 14 Tagen bis zu maximal 365 Tagen automatisch zu löschen.

- Wählen Sie Auto Upload, um Elemente, die als unsicher markiert wurden, in die Cylance InfinityCloud hochzuladen, um zusätzliche Daten zur Unterstützung bei der Triage bereitzustellen.

Hinweis: Um die Bandbreitennutzung zu managen, gibt es eine Upload-Begrenzung von 250 MB pro Gerät pro Tag. Darüber hinaus werden Bedrohungsdateien, die größer als 51 sind, nicht zur Analyse in die InfinityCloud hochgeladen.

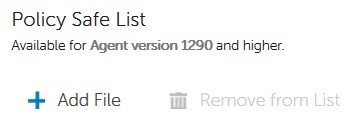

- Klicken Sie unter „Policy Safe List“ auf Add File, wenn Dateien vor der Bedrohungserkennung auf die sichere Liste gesetzt werden sollen.

- Klicken Sie auf die Registerkarte Protection Settings.

- Aktivieren Sie Prevent service shutdown from device, um zu verhindern, dass der Threat Defense-Dienst lokal beendet werden kann.

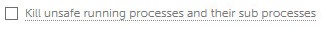

- Aktivieren Sie Kill unsafe running processes and their sub processes, damit Threat Defense jeden als unsicher klassifizierten Prozess automatisch beendet.

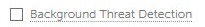

- Aktivieren Sie Background Threat Detection, damit Threat Defense ausführbare Dateien automatisch auf ruhende Bedrohungen prüft.

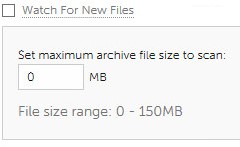

- Aktivieren Sie Watch For New Files, damit Threat Defense neue oder geänderte ausführbare Dateien auf Bedrohungen prüft.

- Aktivieren Sie Copy File Samples, damit Threat Defense Bedrohungen zur Untersuchung in ein festgelegtes Repository kopiert.

- Aktivieren Sie die Registerkarte Agent Settings.

- Aktivieren Sie Enable auto-upload of log files, um Geräteprotokolle automatisch an den Cylance-Support hochzuladen.

- Aktivieren Sie Enable Desktop Notifications, um Eingabeaufforderungen für anormale oder unsichere Dateien zuzulassen.

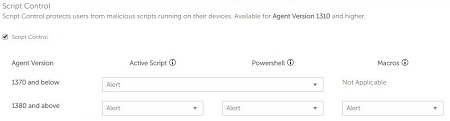

- Klicken Sie auf die Registerkarte Script Control.

- Aktivieren Sie Script Control, um das Monitoring von PowerShell und aktiven Skripten zu aktivieren.

- Wenn Script Control aktiviert ist, legen Sie fest, ob Threat Defense eine Warnmeldung senden oder Blockieren soll, wenn eine Bedrohung erkannt wird.

- Wenn Script Control aktiviert ist, legen Sie fest, ob „Disable Script Control“ aktiviert werden soll.

- Füllen Sie Folder Exclusions (includes subfolders) mit dem relativen Pfad aller Ordner aus, die von Script Control ausgeschlossen werden sollen.

Hinweis: Weitere Informationen zu relativen Pfaden finden Sie unter Policy-Definitionen für Ordnerausschlüsse (einschließlich Unterordnern) in Dell Threat Defense – Policy-Empfehlungen.

- Sobald alle Einstellungen konfiguriert wurden, klicken Sie auf Create.

Hinweis: Policies können jederzeit bearbeitet werden, indem Sie auf den jeweiligen Namen in der Geräte-Policy klicken. Alle Änderungen an Policies werden den Geräten über data.cylance.com auf Port 443 gesendet.

Nutzen Sie zur Kontaktaufnahme mit dem Support die internationalen Support-Telefonnummern von Dell Data Security.

Gehen Sie zu TechDirect, um online eine Anfrage an den technischen Support zu erstellen.

Zusätzliche Einblicke und Ressourcen erhalten Sie im Dell Security Community Forum.

其他資訊

影片

文章屬性

受影響的產品

Dell Threat Defense

上次發佈日期

19 12月 2022

版本

8

文章類型

Solution