Atualizações do método de detecção do Advanced Threat Protection do Dell Endpoint Security Suite Enterprise (em inglês)

Sammanfattning: As atualizações do Dell Endpoint Security Suite Enterprise ou do Dell Threat Defense podem causar alterações na forma como as ameaças são avaliadas.

Symptom

- Em maio de 2022, o Dell Endpoint Security Suite Enterprise deixou de receber manutenção. Este artigo não é mais atualizado pela Dell. Para obter mais informações, consulte a Política de ciclo de vida útil do produto (fim do suporte/fim da vida útil) do Dell Data Security. Se você tiver alguma dúvida sobre artigos alternativos, entre em contato com sua equipe de vendas ou envie um e-mail para endpointsecurity@dell.com.

- Desde maio de 2022, o Dell Threat Defense deixou de receber manutenção. Este artigo não é mais atualizado pela Dell. Para obter mais informações, consulte a Política de ciclo de vida útil do produto (fim do suporte/fim da vida útil) do Dell Data Security. Se você tiver alguma dúvida sobre artigos alternativos, entre em contato com sua equipe de vendas ou envie um e-mail para endpointsecurity@dell.com.

- Consulte Segurança de endpoints para obter mais informações sobre os produtos atuais.

Produtos afetados:

- Dell Endpoint Security Suite Enterprise

- Dell Threat Defense

Versões afetadas:

- 1,2,137 x

- 1,2,139 x

- 2,0,145 x

Orsak

Produtos Advanced Threat Protection da Dell Data Protection; O Dell Threat Defense e o Dell Endpoint Security Suite Enterprise podem ter atualizações ocasionais que alteram a forma como as ameaças são avaliadas. Essas atualizações são comumente referenciadas como atualizações de "modelo", pois são atualizações para o modelo de ameaça.

Upplösning

Para ajudar os usuários a saber como um novo modelo pode afetar sua organização, há duas colunas na página Protection do Console. Você pode usar a comparação status de produção e novo status para ver quais arquivos em seus dispositivos o modelo mudou como afetado.

Os usuários devem testar os novos modelos antes de uma implementação de produção completa. Isso deve minimizar todas as paralisações não intencionais que causem alterações no modelo.

Os cenários dos quais você deve estar ciente são:

- Um arquivo que foi considerado Seguro no modelo atual pode mudar para Inseguro no novo modelo. Se sua organização precisar desse arquivo, você pode adicioná-lo à Lista segura.

- Um arquivo que o modelo atual nunca viu ou qualou a pontuação, e o novo modelo o considera inseguro. Se sua organização precisar desse arquivo, você pode adicioná-lo à Lista segura.

Novas colunas de proteção

As duas colunas são: Status de produção e novo status:

- Status da produção: Exibe o status atual do modelo (seguro, anormal ou inseguro) para o arquivo

- Novo status: Exibe o status do modelo do arquivo no novo modelo

Somente os arquivos encontrados nos dispositivos de sua organização que tiverem alterações na pontuação de ameaça são exibidos. Alguns arquivos podem ter uma alteração na pontuação de ameaça, mas permanecem dentro do status atual.

Exemplos:

A pontuação de ameaça para um arquivo vai de 10 a 20, o status do arquivo permanecerá Anormal e o arquivo será exibido na lista de modelos atualizados (se esse arquivo existir nos dispositivos de sua organização).

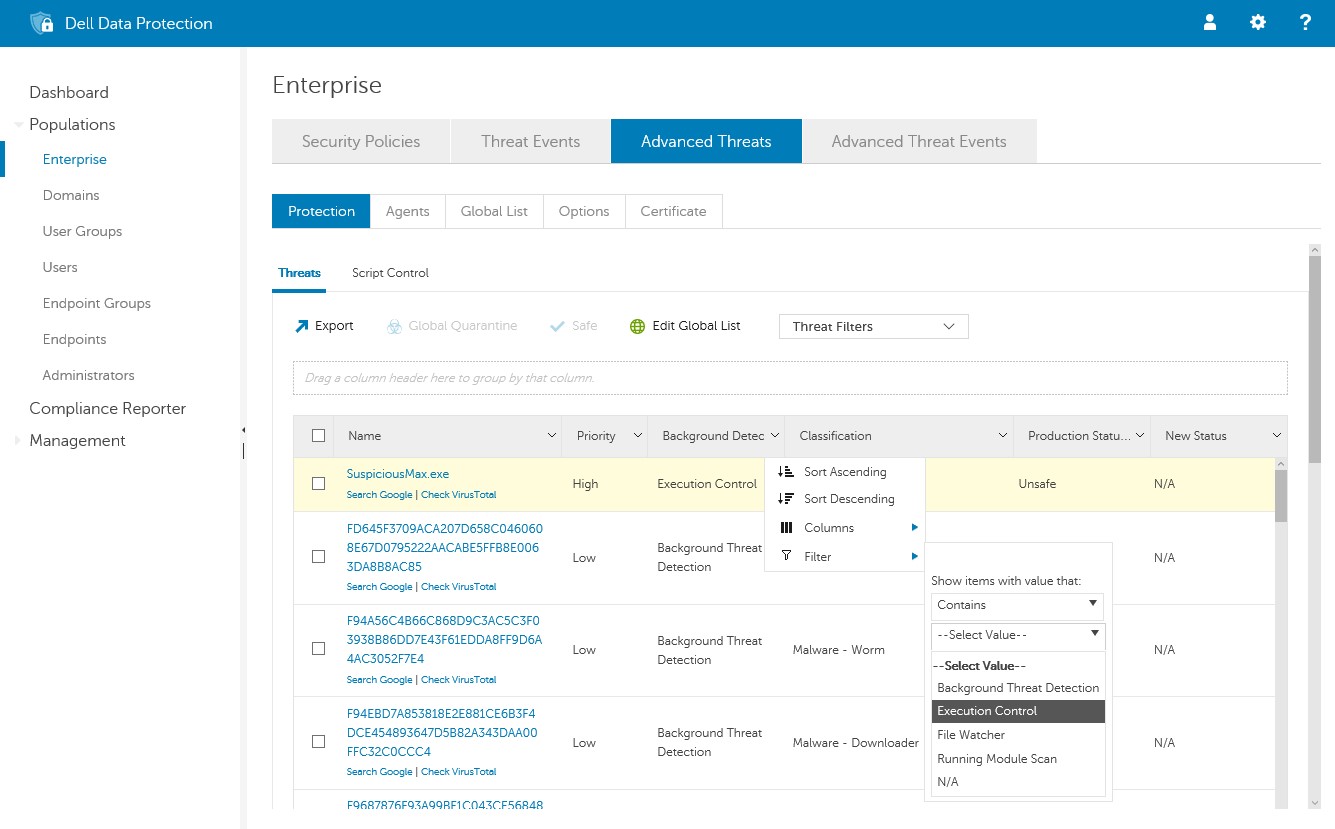

Para visualizar as colunas Modelo atual e Novo modelo:

- Faça log-in no Dell Data Protection Remote Management Console, selecione Populações -> Enterprise -> Ameaças avançadas e selecione a guia Proteção.

- Clique na seta para baixo em um cabeçalho de coluna.

- Selecione as colunas Status de produção e Novo status.

- Clique na seta para baixo ou clique em qualquer lugar da página para fechar o menu de opções de coluna.

Agora você pode analisar as diferenças entre os dois modelos de ameaça.

Os dois cenários que você deve estar ciente são:

- Modelo atual = seguro, novo modelo = anormal ou inseguro

- Sua organização considera o arquivo seguro ou a classificação é confiável local.

- Sua organização tem AQT (Auto Quarantine, quarentena automática) anormal ou inseguro.

- Modelo atual = Nulo (não visto ou pontuado), Novo modelo = Anormal ou Inseguro

- Sua organização considera o arquivo seguro ou a classificação é confiável local.

- Sua organização tem AQT (Auto Quarantine, quarentena automática) anormal ou inseguro.

Nos cenários acima, a recomendação é incluir na lista segura os arquivos que você deseja permitir em sua organização.

Identificar classificações

Para identificar classificações que podem afetar sua organização, recomendamos a seguinte abordagem:

- Aplique um filtro à coluna New Model para exibir todos os arquivos inseguros, anormais e em quarentena. Se sua política estiver definida como Quarentena automática, você não poderá ver arquivos inseguros ou anormais porque essas ameaças foram colocadas em quarentena.

- Aplique um filtro à coluna Status de produção para exibir todos os arquivos seguros.

- Aplique um filtro à coluna Classificação para mostrar apenas as ameaças confiáveis - locais. Confiável - Os arquivos locais são analisados com o ATP da Dell e considerados seguros (listar esses itens com segurança após a análise). Se você tiver muitos arquivos na lista filtrada, talvez você queira priorizar o uso de mais atributos. Exemplo: Adicione um filtro à coluna Detecção em segundo plano para analisar as ameaças encontradas pelo Controle de execução. Eles foram presos quando um usuário tentou executar um aplicativo e precisa de atenção mais urgente do que os arquivos inativos presos pela detecção de ameaças em segundo plano ou pelo File Watcher.

Figura 1: (Somente em inglês) Ameaças avançadas

Implementação recomendada de produção

Esta seção descreve as estratégias para ajudar os usuários a fazer upgrade para um modelo preditivo mais recente. É altamente recomendável atribuir agentes a uma política com quarentena automática habilitada para arquivos inseguros e anormais.

Atualizações automáticas com quarentena automática

Se os agentes forem definidos como Atualização automática, você deverá desativar as atualizações automáticas para os agentes quando novos modelos preditivos forem lançados. Se não for possível desativar a quarentena automática ou testar o novo Agente, alerte os administradores do Dell Data Protection. Talvez eles queiram itens da Lista segura que sejam classificados insuistem para desbloquear os usuários.

Atualizações manuais com quarentena automática

Se você atualizar manualmente os agentes, a atualização automática não será uma preocupação. É recomendável que você use as instruções a seguir antes de atualizar seus agentes.

- Teste o novo agente (com o novo modelo) em um conjunto representativo de computadores. O ideal é que essas máquinas de teste sejam colocadas em uma política de quarentena automática. Se um aplicativo Seguro estiver sendo bloqueado, adicione o arquivo à sua Lista segura.

- Depois que o teste for concluído, implemente o novo Agent em todos os seus computadores.

Para entrar em contato com o suporte, consulte Números de telefone do suporte internacional do Dell Data Security.

Acesse o TechDirect para gerar uma solicitação de suporte técnico on-line.

Para obter insights e recursos adicionais, participe do Fórum da comunidade de segurança da Dell.