Actualizaciones al método de detección de Dell Endpoint Security Suite Enterprise Advanced Threat Protection

Sammanfattning: Las actualizaciones a Dell Endpoint Security Suite Enterprise o Dell Threat Defense pueden causar cambios en la manera en que se evalúan las amenazas.

Symptom

- Desde mayo de 2022, Dell Endpoint Security Suite Enterprise alcanzó el final de su período de mantenimiento. Dell ya no actualiza este artículo. Para obtener más información, consulte la Política de ciclo de vida del producto (fin del soporte/fin de la vida útil) para Dell Data Security. Si tiene preguntas sobre artículos alternativos, comuníquese con el equipo de ventas o al correo endpointsecurity@dell.com.

- Desde mayo de 2022, Dell Threat Defense alcanzó el final de su período de mantenimiento. Dell ya no actualiza este artículo. Para obtener más información, consulte la Política de ciclo de vida del producto (fin del soporte/fin de la vida útil) para Dell Data Security. Si tiene preguntas sobre artículos alternativos, comuníquese con el equipo de ventas o al correo endpointsecurity@dell.com.

- Consulte Endpoint Security para obtener información adicional acerca de los productos actuales.

Productos afectados:

- Dell Endpoint Security Suite Enterprise

- Dell Threat Defense

Versiones afectadas:

- 1.2.137x

- 1.2.139x

- 2.0.145x

Orsak

Productos Advanced Threat Protection de Dell Data Protection; Dell Threat Defense y Dell Endpoint Security Suite Enterprise pueden tener actualizaciones ocasionales que cambian la manera en que se evalúan las amenazas. Estas actualizaciones se mencionan comúnmente como actualizaciones de "modelo", ya que son actualizaciones para el modelo de amenaza.

Upplösning

Para ayudar a los usuarios a saber cómo un nuevo modelo podría afectar a su organización, hay dos columnas en la página Protección de la consola. Puede utilizar la comparación de Estado de producción y Estado nuevo para ver qué archivos de sus dispositivos cambian según el modelo como afectado.

Los usuarios deben probar los nuevos modelos antes de una implementación de producción completa. Esto debe minimizar las interrupciones no deseadas causadas por los cambios de modelo.

Los siguientes son los escenarios que debe tener en cuenta:

- Un archivo que se consideró seguro en el modelo actual podría cambiar a No seguro en el nuevo modelo. Si su organización necesita ese archivo, puede agregarlo a la lista de seguridad.

- Un archivo que el modelo actual nunca ha visto ni marcado, y el nuevo modelo lo considera no seguro. Si su organización necesita ese archivo, puede agregarlo a la lista de seguridad.

Nuevas columnas de protección

Las dos columnas son las siguientes: Estado de producción y Estado nuevo:

- Estado de producción: Muestra el estado actual del modelo (Seguro, Anómalo o No seguro) para el archivo

- Estado nuevo: Muestra el estado del modelo para el archivo en el nuevo modelo

Solo se muestran los archivos que se encuentran en los dispositivos de su organización que tienen cambios en su puntaje de amenaza. Algunos archivos pueden tener un cambio en el puntaje de amenaza, pero permanecen dentro de su estado actual.

Ejemplos:

El puntaje de amenaza de un archivo va de 10 a 20, el estado del archivo seguiría siendo Anómalo y el archivo aparece en la lista de modelos actualizados (si este archivo existe en los dispositivos de su organización).

Para ver las columnas Modelo actual y Nuevo modelo:

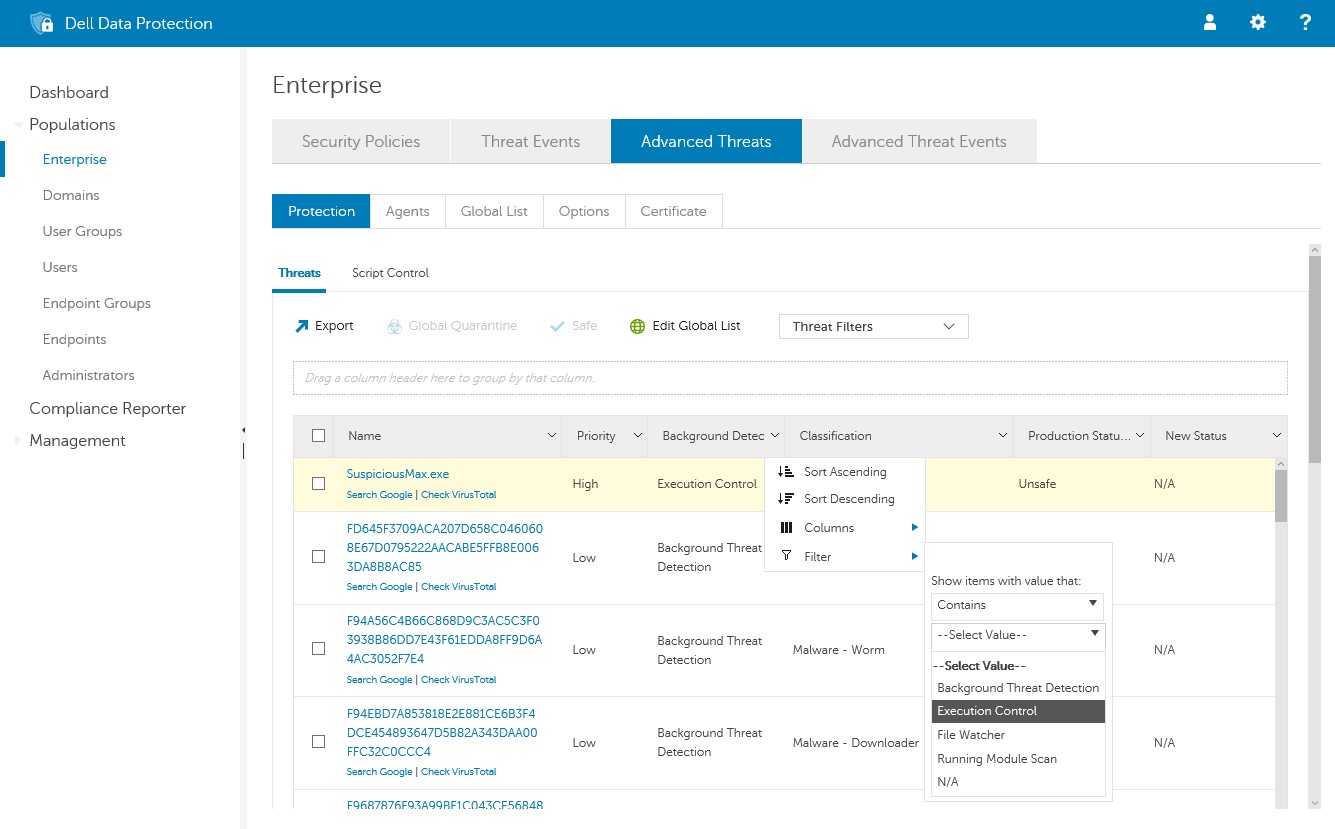

- Inicie sesión en La consola de administración remota de Dell Data Protection, seleccione Poblaciones -> Enterprise -> Amenazas avanzadas y, a continuación, seleccione la pestaña Protección.

- Haga clic en la flecha hacia abajo en un encabezado de columna.

- Seleccione las columnas Estado de producción y Estado nuevo.

- Haga clic en la flecha hacia abajo o haga clic en cualquier lugar de la página para cerrar el menú de opciones de columna.

Ahora puede revisar las diferencias entre los dos modelos de amenazas.

Los dos escenarios que debe tener en cuenta son los siguientes:

- Modelo actual = Seguro, Nuevo Modelo = Anómalo o No seguro

- Su organización considera que el archivo es Seguro o la Clasificación es Local de confianza.

- Su organización tiene la opción Anómalo o No seguro configurado en Cuarentena automática (AQT).

- Modelo actual = Nulo (no visto ni con puntaje), Nuevo modelo = Anómalo o No seguro

- Su organización considera que el archivo es Seguro o la Clasificación es Local de confianza.

- Su organización tiene la opción Anómalo o No seguro configurado en Cuarentena automática (AQT).

En los escenarios anteriores, la recomendación es incluir en la lista de seguridad los archivos que desea permitir en su organización.

Identificar clasificaciones

Para identificar clasificaciones que podrían afectar a su organización, recomendamos el siguiente enfoque:

- Aplique un filtro a la columna Nuevo modelo para mostrar todos los archivos no seguros, anómalos y en cuarentena. Si la política está establecida en Cuarentena automática, no podrá ver ningún archivo no seguro o anómalo porque estas amenazas se han puesto en cuarentena.

- Aplique un filtro a la columna Estado de producción para mostrar todos los archivos seguros.

- Aplique un filtro a la columna Clasificación para mostrar solo las amenazas locales de confianza. Confiable: los archivos locales se analizan con ATP de Dell y se detecta que son seguros (incluya estos elementos en la lista de seguridad después de la revisión). Si tiene muchos archivos en la lista filtrada, es posible que desee priorizar con más atributos. Ejemplo: Agregue un filtro a la columna Detección en segundo plano para revisar las amenazas encontradas por control de ejecución. Estos se vieron afectados cuando un usuario intentó ejecutar una aplicación y necesita atención más urgente que los archivos inactivos que detección de amenazas en segundo plano o el guardián de archivos.

Figura 1: (Solo en inglés) Amenazas avanzadas

Implementación de producción recomendada

En esta sección, se describen las estrategias para ayudar a los usuarios a actualizarse a un modelo predictivo más reciente. Se recomienda enfáticamente asignar agentes a una política con cuarentena automática habilitada para archivos no seguros y anómalos.

Actualizaciones automáticas con cuarentena automática

Si los agentes están configurados en Actualización automática, debe deshabilitar las actualizaciones automáticas para los agentes cuando se lancen nuevos modelos predictivos. Si no es posible deshabilitar la cuarentena automática o probar el nuevo agente, alerte a los administradores de Dell Data Protection. Es posible que deseen incluir en la lista de seguridad los elementos que se clasificaron erróneamente para desbloquear a los usuarios.

Actualizaciones manuales con cuarentena automática

Si actualiza manualmente agentes, la actualización automática no es una preocupación. Se recomienda utilizar las siguientes instrucciones antes de actualizar los agentes.

- Pruebe el nuevo agente (con el nuevo modelo) en un conjunto representativo de computadoras. Idealmente, estos equipos de prueba se colocarían en una política de cuarentena automática. Si se bloquea una aplicación segura, agregue el archivo a la lista de seguridad.

- Una vez finalizadas las pruebas, implemente el nuevo agente en todas las computadoras.

Para comunicarse con el equipo de soporte, consulte los números de teléfono de soporte internacionales de Dell Data Security.

Vaya a TechDirect para generar una solicitud de soporte técnico en línea.

Para obtener información y recursos adicionales, únase al foro de la comunidad de seguridad de Dell.