Как изменить политики в Dell Threat Defense

Сводка: Узнайте, как изменить политики для Dell Threat Defense, следуя этим инструкциям.

Данная статья применяется к

Данная статья не применяется к

Эта статья не привязана к какому-либо конкретному продукту.

В этой статье указаны не все версии продуктов.

Инструкции

Примечание.

- По состоянию на май 2022г., обслуживание Dell Threat Defense прекращено. Этот продукт и статьи по нему больше не обновляются Dell. Подробнее см. в статье Политика жизненного цикла продукта (окончание поддержки и окончание срока эксплуатации) для Dell Data Security. Если у вас возникли вопросы по альтернативным статьям, обратитесь в отдел продаж или по адресу endpointsecurity@dell.com.

- Дополнительные сведения о текущих продуктах см. в разделе Endpoint Security.

В этой статье описывается изменение политик для Dell Threat Defense.

Затронутые продукты:

- Dell Threat Defense

Dell Threat Defense использует политики для управления поведением механизма Advanced Threat Prevention (ATP) на конечных точках. Перед развертыванием Threat Defense важно изменить политику по умолчанию или создать новую политику.

Примечание. Для получения дополнительной информации о рекомендуемых политиках и определениях политик см. документ Рекомендации по политикам Dell Threat Defense.

- В браузере перейдите к консоли администрирования Dell Threat Defense по следующим адресам:

- Северная Америка: https://dellthreatdefense.cylance.com/Login

- Европа: https://dellthreatdefense-eu.cylance.com

- Азиатско-тихоокеанский регион: https://dellthreatdefense-au.cylance.com

- Северная Америка: https://dellthreatdefense.cylance.com/Login

- Выполните вход в консоль администрирования Dell Threat Defense.

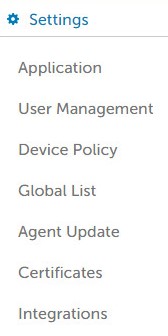

- В консоли перейдите на вкладку Settings.

- В разделе Settings нажмите Device Policy.

- Нажмите Add New Policy.

Примечание. Dell Technologies рекомендует настраивать политики в конфигурации «Режим обучения» для обучения Dell Threat Defense для среды, прежде чем переходить в конфигурацию «Режим защиты». Для получения дополнительной информации о рекомендуемых политиках и определениях политик см. документ Рекомендации по политикам Dell Threat Defense.

Примечание. Dell Technologies рекомендует настраивать политики в конфигурации «Режим обучения» для обучения Dell Threat Defense для среды, прежде чем переходить в конфигурацию «Режим защиты». Для получения дополнительной информации о рекомендуемых политиках и определениях политик см. документ Рекомендации по политикам Dell Threat Defense. - Заполните поле Policy Name.

- В разделе File Type Execuable установите флажок:

- Auto Quarantine with Execution Control для автоматического помещения в карантин элементов, помеченных как небезопасные.

- Auto Quarantine with Execution Control для автоматического помещения в карантин элементов, помеченных как аномальные.

- Enable auto-delete for quarantined files для автоматического удаления файлов, помещенных в карантин, не позднее чем через 14 дней, но не более чем через 365 дней.

- Auto Upload для загрузки элементов, отмеченных как небезопасные, в среду Cylance InfinityCloud с целью предоставления дополнительных данных для облегчения сортировки.

Примечание. Для упрощения управления использованием пропускной способности на каждое устройство устанавливается ограничение на загрузку 250 Мбайт в день. Кроме того, файл угрозы, размер которого превышает 51, не будет загружен в InfinityCloud для анализа.

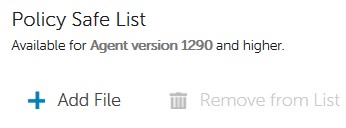

Примечание. Для упрощения управления использованием пропускной способности на каждое устройство устанавливается ограничение на загрузку 250 Мбайт в день. Кроме того, файл угрозы, размер которого превышает 51, не будет загружен в InfinityCloud для анализа. - В списке «Policy Safe» нажмите Add File , если какие-либо файлы должны быть добавлены в список безопасности при обнаружении угроз.

- Выберите вкладку Protection Settings.

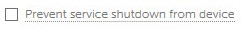

- Установите флажок Prevent service shutdown from device, чтобы запретить локальное отключение службы Threat Defense.

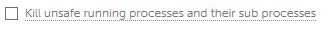

- Установите флажок Kill unsafe running processes and their sub processes, чтобы Threat Defense автоматически прекращала любой процесс, классифицированный как небезопасный.

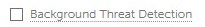

- Установите флажок Background Threat Detection, чтобы Threat Defense автоматически проверяла исполняемые файлы на наличие скрытых угроз.

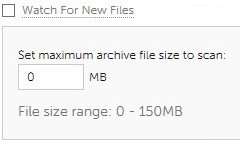

- Установите флажок Watch for New Files, чтобы Threat Defense проверяла новые или измененные исполняемые файлы на наличие угроз.

- Установите флажок Copy File Samples, чтобы Threat Defense копировала угрозы в определенный репозиторий для исследований.

- Проверьте вкладку Agent Settings.

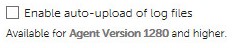

- Установите флажок Enable auto-upload of log files для автоматической загрузки журналов устройства в службу поддержки Cylance.

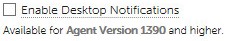

- Установите флажок Enable Desktop Notifications, чтобы разрешить запросы на аномальные или небезопасные файлы.

- Перейдите на вкладку Script Control.

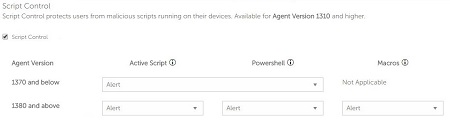

- Установите флажок Script Control, чтобы включить мониторинг PowerShell и активных сценариев.

- Если включено управление сценариями, определите, должна ли защита от угроз оповещать или блокировать при обнаружении.

- Если параметр «Управление сценариями» включен, определите, следует ли включить параметр «Отключить управление сценариями».

- Если включено управление сценариями, определите, должна ли защита от угроз оповещать или блокировать при обнаружении.

- Заполните Folder Exclusions (includes subfolders) относительным путем всех папок, которые будут исключены из функции «Script Control».

Примечание. Для получения дополнительной информации об относительных путях см. Определения политик для исключений папок (включая вложенные папки) в рекомендациях по политикам Dell Threat Defense.

Примечание. Для получения дополнительной информации об относительных путях см. Определения политик для исключений папок (включая вложенные папки) в рекомендациях по политикам Dell Threat Defense. - После настройки всех параметров нажмите Create.

Примечание. Политики можно редактировать в любое время, нажав на их имя в разделе «Device Policy». Обо всех изменениях в политиках сообщается устройствам через порт 443 data.cylance.com.

Примечание. Политики можно редактировать в любое время, нажав на их имя в разделе «Device Policy». Обо всех изменениях в политиках сообщается устройствам через порт 443 data.cylance.com.

Чтобы связаться со службой поддержки, см. Номера телефонов международной службы поддержки Dell Data Security.

Перейдите в TechDirect, чтобы создать запрос на техническую поддержку в режиме онлайн.

Для получения дополнительной информации и ресурсов зарегистрируйтесь на форуме сообщества Dell Security.

Дополнительная информация

Видео

Затронутые продукты

Dell Threat DefenseСвойства статьи

Номер статьи: 000126835

Тип статьи: How To

Последнее изменение: 04 Nov 2024

Версия: 10

Получите ответы на свои вопросы от других пользователей Dell

Услуги технической поддержки

Проверьте, распространяются ли на ваше устройство услуги технической поддержки.