Mises à jour de la méthode de détection de Dell Endpoint Security Suite Enterprise Advanced Threat Protection (en anglais)

Сводка: Les mises à jour apportées à Dell Endpoint Security Suite Enterprise ou Dell Threat Defense peuvent entraîner des changements dans la façon dont les menaces sont évaluées.

Симптомы

- depuis mai 2022, Dell Endpoint Security Suite Enterprise n’est plus couvert par les services de maintenance. Cet article n’est plus mis à jour par Dell. Pour plus d’informations, consultez la politique de cycle de vie du produit (fin de support/fin de vie) pour Dell Data Security. Si vous avez des questions concernant des articles, contactez votre équipe des ventes ou endpointsecurity@dell.com.

- depuis mai 2022, Dell Threat Defense n’est plus couvert par les services de maintenance. Cet article n’est plus mis à jour par Dell. Pour plus d’informations, consultez la politique de cycle de vie du produit (fin de support/fin de vie) pour Dell Data Security. Si vous avez des questions concernant des articles, contactez votre équipe des ventes ou endpointsecurity@dell.com.

- Consultez l’article sur la sécurité des points de terminaison pour plus d’informations sur les produits actuels.

Produits concernés :

- Dell Endpoint Security Suite Enterprise

- Dell Threat Defense

Versions concernées :

- x 1,2,137

- x 1,2,139

- x 2,0,145

Причина

les produits De protection avancée contre les menaces de Dell Data Protection ; Dell Threat Defense et Dell Endpoint Security Suite Enterprise peuvent avoir des mises à jour occasionnelles qui modifient la façon dont les menaces sont évaluées. Ces mises à jour sont généralement référencées en tant que mises à jour de « modèle », car il s’agit de mises à jour du modèle de menace.

Разрешение

Pour aider les utilisateurs à savoir comment un nouveau modèle peut affecter leur organisation, il existe deux colonnes sur la page Protection de la console. Vous pouvez utiliser la comparaison de l’état de production et du nouvel état pour voir quels fichiers sur vos périphériques le modèle change en fonction de l’impact.

Les utilisateurs doivent tester les nouveaux modèles avant un déploiement de production complet. Cela devrait réduire les pannes imprévues dues aux modifications de modèle.

Les scénarios que vous devez connaître sont les suivants :

- Un fichier considéré comme sûr dans le modèle actuel peut passer à Dangereux dans le nouveau modèle. Si votre organisation a besoin de ce fichier, vous pouvez l’ajouter à la liste blanche.

- Un fichier que le modèle actuel n’a jamais vu ou noté, et le nouveau modèle le considère comme dangereux. Si votre organisation a besoin de ce fichier, vous pouvez l’ajouter à la liste blanche.

Nouvelles colonnes de protection

Les deux colonnes sont les suivantes : État de production et nouvel état :

- État de production : Affiche l’état actuel du modèle (Sûr, Anormal ou Dangereux) pour le fichier.

- Nouvel état : Affiche l’état du modèle du fichier dans le nouveau modèle

Seuls les fichiers trouvés sur les périphériques de votre organisation qui ont des modifications dans leur score de menace s’affichent. Certains fichiers peuvent avoir un changement de score de menace, mais restent dans leur état actuel.

Exemples :

Le score de menace d’un fichier passe de 10 à 20, l’état du fichier reste Anormal et le fichier apparaît dans la liste des modèles mis à jour (si ce fichier existe sur les périphériques de votre organisation).

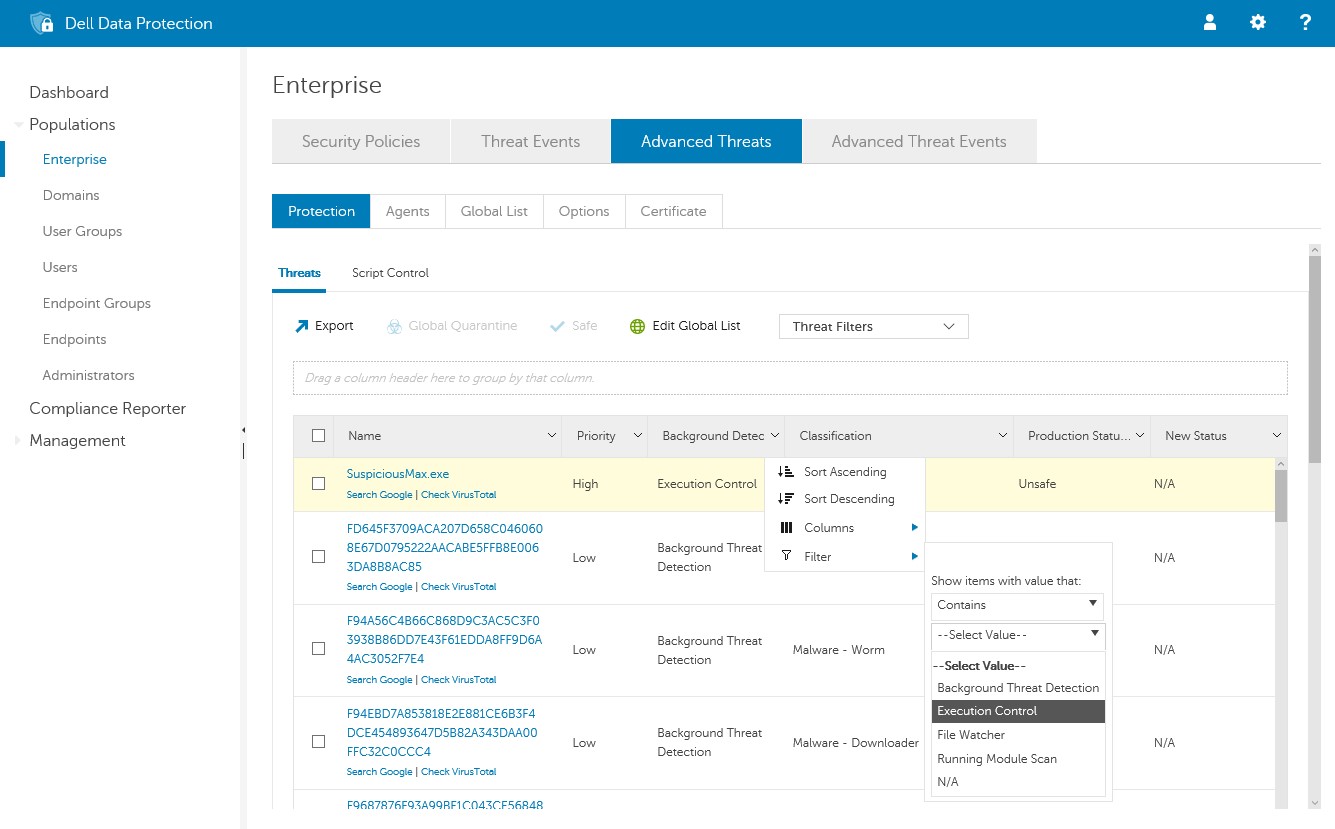

Pour afficher les colonnes Current Model (Modèle actuel) et New Model (Nouveau modèle) :

- Connectez-vous à la console de gestion à distance Dell Data Protection, sélectionnez Populations -> Enterprise -> Menaces avancées, puis sélectionnez l’onglet Protection.

- Cliquez sur la flèche vers le bas sur un en-tête de colonne.

- Sélectionnez les colonnes État de production et Nouvel état.

- Cliquez sur la flèche vers le bas ou cliquez n’importe où sur la page pour fermer le menu des options de colonne.

Vous pouvez maintenant passer en revue les différences entre les deux modèles de menaces.

Les deux scénarios que vous devez connaître sont les suivants :

- Modèle actuel = Sûr, Nouveau modèle = Anormal ou Dangereux

- Votre organisation considère le fichier comme sûr ou la classification est Approuvée locale.

- La mise en quarantaine automatique (AQT) de votre organisation est définie sur Anormal ou Dangereux.

- Modèle actuel = Valeur nulle (non observée ou notée), Nouveau modèle = Anormal ou Dangereux

- Votre organisation considère le fichier comme sûr ou la classification est Approuvée locale.

- La mise en quarantaine automatique (AQT) de votre organisation est définie sur Anormal ou Dangereux.

Dans les scénarios ci-dessus, il est recommandé de mettre en liste blanche les fichiers que vous souhaitez autoriser dans votre organisation.

Identifier les classifications

Pour identifier les classifications susceptibles d’avoir un impact sur votre organisation, nous vous recommandons l’approche suivante :

- Appliquez un filtre à la colonne Nouveau modèle pour afficher tous les fichiers dangereux, anormaux et mis en quarantaine. Si votre stratégie est définie sur Mise en quarantaine automatique, vous ne pouvez pas voir de fichiers dangereux ou anormaux, car ces menaces ont été mises en quarantaine.

- Appliquez un filtre à la colonne État de production pour afficher tous les fichiers sécurisés.

- Appliquez un filtre à la colonne Classification pour afficher uniquement les menaces approuvées - locales. Fiable : les fichiers locaux sont analysés avec l’ATP de Dell et sont considérés comme sûrs (mettez ces éléments sur liste blanche après examen). Si vous disposez d’un grand nombre de fichiers dans la liste filtrée, vous pouvez hiérarchiser en utilisant plus d’attributs. Exemple : Ajoutez un filtre à la colonne Détection en arrière-plan pour passer en revue les menaces détectées par le contrôle d’exécution. Ils ont été identifiés lorsqu’un utilisateur tentait d’exécuter une application et avait besoin d’une attention plus urgente que les fichiers dormants identifiés par la détection des menaces en arrière-plan ou File Watcher.

Figure 1 : (en anglais uniquement) Menaces avancées

Déploiement de production recommandé

Cette section décrit les stratégies permettant aux utilisateurs d’effectuer une mise à niveau vers un modèle prédictif plus récent. Il est vivement recommandé d’attribuer des agents à une stratégie avec mise en quarantaine automatique activée pour les fichiers dangereux et anormaux.

Mises à jour automatiques avec mise en quarantaine automatique

Si les agents sont définis sur Mise à jour automatique, vous devez désactiver les mises à jour automatiques pour les agents lorsque de nouveaux modèles prédictifs sont publiés. S’il n’est pas possible de désactiver la mise en quarantaine automatique ou de tester le nouvel agent, avertissez vos administrateurs Dell Data Protection. Ils peuvent souhaiter mettre en liste blanche les éléments mal classés pour débloquer les utilisateurs.

Mises à jour manuelles avec mise en quarantaine automatique

Si vous mettez à jour manuellement les agents, la mise à jour automatique n’est pas un problème. Il est recommandé d’utiliser les instructions suivantes avant de mettre à jour vos agents.

- Testez le nouvel agent (avec le nouveau modèle) sur un ensemble d’ordinateurs représentatif. Idéalement, ces machines de test sont placées dans une règle de mise en quarantaine automatique. Si une application sécurisée est bloquée, ajoutez le fichier à votre liste blanche.

- Une fois le test terminé, déploiez le nouvel agent sur tous vos ordinateurs.

Pour contacter le support technique, consultez l’article Numéros de téléphone du support international Dell Data Security.

Accédez à TechDirect pour générer une demande de support technique en ligne.

Pour plus d’informations et de ressources, rejoignez le Forum de la communauté Dell Security.