Як керувати захистом від загроз Dell

Сводка: Вивчіть покрокові інструкції про те, як керувати Dell Threat Defense.

Инструкции

- Станом на грудень 2019 року Dell Threat Defense досягла кінця продажу. Цей продукт і його статті більше не оновлюються компанією Dell. Щоб отримати додаткову інформацію, зверніться до політики життєвого циклу продукту (кінець підтримки та кінець терміну служби) для безпеки даних Dell. Якщо у вас виникнуть запитання щодо альтернативних статей, зверніться до свого відділу продажів або зв'яжіться з endpointsecurity@dell.com.

- Довідник Endpoint Security для отримання додаткової інформації про поточні продукти.

Консоль Dell Threat Defense відповідає за керування політиками, загрозами, збірками та організацію розгортання Dell Threat Defense у середовищі.

Для доступу до середовища потрібна активна підписка. Щоб отримати додаткову інформацію про те, як отримати підписку, зверніться до сторінки продукту Dell Threat Defense .

Після покупки Dell Threat Defense покупцеві надсилається електронний лист із інформацією для входу в консоль Threat Defense. Консольними сайтами для Dell Threat Defense є:

- Північна Америка: https://dellthreatdefense.cylance.com/Login

- Європа: https://dellthreatdefense-eu.cylance.com

- Азіатсько-Тихоокеанський регіон: https://dellthreatdefense-au.cylance.com

Продукти, на які вплинули:

- Захист від загроз Dell

Консоль Threat Defense розділена на шість розділів:

Клацніть розділ для отримання додаткової інформації.

Панелі

Інформаційна панель відображається після входу в консоль Dell Threat Defense. Інформаційна панель надає огляд загроз у середовищі та надає доступ до різної інформації про консоль з однієї сторінки.

Статистика загроз

Статистика загроз містить кількість загроз, знайдених протягом останніх 24 годин , і загальну суму для вашої організації. Натиснувши статистику загроз, ви перейдете на сторінку захисту та відобразите список загроз, пов'язаних із цією статистикою.

- Бігові загрози: Файли, визначені як загрози, які наразі запущено на пристроях у вашій організації.

- Загрози автоматичного запуску: Загрози, які запускаються автоматично.

- Загрози на карантині: Загрози, які були закриті на карантин протягом останніх 24 годин, і загальна кількість.

- Унікальність Cylance: Загрози, які ідентифікує Cylance, але не визначають інші антивірусні джерела.

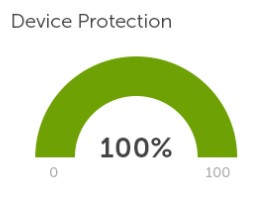

Відсотки захисту

У розділі «Відсотки захисту» відображається огляд функцій «Захист від загроз » і «Захист пристрою».

- Захист від загроз: Відсоток загроз, щодо яких ви вжили заходів («Карантин», «Глобальний карантин», «Відмова» та «Безпечні списки»).

- Захист пристрою: Відсоток пристроїв, пов'язаних із політикою, на якій увімкнено автоматичний карантин.

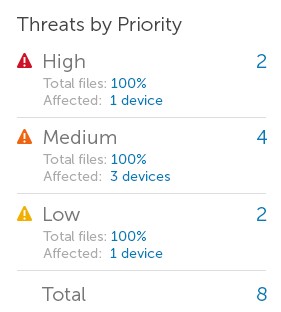

Загрози за пріоритетом

У розділі «Загрози за пріоритетом » відображається загальна кількість загроз, які потребують дії («Карантин», «Глобальний карантин», «Відмова» та «Безпечні списки»). Загрози групуються за пріоритетом (високий, середній і низький).

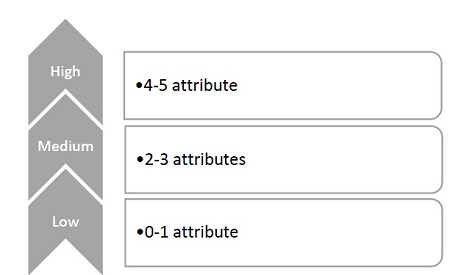

Загроза класифікується як низька, середня або висока на основі кількості таких атрибутів, які вона має:

- Файл має оцінку Cylance більше 80.

- Наразі файл запущено.

- Файл було запущено раніше.

- Файл налаштований на автоматичний запуск.

- Пріоритетність зони, де була виявлена загроза.

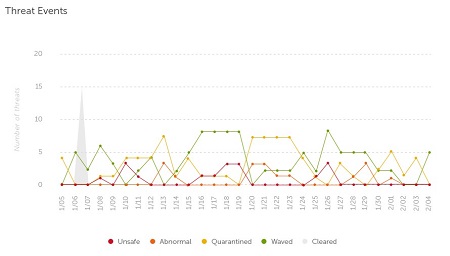

Події загрози

Threat Events відображає лінійний графік із кількістю загроз, виявлених за останні 30 днів. Рядки мають кольорове маркування для файлів «Небезпечні», «Ненормальні», «На карантині», «Відхилені» та «Очищені ».

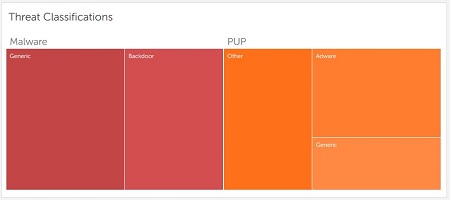

Класифікації загроз

Threat Classifications відображає теплову карту типів загроз, які зустрічаються в середовищі. Після натискання елемента адміністратор переходить до розділу «Захист» і відображає список загроз цього типу.

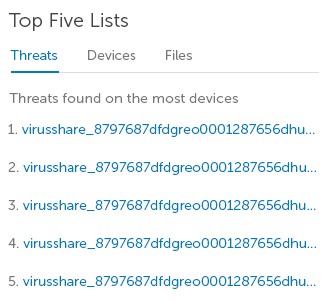

П'ятірка найкращих списків

П'ять списків найкращих відображають небезпечні загрози в середовищі, на які не було вжито заходів. У більшості випадків ці списки повинні бути порожніми.

Захист

Розділ «Захист » використовується для оцінки та керування загрозами, що впливають на пристрої за допомогою Dell Threat Defense. Виберіть відповідний крок нижче для отримання додаткової інформації.

Оцінюйте загрози

Консоль Dell Threat Defense забезпечує глибоку оцінку «небезпечних» або «ненормальних» файлів, щоб допомогти адміністраторам належним чином пом'якшити загрози у своєму середовищі.

У наведених нижче покрокових інструкціях описано, як оцінити файл.

- У консолі перейдіть на вкладку Захист .

- У розділі «Захист» клацніть загрозу, щоб отримати більше інформації.

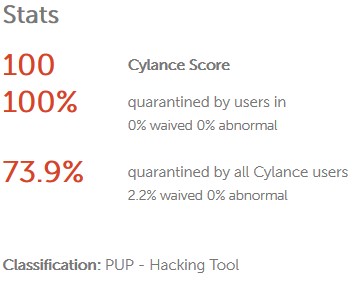

- Оцінка Cylance: Cylance присвоює оцінку 1 (обмежена) -100 (висока) на основі атрибутів загрози.

- На карантині користувачами в [Tenant]: Які дії на файлі було виконано користувачами в середовищі (Tenant).

- На карантині всі користувачі Cylance: Які дії над файлом були виконані користувачами у всіх середовищах Cylance.

- Класифікація: Загальна ідентифікація файлу (загрози).

- Вперше знайдено: Коли файл було вперше знайдено в середовищі

- Останнє знайдення: Коли файл було востаннє знайдено в середовищі

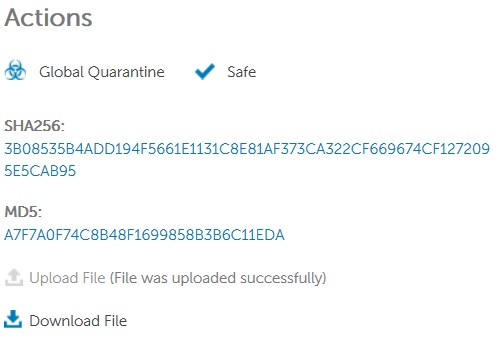

- Глобальний карантин: Додає файл до глобального списку карантину для середовища. Щоразу, коли файл з'являється на пристрої, він автоматично поміщається в карантин у файл

\qПапку. - Сейф: Додає файл до списку безпечних для середовища. Якщо файл наразі перебуває в карантині, він автоматично повертає його на початкове місце.

- SHA256: Криптографічний хеш 256 використовується для ідентифікації файлу (загрози). Адміністратор може натиснути на хеш, щоб виконати пошук у Google щодо відомих випадків.

- МД5: Криптографічний хеш 128 використовується для ідентифікації файлу (загрози). Адміністратор може натиснути на хеш, щоб виконати пошук у Google щодо відомих випадків.

- Завантажити файл: Дозволяє адміністратору завантажити файл для подальшої оцінки та тестування.

- Оцінка Cylance: Cylance присвоює оцінку 1 (обмежена) -100 (висока) на основі атрибутів загрози.

- Аудіовізуальна промисловість: Визначає, чи ідентифікують сторонні антивірусні двигуни файл як загрозу, перевіряючи індекс virustotal.com.

- Пошукайте в Google: Шукає в Google хеші та ім'я файлу, щоб отримати додаткову інформацію про файл (загрозу).

Файли безпечного списку

У середовищі можуть існувати файли, які неправильно визначено як загрози. Адміністратори можуть додавати їх до глобального безпечного списку, щоб запобігти потраплянню їх на карантин. Будь-який файл, поміщений у карантин перед внесенням до безпечного списку, повертається на початкове розташування.

У наведених нижче кроках описано, як безпечно розмістити файл у списку.

- У консолі перейдіть на вкладку Захист .

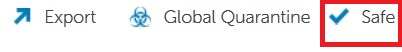

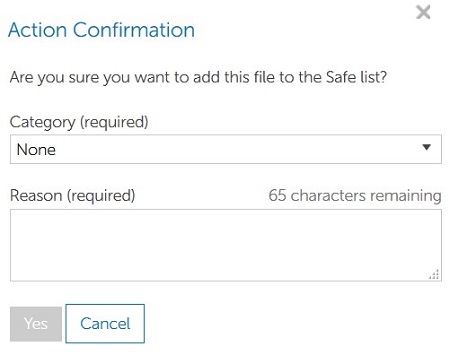

- У розділі «Захист» установіть прапорець «Загроза», яка має бути внесена до безпечного списку, а потім натисніть «Безпека».

- У спливаючому вікні «Підтвердження дії » виберіть «Категорію файлу» зі спадного меню. Це допомагає з класифікацією файлів (загроз).

- Укажіть причину включення до безпечного списку. Це забезпечує видимість у всьому середовищі.

- Натисніть Так , щоб підтвердити включення файлу до безпечного списку.

Примітка:

- Попередні елементи зі списку безпеки можна переглянути та змінити в будь-який час у розділі «Налаштування», а потім у розділі «Глобальний список » консолі Dell Threat Defense.

- Файли можуть бути внесені до безпечного списку на глобальному рівні, на рівні політики або пристрою. У нашому прикладі він входить до безпечного списку на глобальному рівні.

Глобальне поміщення файлів у карантин

Адміністратор може завчасно помістити файл у карантин, не націлений на свої пристрої, додавши його до глобального списку карантину.

У наведених нижче покрокових інструкціях описано, як глобально помістити файл у карантин.

- У консолі перейдіть на вкладку Захист .

- У розділі «Захист» установіть прапорець «Загроза», яка має бути внесена до безпечного списку, а потім натисніть «Глобальний карантин».

- У підказці Підтвердження дії заповніть Причину карантину. Це допомагає забезпечити видимість для інших адміністраторів і менеджерів зон.

- Натисніть Так , щоб підтвердити Глобальний карантин.

Примітка:

- Попередні елементи карантину можна переглянути та змінити в будь-який час у розділі «Глобальний списокналаштувань>» консолі Dell Threat Defense.

- Файли можуть бути внесені до безпечного списку на глобальному рівні або на рівні пристрою. Приклад – карантин на глобальному рівні.

Зон

Зони використовуються для створення контейнерів, що відповідають за управління та організацію пристроїв. Для отримання додаткової інформації зверніться до статті Як керувати зонами в Dell Threat Defense.

Пристрої

Розділ «Пристрої » використовується для додавання, керування та звітування про пристрої (агенти) у середовищі, що використовує Dell Threat Defense. Найпоширенішими діями в цьому розділі є завантаження інсталятора, отримання інсталяційного токена, увімкнення докладного ведення журналу та видалення пристрою. Натисніть відповідний крок, щоб отримати додаткову інформацію.

Завантажити інсталятор

Інсталятор Dell Threat Defense доступний безпосередньо в орендаря. Щоб дізнатися, як завантажити Dell Threat Defense, перегляньте статтю Як завантажити Dell Threat Defense.

Отримати інсталяційний токен

Щоб встановити Dell Threat Defense на пристрій, у клієнта потрібно отримати дійсний інсталяційний токен. Щоб дізнатися, як отримати інсталяційний токен, перегляньте статтю Як отримати інсталяційний токен для Dell Threat Defense.

Увімкніть докладне ведення журналу

За замовчуванням пристрої містять обмежену кількість журналів для Dell Threat Defense. Настійно рекомендується ввімкнути детальне ведення журналу на пристрої, перш ніж усувати неполадки або звертатися до Dell Data Security ProSupport. Для отримання додаткової інформації зверніться до номерів телефонів міжнародної служби підтримки Dell Data Security. Для отримання додаткової інформації про те, як увімкнути детальне ведення журналу, зверніться до статті Як увімкнути детальне ведення журналу в Dell Threat Defense.

Видалити пристрій

Пристрої не видаляються автоматично з консолі Dell Threat Defense під час видалення. Адміністратор повинен вручну видалити пристрій з консолі клієнта. Для отримання додаткової інформації перегляньте статтю Як видалити пристрій із консолі адміністрування Dell Threat Defense.

Звіти

Звіти містять зведені та детальні звіти, які містять огляди та відомості, пов'язані з пристроями та загрозами в організації.

Звіти відображають загрози на основі подій. Подія являє собою окремий випадок загрози. Наприклад, якщо певний файл (конкретний хеш) розташовано в трьох різних розташуваннях папок на одному пристрої, кількість подій загрози дорівнює 3. В інших областях консолі, таких як сторінка «Захист від загроз», може відображатися кількість загроз для певного файлу на основі кількості пристроїв, на яких знайдено файл, незалежно від того, скільки екземплярів файлу є на будь-якому пристрої. Наприклад, якщо певний файл (конкретний хеш) розташовано в трьох різних папках на одному пристрої, кількість загроз дорівнює 1.

Звітні дані оновлюються приблизно кожні три хвилини. Щоб отримати додаткову інформацію, натисніть «Огляд захисту від загроз», «Підсумок загрози», « Зведення пристрою», « Події загрози» або «Пристрої ».

Огляд захисту від загроз

Надає стислий опис використання Dell Threat Defense організацією, від кількості зон і пристроїв до відсотка пристроїв, на які поширюється автоматичний карантин, події загроз, версії агента та автономні дні для пристроїв.

- Зони: Відображає кількість зон в організації.

- Пристрої: Відображає кількість пристроїв в організації. Пристрій – це кінцева точка із зареєстрованим агентом із захисту від загроз.

- Політика: Відображає кількість політик, створених в організації.

- Проаналізовані файли: Відображає кількість файлів, проаналізованих в організації (на всіх пристроях в організації).

- Події загрози: Відображає гістограму з небезпечними, ненормальними та карантинними загрозами, згрупованими за днями за останні 30 днів. Наведення курсора на стовпчик на діаграмі відображає загальну кількість подій загроз, про які повідомляється в цей день.

- Загрози групуються за датою «Повідомлено про загрозу », коли консоль отримала інформацію про загрозу з пристрою. Дата повідомлення про це може відрізнятися від фактичної дати події, якщо пристрій не був підключений до Інтернету під час події.

- Пристрої - версії Dell Threat Defense Agent: Відображає гістограму, що представляє кількість пристроїв, на яких використовується версія Threat Defense Agent. Якщо навести курсор на стовпчик на діаграмі, відображається кількість пристроїв, на яких використовується ця конкретна версія Threat Defense Agent.

- Дні офлайн: Відображає кількість пристроїв, які були відключені від мережі протягом діапазону днів (від 0 до 15 днів, до 61+ днів). Також відображається гістограма з кольоровим маркуванням для кожного діапазону днів.

- Пристрої - версії Dell Threat Defense Agent: Відображає гістограму, що представляє кількість пристроїв, на яких використовується версія Threat Defense Agent. Якщо навести курсор на стовпчик на діаграмі, відображається кількість пристроїв, на яких використовується ця конкретна версія Threat Defense Agent.

Підсумок події загрози

Звіт про зведені події загроз показує кількість файлів, які ідентифіковані у двох класифікаціях загроз Cylance: зловмисне програмне забезпечення та потенційно небажані програми (PUP), і включає розбивку на конкретні класифікації підкатегорій для кожного сімейства. Крім того, у списку 10 найкращих власників файлів і пристроїв із загрозами відображається кількість подій загроз для сімейств зловмисного програмного забезпечення, PUP і сімейств загроз подвійного використання.

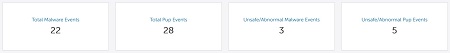

- Загальна кількість подій шкідливого програмного забезпечення: Відображає загальну кількість подій зловмисного програмного забезпечення, які виявлено в організації.

- Всього подій PUPs: Відображає загальну кількість подій PUP, які визначені в організації.

- Небезпечні/аномальні події зловмисного програмного забезпечення: Відображає загальну кількість подій небезпечного та аномального зловмисного програмного забезпечення, виявлених в організації.

- Небезпечні/ненормальні події PUP: Відображає загальну кількість небезпечних і аномальних подій PUP, які знайдено в організації.

- Класифікація подій зловмисного програмного забезпечення: Відображає гістограму з кожним типом класифікації зловмисного програмного забезпечення для подій загроз, виявлених на пристроях організації. Якщо навести курсор на стовпчик на діаграмі, відображається загальна кількість подій зловмисного програмного забезпечення, знайдених для цієї класифікації.

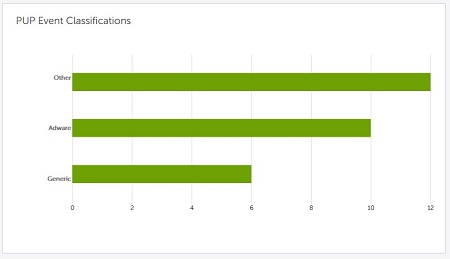

- Класифікація подій PUP: Відображає гістограму з кожним типом класифікації PUP для подій загроз, виявлених на пристроях організації. Наведення курсора на стовпчик на діаграмі відображає загальну кількість подій PUP, знайдених для цієї класифікації.

- Топ-10 власників файлів із найбільшою кількістю загрозливих подій: Відображає список із 10 найбільших власників файлів, які мають найбільше загрозливих подій. Цей віджет відображає події з усіх сімейств загроз на основі файлів Cylance, а не лише зловмисне програмне забезпечення чи події PUP.

- Топ-10 пристроїв із найбільшою кількістю загрозових подій: Відображає список із 10 найкращих пристроїв, на яких зафіксовано найбільше загрозливих подій. Цей віджет відображає події з усіх сімейств загроз на основі файлів Cylance, а не лише зловмисне програмне забезпечення чи події PUP.

Підсумок пристрою

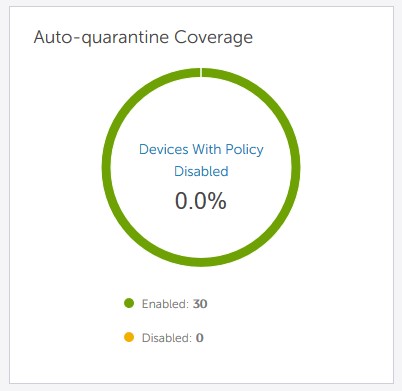

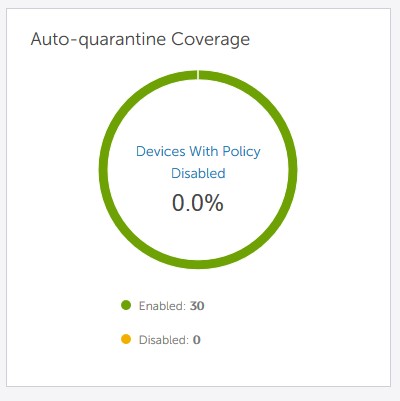

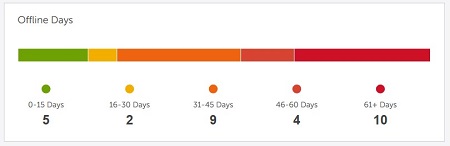

У зведеному звіті про пристрій показано кілька показників важливості, орієнтованих на пристрій. Покриття автоматичного карантину показує покриття запобігання загрозам і може використовуватися для демонстрації прогресу. Пристрої – статистика версії Threat Defense може ідентифікувати старіших агентів Threat Defense. Дні в автономному режимі можуть вказувати на пристрої, які більше не реєструються в консолі захисту від загроз і є кандидатами на видалення.

- Всього пристроїв: Відображає загальну кількість пристроїв в організації. Пристрій – це кінцева точка із зареєстрованим агентом із захисту від загроз.

- Покриття автоматичного карантину: Відображає кількість пристроїв із політикою, на якій вибрано «Небезпечно» та «Ненормальне» для параметра «Автоматичний карантин»; ці пристрої вважаються увімкненими. Вимкнені пристрої призначаються політиці, у якій вимкнено один або обидва з цих параметрів. На секторній діаграмі відображається відсоток пристроїв, яким призначено політику з вимкненим автоматичним карантином для параметрів «Небезпечний», «Ненормальний» або обох.

- Пристрої - версії Dell Threat Defense Agent: Відображає гістограму, що представляє кількість пристроїв, на яких використовується версія Threat Defense Agent. Якщо навести курсор на стовпчик на діаграмі, відображається кількість пристроїв, на яких використовується ця конкретна версія Threat Defense Agent.

- Дні офлайн: Відображає кількість пристроїв, які перебували в автономному режимі протягом різних днів (від 0 до 15 днів, до 61+ днів). Також відображається гістограма з кольоровим маркуванням для кожного діапазону днів.

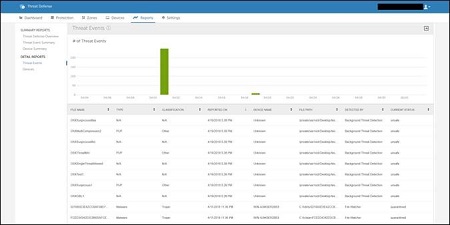

Події загрози

Звіт про події загроз містить дані про події, пов'язані із загрозами, виявлені в організації. Загрози групуються за датою «Повідомлено про загрозу », коли консоль отримала інформацію про загрозу з пристрою. Дата повідомлення про це може відрізнятися від фактичної дати події, якщо пристрій не був підключений до Інтернету під час події.

- # загрозливих подій: Відображає гістограму з подіями загроз, про які повідомлялося в організації. Наведення курсора на стовпчик на діаграмі відображає загальну кількість подій загроз, про які повідомляється в цей день. На гістограмі відображаються останні 30 днів.

- Таблиця подій загрози: Відображає інформацію про подію загрози.

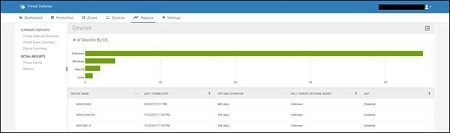

Пристрої

Звіт про пристрій показує, скільки у вас пристроїв сімейства операційних систем (Windows і macOS).

- # пристроїв за ОС: Відображає гістограму з пристроями, упорядкованими за основними групами операційних систем (Windows і macOS). При наведенні курсора на стовпчик на діаграмі відображається загальна кількість пристроїв у цій групі операційних систем.

- Таблиця пристроїв: Відображає список імен пристроїв та відомості про пристрої в організації.

Параметри

Розділ «Налаштування» використовується для керування політиками пристрою, доступом до консолі, налаштування оновлень та створення звітів про аудит. Найпоширенішими діями в цьому розділі є Додавання пароля для видалення, Додавання користувачів консолі, Додавання політики пристрою, Створення звітів та Налаштування оновлень. Натисніть відповідний крок, щоб отримати додаткову інформацію.

Додати пароль для видалення

Як додатковий рівень безпеки, адміністратор Dell Threat Defense може змусити пристрої Threat Defense вимагати пароль для видалення програми. Для отримання додаткової інформації зверніться до статті Як додати або видалити пароль для видалення в Dell Threat Defense.

Додавання користувачів консолі

У базовій конфігурації початковий покупець вказаний лише як адміністратор консолі Dell Threat Defense. Щоб отримати додаткову інформацію, перегляньте статтю Як додати користувачів до консолі адміністрування Dell Threat Defense.

Додати політику пристрою

Політики пристрою мають важливе значення для функціональності Dell Threat Defense. У базовій конфігурації розширені функції запобігання загрозам вимкнені в політиці «за замовчуванням». Важливо змінити політику «за замовчуванням» або створити нову політику перед розгортанням Threat Defense. Для отримання додаткової інформації зверніться до статті Як змінити політики в Dell Threat Defense.

Формуйте звіти

Консоль Dell Threat Defense пропонує спосіб формування звіту про стан загроз у середовищі. Для отримання додаткової інформації зверніться до статті «Як створювати звіти в Dell Threat Defense».

Налаштування оновлень

Базова конфігурація для консолі Dell Threat Defense автоматично оновлює пристрої до останньої збірки. Адміністратор захисту від загроз може за бажанням розгортати збірки для тестування та пілотування зон перед виробництвом. Для отримання додаткової інформації зверніться до статті Як налаштувати оновлення в Dell Threat Defense.

Щоб зв'язатися зі службою підтримки, зверніться до номерів телефонів міжнародної підтримки Dell Data Security.

Перейдіть до TechDirect , щоб згенерувати запит на технічну підтримку онлайн.

Щоб отримати додаткову статистику та ресурси, приєднуйтесь до форуму спільноти Dell Security Community.