In che modo è possibile consentire le estensioni del kernel di Dell Data Security su macOS

Samenvatting: È possibile approvare le estensioni del kernel per i prodotti Dell Data Security su Mac.

Symptomen

- Dell Encryption Enterprise for Mac ha raggiunto la fine della manutenzione a febbraio 2021. Questo prodotto e i relativi articoli non vengono più aggiornati da Dell.

- A maggio 2022, Dell Endpoint Security Suite Enterprise ha raggiunto la fine della manutenzione. Questo prodotto e i relativi articoli non vengono più aggiornati da Dell.

- A maggio 2022, Dell Threat Defense ha raggiunto la fine della manutenzione. Questo prodotto e i relativi articoli non vengono più aggiornati da Dell.

- Per ulteriori informazioni, consultare Policy sul ciclo di vita del prodotto (fine del supporto/fine del ciclo di vita) per Dell Data Security. Per eventuali domande sugli articoli alternativi, rivolgersi al proprio team di vendita o contattare endpointsecurity@dell.com.

- Fare riferimento alla pagina Sicurezza degli endpoint per ulteriori informazioni sui prodotti correnti.

System Integrity Protection (SIP) è stato potenziato in macOS High Sierra (10.13) per richiedere agli utenti di approvare nuove estensioni del kernel (KEXT) di terze parti. Questo articolo spiega come consentire le estensioni del kernel di Dell Data Security per macOS High Sierra e versioni successive.

Prodotti interessati:

Dell Endpoint Security Suite Enterprise for Mac

Dell Threat Defense

Dell Encryption Enterprise for Mac

CrowdStrike Falcon Sensor

VMware Carbon Black Cloud Endpoint

Sistemi operativi interessati:

macOS High Sierra (10.13) e versioni successive

Gli utenti riscontreranno questa funzionalità di protezione se:

- Eseguono una nuova installazione di:

- Dell Threat Defense

- Dell Endpoint Security Suite Enterprise

- Dell Encryption Enterprise for Mac

- CrowdStrike Falcon Sensor

- VMware Carbon Black Cloud Endpoint

- SIP è abilitato.

Gli utenti non riscontreranno questa funzionalità di protezione se:

- Eseguono un aggiornamento di:

- Dell Threat Defense

- Dell Endpoint Security Suite Enterprise

- Dell Encryption Enterprise for Mac

- CrowdStrike Falcon Sensor

- VMware Carbon Black Cloud Endpoint

- Sip è disabilitato.

Oorzaak

Non applicabile.

Oplossing

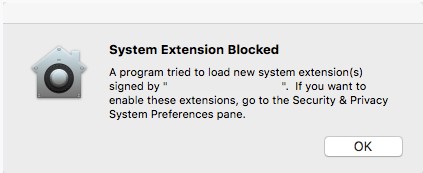

Se la funzionalità SIP è abilitata su macOS High Sierra o versione successiva, il sistema operativo riscontra un avviso di blocco di estensione dopo l'installazione di Dell Endpoint Security Suite Enterprise, Dell Threat Defense, Dell Encryption Enterprise for Mac, CrowdStrike Falcon Sensor o VMware Carbon Black Cloud Endpoint.

- Dell Inc, in precedenza Credant Technologies

- Credant Technologies

- Benjamin Fleischer (se è abilitata la policy Encryption External Media)

L'approvazione dell'estensione differisce a seconda della versione di macOS installata. Per maggiori informazioni, cliccare sul sistema operativo appropriato.

Con l'avvento delle estensioni di sistema in macOS Big Sur, vi sono casi in cui le estensioni del kernel potrebbero non essere caricate correttamente nelle nuove installazioni di applicazioni. Le applicazioni installate prima dell'aggiornamento a MacOS Big Sur devono avere le estensioni del kernel preimportate.

Se le applicazioni non si avviano correttamente, il TeamID dell'applicazione può essere immesso manualmente al di fuori del sistema operativo.

Per inserire manualmente il TeamID:

- Avviare il Mac interessato in modalità di ripristino.

.

.

- Cliccare sul menu Utility e quindi selezionare Terminale.

- In Terminale digitare

/usr/sbin/spctl kext-consent add [TEAMID]e premere Invio.

- [TEAMID] = Apple TeamID per il prodotto da installare

- TeamID di Apple:

- Dell Endpoint Security Suite Enterprise:

6ENJ69K633 - Dell Threat Defense:

6ENJ69K633 - Dell Encryption Enterprise:

VR2659AZ37- Dell Encryption External Media:

3T5GSNBU6W(v10.1.0 e versioni precedenti) - Dell Encryption External Media:

VR2659AZ37(v10.5.0 e versioni successive)

- Dell Encryption External Media:

- CrowdStrike Falcon Sensor:

X9E956P446 - VMware Carbon Black Cloud Endpoint:

7AGZNQ2S2T

- Dell Endpoint Security Suite Enterprise:

- Ad esempio, se è necessario aggiungere manualmente VMware Carbon Black Cloud Endpoint, digitare

/usr/sbin/spctl kext-consent add 7AGZNQ2S2Te premere INVIO.

- Chiudere l'app Terminale ed eseguire il riavvio in macOS.

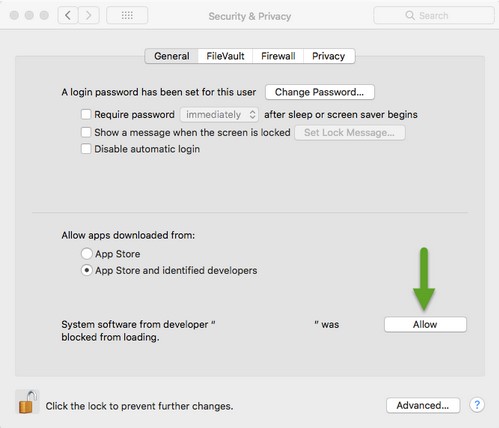

Per approvare l'estensione:

- Accedere al Mac interessato.

- Nel Dock di Apple cliccare su Preferenze di Sistema.

- Cliccare due volte su Sicurezza e Privacy.

- Nella scheda Generali cliccare su Consenti per caricare il KEXT.

Una soluzione di gestione Apple (come Workspace One, Jamf) può utilizzare un TeamID di Apple per eliminare l'approvazione utente di un KEXT.

- TeamID di Apple:

- Dell Endpoint Security Suite Enterprise:

6ENJ69K633 - Dell Threat Defense:

6ENJ69K633 - Dell Encryption Enterprise:

VR2659AZ37- Dell Encryption External Media:

3T5GSNBU6W(v10.1.0 e versioni precedenti) - Dell Encryption External Media:

VR2659AZ37(v10.5.0 e versioni successive)

- Dell Encryption External Media:

- CrowdStrike Falcon Sensor:

X9E956P446 - VMware Carbon Black Cloud Endpoint:

7AGZNQ2S2T

- Dell Endpoint Security Suite Enterprise:

Per verificare i TeamID di Apple di un endpoint inseriti nell'elenco degli elementi consentiti:

- Sull'endpoint aprire Terminale.

- Digitare

sudo kextstat | grep -v com.applee premere Invio. - Inserire la password del super-user e premere INVIO.

Per contattare il supporto, consultare l'articolo Numeri di telefono internazionali del supporto di Dell Data Security.

Accedere a TechDirect per generare una richiesta di supporto tecnico online.

Per ulteriori approfondimenti e risorse accedere al forum della community Dell Security.