Dell Data Security kernelextensies toestaan op macOS

Samenvatting: Kernel-extensies kunnen worden goedgekeurd voor Dell Data Security-producten op Mac.

Symptomen

- Sinds 2021 februari heeft Dell Encryption Enterprise voor Mac het einde van het onderhoud bereikt. Dit product en de artikelen worden niet meer bijgewerkt door Dell.

- Vanaf mei 2022 heeft Dell Endpoint Security Suite Enterprise het einde van het onderhoud bereikt. Dit product en de artikelen worden niet meer bijgewerkt door Dell.

- Vanaf mei 2022 heeft Dell Threat Defense het einde van het onderhoud bereikt. Dit product en de artikelen worden niet meer bijgewerkt door Dell.

- Raadpleeg voor meer informatie Beleid voor productlevenscyclus (einde support/einde levensduur) voor Dell Data Security. Als u vragen heeft over alternatieve artikelen, neem dan contact op met uw verkoopteam of neem contact op met endpointsecurity@dell.com.

- Raadpleeg Eindpuntbeveiliging voor meer informatie over huidige producten.

System Integrity Protection (SIP) is in macOS High Sierra (10.13) nog strikter gemaakt om gebruikers te verplichten nieuwe kernelextensies van derden (KEXT's) goed te keuren. In dit artikel wordt uitgelegd hoe u Dell Data Security kernelextensies voor macOS High Sierra en hoger kunt toestaan.

Betreffende producten:

Dell Endpoint Security Suite Enterprise for Mac

Dell Threat Defense

Dell Encryption Enterprise for Mac

CrowdStrike Falcon Sensor

VMware Carbon Black Cloud Endpoint

Betreffende besturingssystemen:

macOS High Sierra (10.13) en hoger

Gebruikers zullen deze beveiligingsfunctie tegenkomen als:

- Een nieuwe installatie wordt uitgevoerd van:

- Dell Threat Defense

- Dell Endpoint Security Suite Enterprise

- Dell Encryption Enterprise for Mac

- CrowdStrike Falcon Sensor

- VMware Carbon Black Cloud Endpoint

- SIP is ingeschakeld.

Gebruikers zullen deze beveiligingsfunctie niet tegenkomen als:

- Een upgrade wordt uitgevoerd van:

- Dell Threat Defense

- Dell Endpoint Security Suite Enterprise

- Dell Encryption Enterprise for Mac

- CrowdStrike Falcon Sensor

- VMware Carbon Black Cloud Endpoint

- SIP is uitgeschakeld.

Oorzaak

Niet van toepassing.

Oplossing

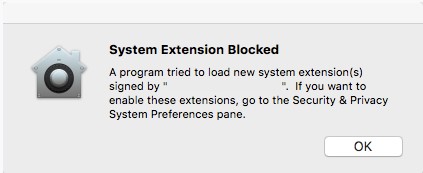

Als SIP is ingeschakeld op macOS High Sierra of hoger, krijgt het besturingssysteem na de installatie van Dell Endpoint Security Suite Enterprise, Dell Threat Defense, Dell Encryption Enterprise for Mac, CrowdStrike Falcon Sensor of VMware Carbon Black Cloud Endpoint een melding over een extensieblokkering.

- Dell Inc, voorheen Credant Technologies

- Credant Technologies

- Benjamin Fleischer (indien het Encryption External Media-beleid is ingeschakeld)

Het goedkeuren van de verlenging verschilt en is afhankelijk van de versie van macOS die is geïnstalleerd. Klik voor meer informatie op het betreffende besturingssysteem.

Met de komst van systeem extensies in macOS Big Sur zijn er gevallen waarbij de kernelextensies bij nieuwe installaties van applicaties mogelijk niet correct worden geladen. Bij applicaties die vóór de upgrade naar macOS Big Sur zijn geïnstalleerd, moeten de kernelextensies vooraf worden geïmporteerd.

Als applicaties niet correct starten, kan de TeamID voor de applicatie handmatig buiten het besturingssysteem worden ingevoerd.

U kunt de team-ID als volgt handmatig invoegen:

- Start de betreffende Mac op in de herstelmodus.

.

.

- Klik op het menu Utilities en selecteer Terminal.

- Typ

/usr/sbin/spctl kext-consent add [TEAMID]en druk op Enter in Terminal.

- [TEAMID] = De Apple TeamID voor het product dat wordt geïnstalleerd

- Apple TeamID's:

- Dell Endpoint Security Suite Enterprise:

6ENJ69K633 - Dell Threat Defense:

6ENJ69K633 - Dell Encryption Enterprise:

VR2659AZ37- Dell Encryption External Media:

3T5GSNBU6W(v10.1.0 en eerder) - Dell Encryption External Media:

VR2659AZ37(v10.5.0 en hoger)

- Dell Encryption External Media:

- CrowdStrike Falcon Sensor:

X9E956P446 - VMware Carbon Black Cloud eindpunt:

7AGZNQ2S2T

- Dell Endpoint Security Suite Enterprise:

- Als bijvoorbeeld VMware Carbon Black Cloud Endpoint handmatig moet worden toegevoegd, typt

/usr/sbin/spctl kext-consent add 7AGZNQ2S2Tu en drukt u op Enter.

- Sluit de Terminal-app en start opnieuw op naar macOS.

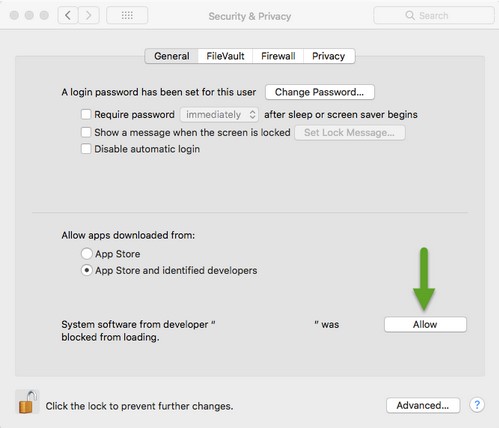

De uitbreiding goedkeuren:

- Meld u aan bij de getroffen Mac.

- Klik in het Apple Dock op System Preferences.

- Dubbelklik op Security & Privacy.

- Klik op het tabblad General op Allow om de KEXT te laden.

Een Apple-beheeroplossing (zoals Workspace One, Jamf) kan een Apple TeamID gebruiken om de gebruikersgoedkeuring van een KEXT te onderdrukken.

- Apple TeamID's:

- Dell Endpoint Security Suite Enterprise:

6ENJ69K633 - Dell Threat Defense:

6ENJ69K633 - Dell Encryption Enterprise:

VR2659AZ37- Dell Encryption External Media:

3T5GSNBU6W(v10.1.0 en eerder) - Dell Encryption External Media:

VR2659AZ37(v10.5.0 en hoger)

- Dell Encryption External Media:

- CrowdStrike Falcon Sensor:

X9E956P446 - VMware Carbon Black Cloud eindpunt:

7AGZNQ2S2T

- Dell Endpoint Security Suite Enterprise:

De lijst met toegestane Apple TeamIDs van een endpoint controleren:

- Open Terminal op het eindpunt.

- Typ

sudo kextstat | grep -v com.appleen druk op Enter. - Voer het Password van de supergebruiker in en druk op Enter.

Als u contact wilt opnemen met support, raadpleegt u de internationale telefoonnummers voor support van Dell Data Security.

Ga naar TechDirect om online een aanvraag voor technische support te genereren.

Voor meer informatie over inzichten en hulpbronnen kunt u zich aanmelden bij het Dell Security Community Forum.