Как создать профиль Netskope

Resumen: Создайте профиль Netskope для DLP, защиты, Интернета, IPS, подключенного приложения/подключаемого модуля, домена, пользователя, ограничения, карантина, удержания по юридическим причинам, криминалистики или сетевого расположения. ...

Instrucciones

Netskope использует профили с политиками. В этой статье описывается создание профилей для Netskope.

Затронутые продукты:

- Платформа администратора Netskope

- В браузере перейдите к веб-консоли Netskope:

- Центр обработки данных в США: https://[TENANT].goskope.com/

- Центр обработки данных в Европейском Союзе: https://[TENANT].eu.goskope.com/

- Центр обработки данных во Франкфурте: https://[TENANT].de.goskope.com/

Примечание. [TENANT] = имя пользователя в вашей инфраструктуре. - Войдите в веб-консоль Netskope.

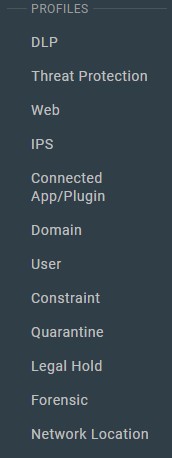

- Нажмите Policies.

- На панели Policies выберите профиль , который необходимо создать. В профиле можно настроить следующие параметры:

- Технология предотвращения потери данных (DLP)

- Защита от угроз

- Веб

- Система защиты от вторжений (IPS)

- Подключенное приложение / подключаемый модуль

- Домен

- Пользователь

- Ограничение

- Карантин

- Обеспечение сохранности юридически значимой информации

- Судебные данные

- Сетевое расположение

- Нажмите New Profile в левом верхнем углу.

Для получения дополнительной информации о параметрах, доступных в профиле, выберите соответствующий параметр.

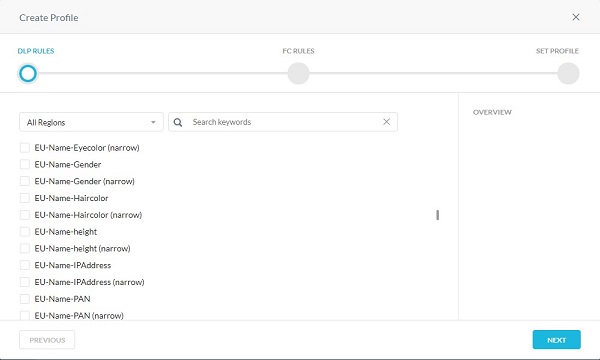

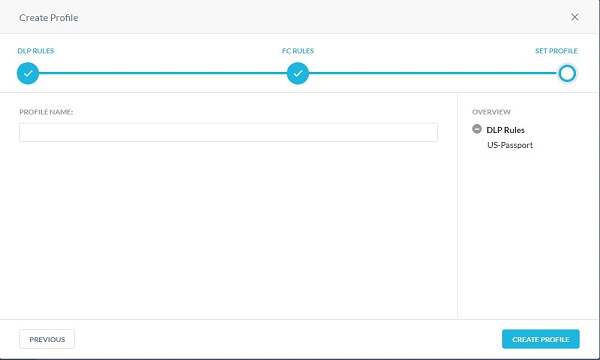

DLP

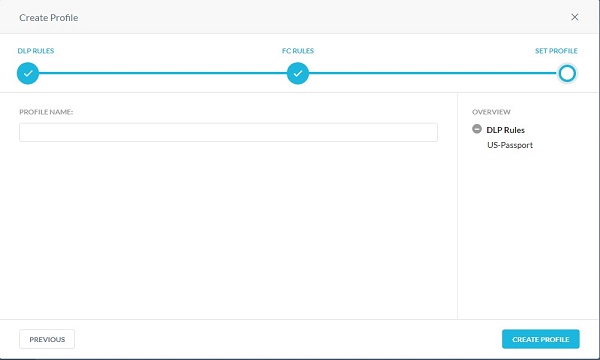

- В меню «Create Profile » выполните следующие действия.

- При необходимости нажмите All Regions, а затем выберите регион.

- При необходимости выполните поиск по ключевому слову.

- Выберите Rule.

- Повторяйте шаги A, Б и В до тех пор, пока не будут выбраны все необходимые правила.

- Нажмите Next.

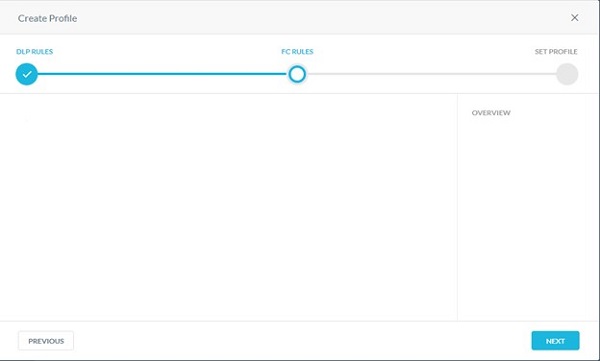

- При необходимости можно выбрать любые созданные отпечатки пальцев. По завершении нажмите Next.

- Введите имя профиля и нажмите Create Profile.

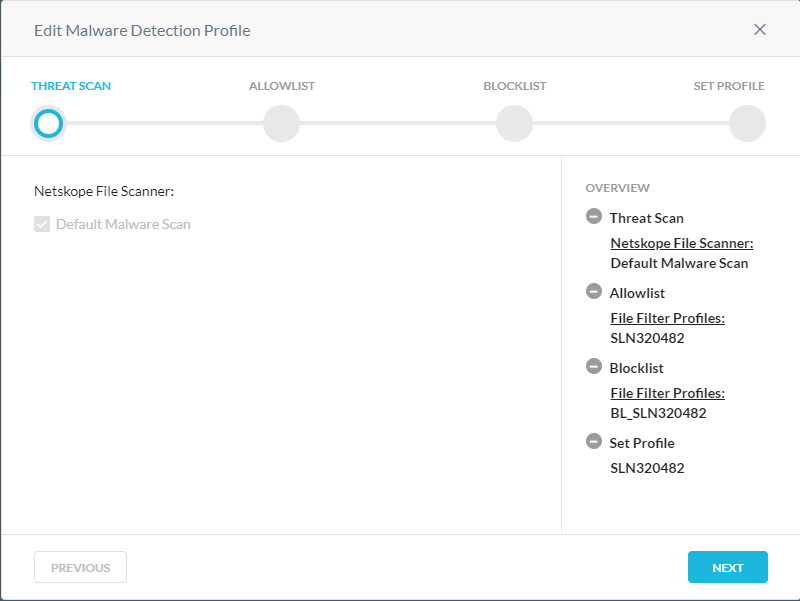

Защита от угроз

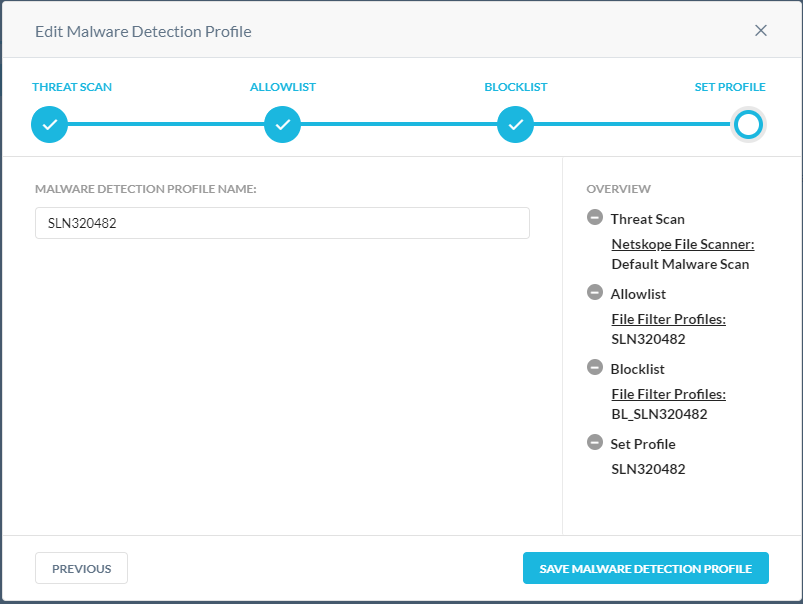

Сканирование вредоносного ПО по умолчанию можно расширить, создав пользовательский профиль обнаружения вредоносных программ. Профиль обнаружения вредоносных программ позволяет пользователям добавлять пользовательский список хэша в виде списка блокировки и списка разрешенных. Известные вредоносные хэши, полученные из других источников информации, можно включить в список блокировки. Известные файлы (обычно собственный контент, специфичный для предприятия) можно добавить в список разрешенных, чтобы Netskope не помечал их как подозрительные. Пользовательские профили обнаружения вредоносных программ можно использовать в рабочем процессе создания политики защиты в реальном времени.

- При необходимости выберите другой вариант сканирования и нажмите кнопку Далее.

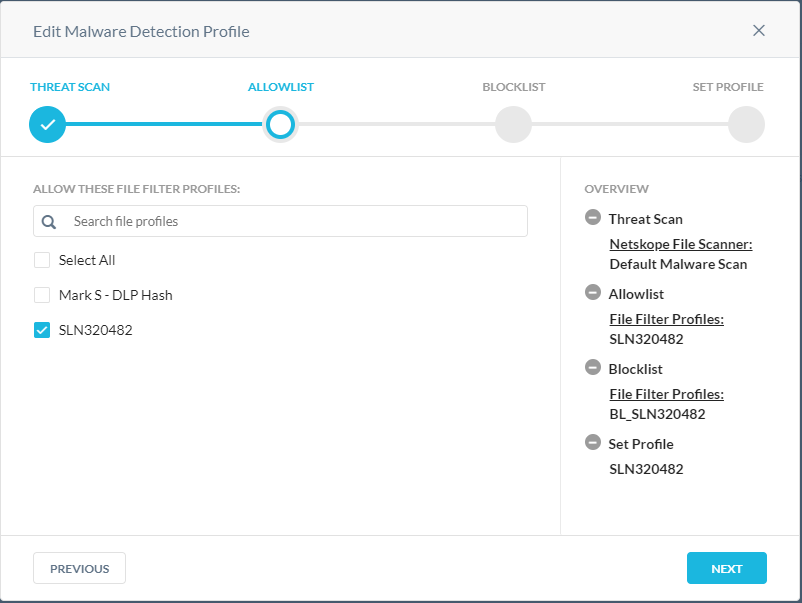

- В меню «Allowlist » выполните следующие действия.

- При необходимости нажмите + Create New , чтобы создать новый хэш файла, а затем перейдите к шагу 8.

- Выберите хэш файла, который хотите добавить в список разрешенных.

- Повторяйте шаги A и Б до тех пор, пока не будут выбраны все необходимые хэши файлов.

- Нажмите Next и перейдите к шагу 10.

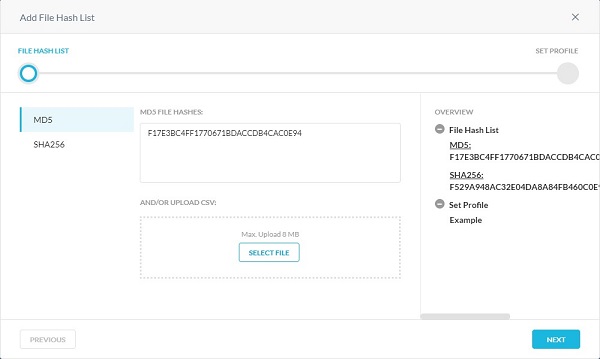

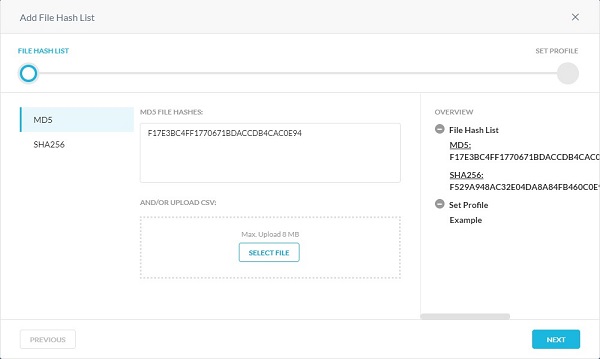

- В меню « Add File Hash List » выполните следующие действия.

- Выберите SHA256 или MD5.

- Заполните хэш файла.

- Нажмите Next.

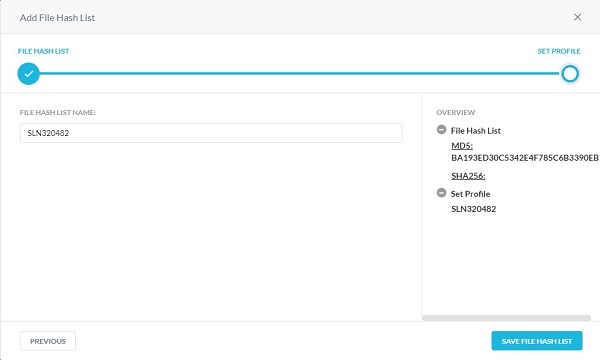

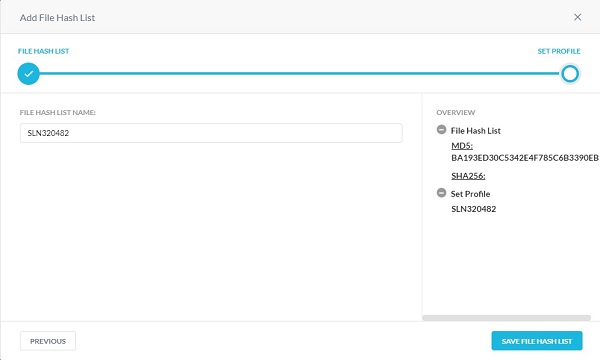

- Заполните поле File Hash List Name и нажмите Save File Hash List.

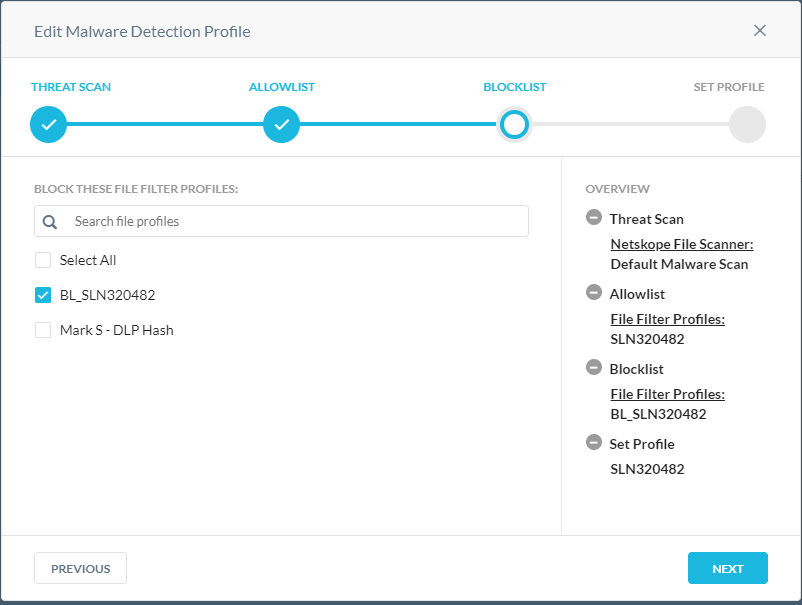

- В меню «Список блокировки » выполните следующие действия.

- При необходимости нажмите + Create New, чтобы создать новый хэш файла, а затем перейдите к шагу 11.

- Выберите хэш файла, который хотите добавить в список блокировки.

- Повторяйте шаги A и Б до тех пор, пока не будут выбраны все необходимые хэши файлов.

- Нажмите Next и перейдите к шагу 13.

- В меню « Add File Hash List » выполните следующие действия.

- Выберите SHA256 или MD5.

- Заполните хэш файла.

- Нажмите Next.

- Заполните поле File Hash List Name и нажмите Save File Hash List.

- Заполните поле Имя профиля обнаружения вредоносных программ и нажмите Сохранить профиль обнаружения вредоносных программ.

Веб

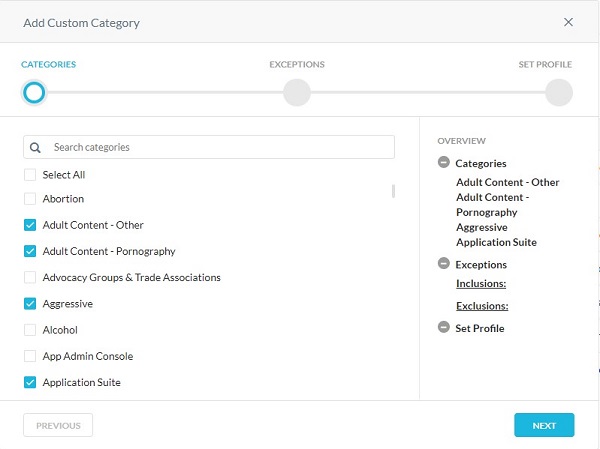

Функция пользовательских категорий обеспечивает гибкость, заменяя предопределенные сопоставления категорий Netskope Uniform Resource Locator (URL) для данного URL-адреса или дополняя их путем определения пользовательских категорий URL-адресов. Это полезно в ситуациях, когда в предустановленной категории URL-адресов Netskope не существует сопоставления для URL-адреса (без категории).

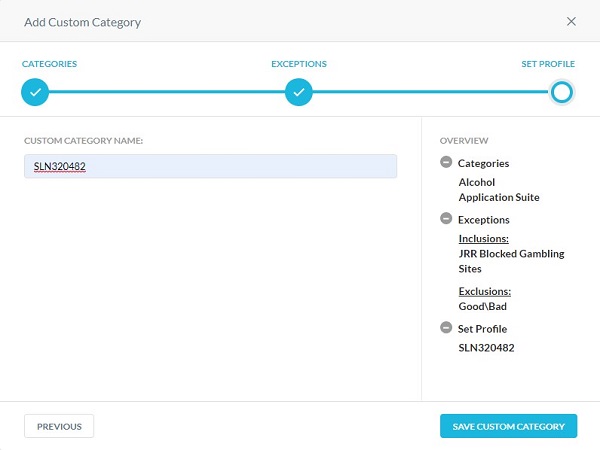

- В меню «Категории »:

- Выберите категории для блокировки.

- Нажмите Next.

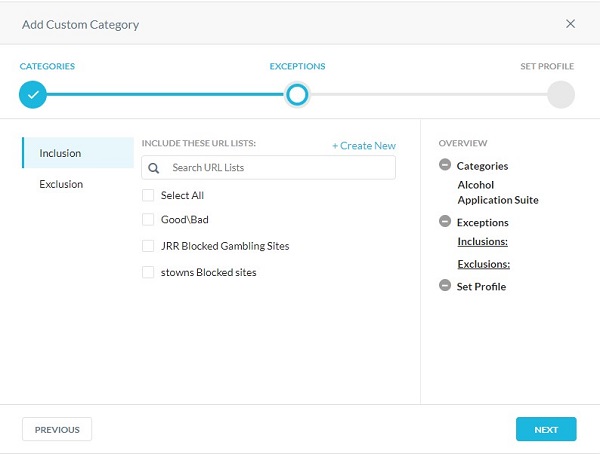

- В меню «Exceptions »:

- При необходимости нажмите + Create New, чтобы добавить пользовательские URL-адреса и перейти к шагу 8.

- Выберите URL-адреса для включения или исключения.

- Нажмите Next и перейдите к шагу 9.

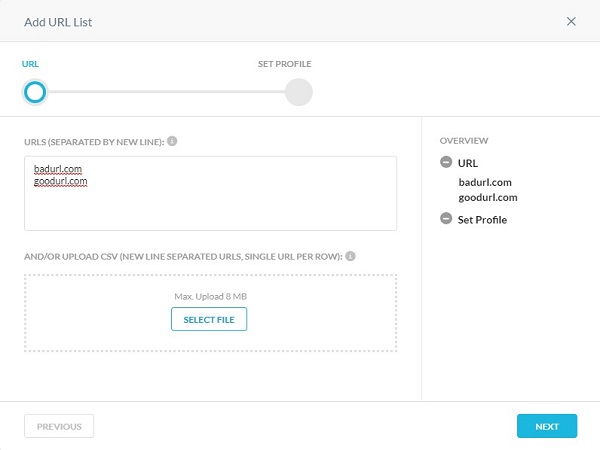

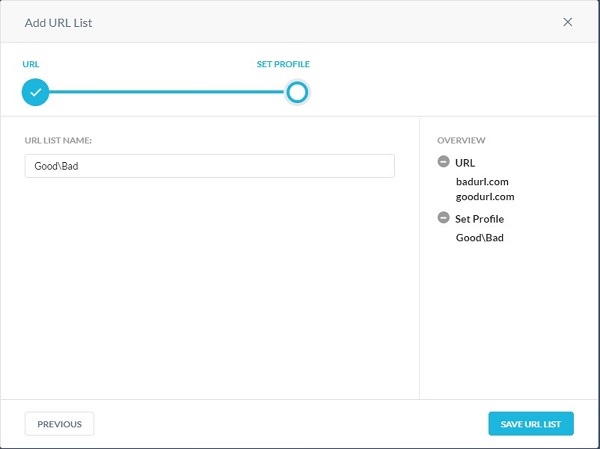

- Введите URL-адреса для добавления в список Включение или Исключение , а затем нажмите кнопку Далее.

- Заполните поле Имя списка URL-адресов и нажмите Сохранить список URL-адресов.

- Заполните поле Custom Category Name, а затем нажмите Save Custom Category.

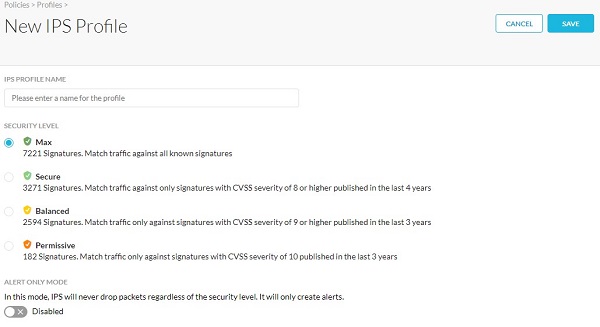

IPS

- В меню «New IPS Profile» выполните следующие действия.

- Введите имя профиля IPS.

- Выберите уровень безопасности.

- При необходимости выберите режим Alert Only Mode.

- Нажмите Save.

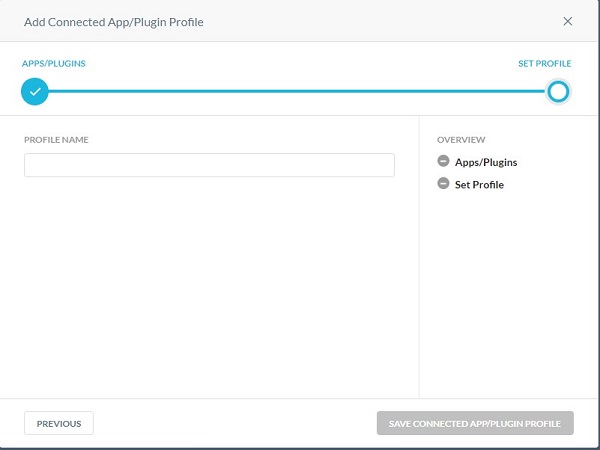

Подключенное приложение / подключаемый модуль

Профиль «Подключенное приложение / подключаемый модуль» позволяет создать профиль, состоящий из пользовательского списка приложений и подключаемых модулей Google. Используйте этот профиль для обнаружения и предотвращения установки пользователями приложений сторонних производителей, добавляемых в профиль Google.

- Нажмите New Connected App/Plugin Profile.

- Нажмите Select File, чтобы загрузить файл .csv, состоящий из списка подключенных приложений / подключаемых модулей и идентификаторов, затем нажмите Next.

Примечание.

Примечание.- Формат файла .csv должен выглядеть следующим образом:

connectedApp1,IDconnectedApp2,IDconnectedApp3,ID

- Войдите на сайт Google App Engine, используя имя пользователя и пароль учетной записи Google. Список приложений App Engine можно просмотреть на странице Мои приложения. App ID каждого приложения отображается в столбце Application.

- Формат файла .csv должен выглядеть следующим образом:

- Заполните поле Profile Name и нажмите Save Connected App/Plugin Profile.

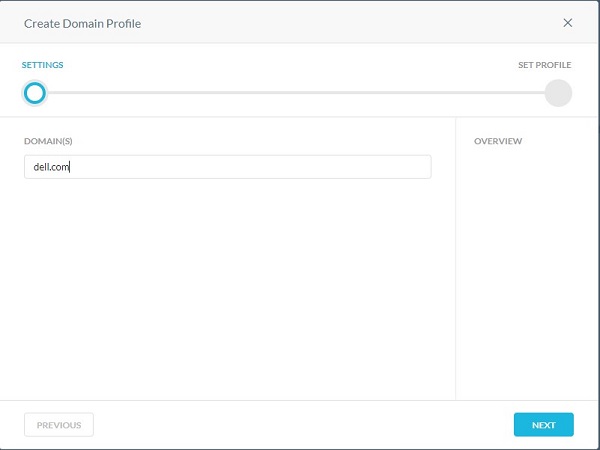

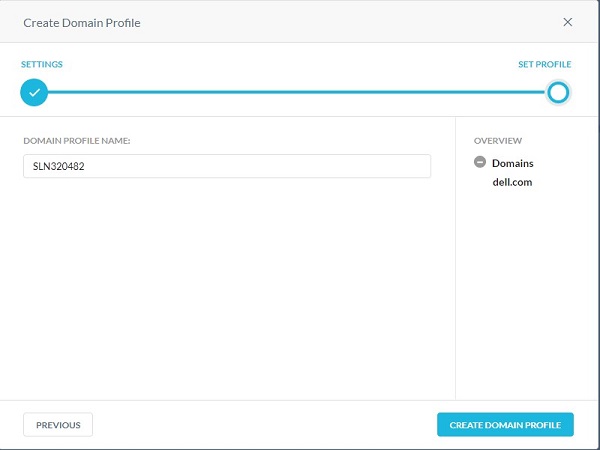

Домен

Профиль домена используется для определения внешних учетных записей домена для электронной почты. Профиль домена работает с приложениями для защиты с поддержкой интерфейса прикладного программирования (API), такими как Gmail и Microsoft 365 Outlook.com. В мастере определения политики можно сканировать сообщения электронной почты, отправленные во внешние домены, например xyz.com или abc.com.

- Заполните поля Domain(s) и нажмите Next.

- Заполните поле Domain Profile Name, а затем нажмите Create Domain Profile.

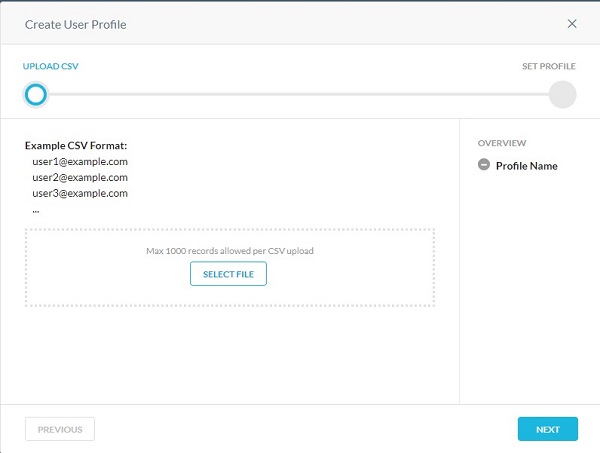

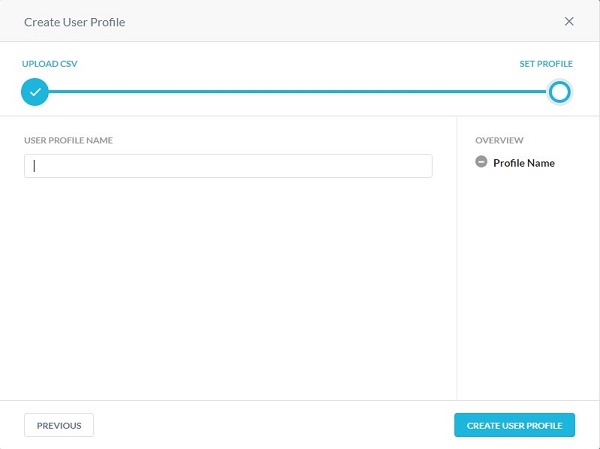

Пользователь

Профиль пользователя используется для выбора профиля пользователя вместо всех пользователей или групп пользователей в политике защиты с поддержкой API (прикладной программный интерфейс). Профили пользователей позволяют загрузить CSV-файл с разделителями-запятыми (CSV) со всеми адресами электронной почты пользователей для включения или исключения при проверке на предмет нарушений политики.

- В меню «Upload CSV » выполните следующие действия.

- Нажмите Select File.

- Перейдите к файлу CSV с адресами электронной почты пользователя и дважды нажмите его.

- Нажмите Next.

- Заполните поле User Profile Name, затем нажмите Create User Profile.

Ограничение

Профиль ограничений используется в политиках защиты в реальном времени. Профили ограничений определяют, какие действия пользователь может выполнять в приложении. В случае с Amazon S3 ограничения обнаруживают и предотвращают действия, связанные с инсайдерской угрозой.

Пример.

- Пользователи могут делиться контентом с Google Диска только внутри организации или обходить проверку, если пользователь входит в личный экземпляр Gmail.

- Пользователи не могут копировать или синхронизировать данные из корпоративных контейнеров Amazon S3 в личные или некорпоративные контейнеры Amazon S3.

Профили ограничений пользователей и хранилищ можно применять к определенным действиям при создании политики защиты приложения в реальном времени. Выберите нужный профиль, чтобы ознакомиться с дополнительными сведениями.

Пользователь

- В меню Create User Constraint Profile :

- Заполните поле Constraint Profile Name.

- Выберите тип совпадения.

- Заполните домен электронной почты.

- При необходимости нажмите + Add Another и повторите шаги Б и В, пока не будут заполнены все необходимые адреса электронной почты.

- Нажмите Save Constraint Profile.

- Домен электронной почты может быть заполнен с подстановочным знаком перед доменом, чтобы заблокировать или разрешить весь домен. Например:

*@dell.com. - Например, чтобы запретить пользователям обмениваться файлами за пределами организации, укажите адрес электронной почты, который не совпадает со значением

*@dell.com.

Хранилище

- Выберите вкладку Storage.

- Нажмите New Storage Constraint Profile.

- В меню Create Storage Constraint Profile :

- Заполните поле Constraint Profile Name.

- Выберите тип совпадения.

- Выберите корзины Amazon S3, которые необходимо сопоставить.

- Нажмите Save Constraint Profile.

Карантин

Профиль карантина используется для указания места, куда файл должен быть помещен в карантин при выполнении действия политики «Quarantine». Используйте файлы с отметкой полного удаления для замены содержимого исходного файла. Имя и расширение исходного файла сохраняются.

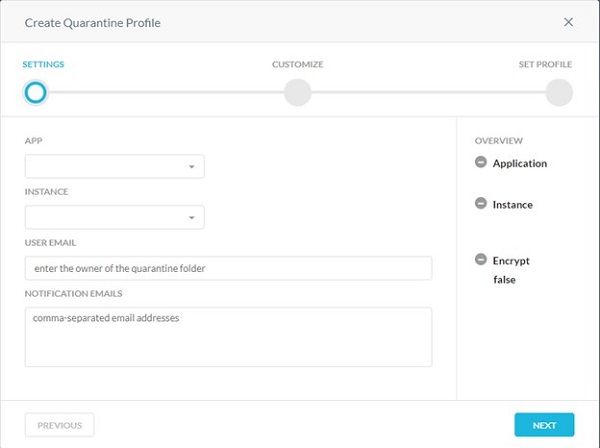

- В меню «Settings » выполните следующие действия.

- Выберите App.

- Выберите Instance.

- Введите адрес электронной почты пользователя , который будет владеть папкой карантина.

- Введите адреса электронной почты, разделенные запятыми, чтобы получать уведомления при загрузке файла в папку карантина.

- Нажмите Next.

- В меню «Customize » выполните следующие действия.

- Выберите «По умолчанию» или «Пользовательский» для параметра «Текст отметки полного удаления».

- Если выбран вариант Custom Text, заполните пользовательский текст отметки полного удаления. В противном случае перейдите к шагу В.

- Выберите «По умолчанию» или «Пользовательский» для параметра «Custom» для текста отметки полного удаления вредоносного ПО.

- Если выбран вариант Custom Text, заполните пользовательский текст отметки полного удаления вредоносного ПО. В противном случае перейдите к шагу Д.

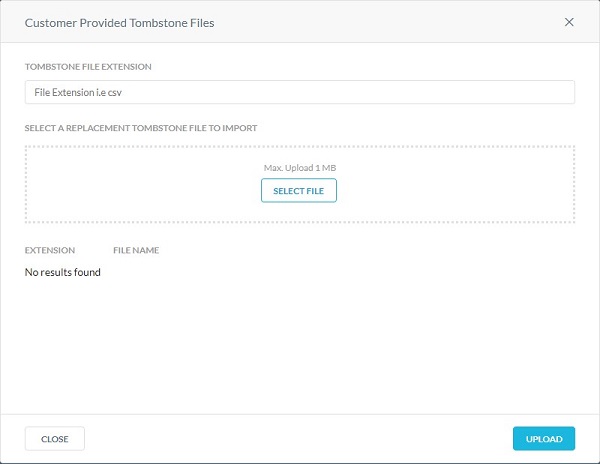

- Дополнительно выберите Использовать загруженный файл отметки полного удаления.

- При необходимости нажмите Customer Provided Tombstone Files и перейдите к шагу 8.

- Нажмите Next и перейдите к шагу 9.

Примечание. Пользовательский текст отметки полного удаления не применяется к расширениям файлов .xls(x) и .ppt(x). Для этих типов файлов Netskope отображает текст отметки полного удаления по умолчанию.

Примечание. Пользовательский текст отметки полного удаления не применяется к расширениям файлов .xls(x) и .ppt(x). Для этих типов файлов Netskope отображает текст отметки полного удаления по умолчанию. - В меню «Файлы отметки полного удаления, предоставленные заказчиком »:

- Заполните расширение файла отметки полного удаления.

- Нажмите Select File, чтобы загрузить файл с отметкой полного удаления.

- Нажмите Upload.

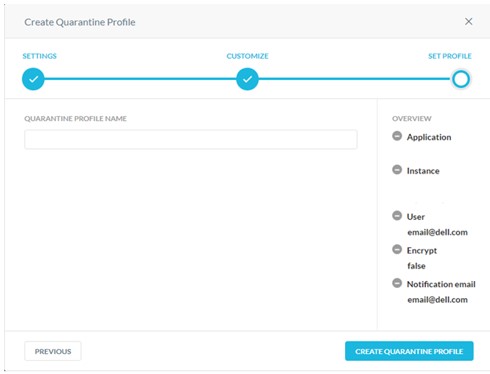

- Заполните поле Quarantine Profile Name и нажмите Create Quarantine Profile.

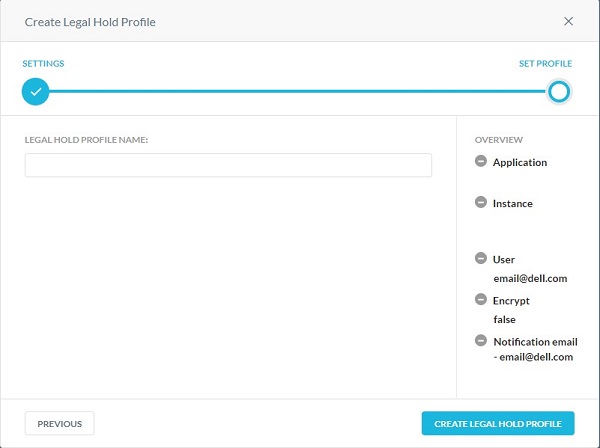

Обеспечение сохранности юридически значимой информации

Обеспечение сохранности юридически значимой информации — это процесс, который организация использует для сохранения всех форм релевантной информации, когда обоснованно ожидается судебное разбирательство. Профиль обеспечения сохранности юридически значимой информации используется для указания места хранения файлов в юридических целях.

- В меню « Create Legal Hold Profile Settings » выполните следующие действия.

- Выберите приложение, из которого вы хотите загрузить файлы для обеспечения сохранности юридически значимой информации.

- Выберите экземпляр приложения.

- Заполните адрес электронной почты хранителя, который будет владеть папкой хранения юридически значимой информации.

- Заполните поля электронной почты для уведомлений всех администраторов, которые должны получать уведомления о загрузке файла в папку, используемую по юридическим причинам.

- Нажмите Next.

Примечание.

Примечание.- Дополнительные сведения о создании экземпляров см. в разделе Создание экземпляров Netskope API-Enabled Protection.

- Перед настройкой профиля удержания по юридическим причинам для приложений Microsoft 365 OneDrive/SharePoint хранитель должен войти в учетную запись Microsoft 365 и настроить приложение OneDrive/SharePoint.

- Для приложения Slack для предприятий адрес электронной почты должен совпадать с адресом, который вы ввели во время настройки экземпляра Slack для предприятий.

- Заполните поле Имя профиля удержания по юридическим причинам и нажмите Создать профиль удержания по юридическим причинам.

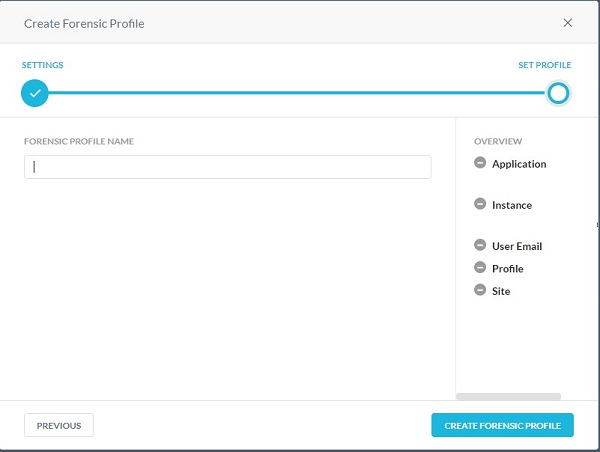

Судебные данные

Эта функция предоставляет судебные сведения о предотвращении потери данных (DLP), когда политика определяет нарушение. Судебная информация может содержать конфиденциальные данные. Чтобы сохранить конфиденциальность, необходимо выбрать судебный профиль для хранения данных.

- В меню «Create Forensic Profile » выполните следующие действия.

- Выберите приложение, для которого необходимо включить управление инцидентами.

- Выберите экземпляр приложения.

- Заполните информацию о приложении.

- Нажмите Next.

Примечание.

Примечание.- Шаг 6В отличается в зависимости от выбранного приложения. Эта информация используется для идентификации данных для мониторинга.

- Дополнительные сведения о создании экземпляров см. в разделе Создание экземпляров Netskope API-Enabled Protection.

- При использовании Microsoft Azure введите имя учетной записи хранилища Azure. Чтобы найти имя учетной записи хранилища, войдите на сайт portal.azure.com. Перейдите в раздел «Все службы», «Хранилище», а затем «Учетная запись хранения». На странице отображается список учетных записей хранилища. Введите имя контейнера Azure. Netskope загружает файл судебных данных в этот контейнер. Чтобы найти имя контейнера, войдите на сайт portal.azure.com. Перейдите в раздел Все службы, Хранилище, Учетная запись хранения. На странице отображается список учетных записей хранилища. Щелкните имя учетной записи хранения, затем выберите Служба BLOB-объектов , а затем — Blobs. На странице отображается список контейнеров.

- Прежде чем настраивать профиль судебной экспертизы для приложения Microsoft 365 OneDrive, владелец должен войти в учетную запись Microsoft 365 и настроить приложение OneDrive.

- Заполните поле Forensic Profile Name и нажмите Create Forensic Profile.

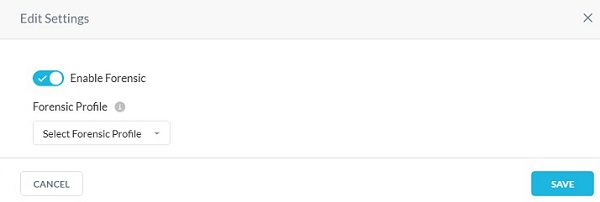

- Нажмите Параметры.

- Нажмите Incident Management.

- В меню «Edit Settings » выполните следующие действия.

- Нажмите, чтобы включить Forensic.

- Выберите профиль судебной экспертизы.

- Нажмите Save.

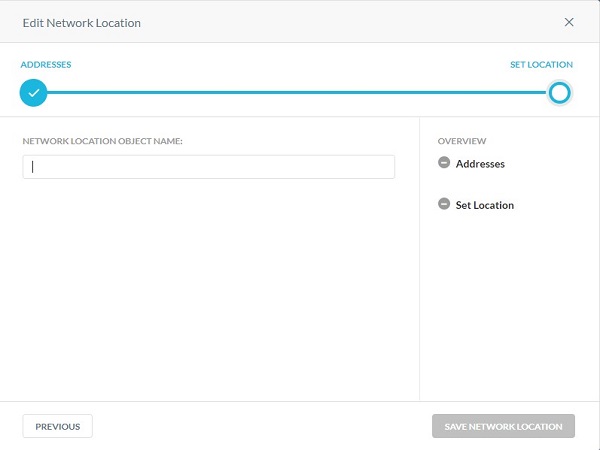

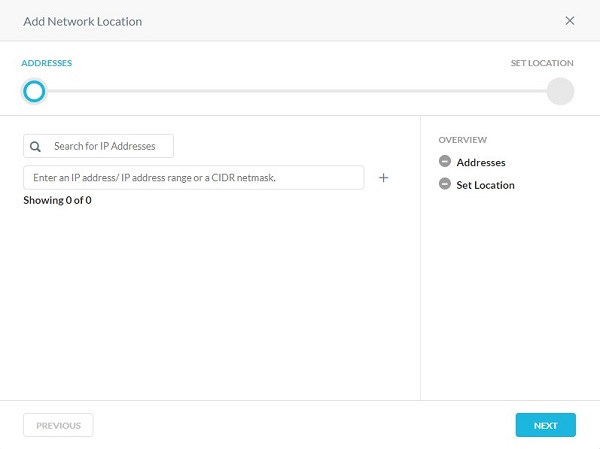

Сетевое расположение

Можно добавить сетевое расположение с одним или несколькими объектами.

- В меню «Addresses » выполните следующие действия.

- Заполните либо IP-адрес, либо диапазон IP-адресов, либо маску подсети междоменных маршрутов без классов (CIDR).

- Нажмите значок + справа.

- Нажмите Next.

- Введите имя объекта в сетевом расположении, а затем нажмите Сохранить сетевое расположение.