Número del artículo: 000126833

Como criar um perfil do Netskope

Resumen: Um perfil do Netskope pode ser criado seguindo estas instruções.

Contenido del artículo

Síntomas

O Netskope usa perfis com políticas. Este artigo aborda como criar perfis do Netskope.

Produtos afetados:

Plataforma de administração do Netskope

Causa

Não aplicável.

Resolución

Para criar um perfil:

- Em um navegador da Web, vá até o console da Web do Netskope:

- Data center nos Estados Unidos: https://[TENANT].goskope.com/

- Data center na União Europeia: https://[TENANT].eu.goskope.com/

- Data center em Frankfurt: https://[TENANT].de.goskope.com/

- Faça login no console da Web do Netskope.

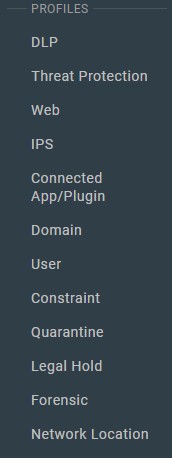

- Clique em Policies.

- Na barra Policies, clique em Profile para criar um perfil. As opções de perfil podem ser definidas para:

- Prevenção Contra Perda de Dados (DLP)

- Proteção contra ameaças

- Web

- Sistema de Proteção Contra Invasão (IPS)

- Aplicativo/plug-in conectado

- Domain

- User

- Restrição

- Quarentena

- Retenção legal

- Forense

- Local da rede

- Clique em New Profile no canto superior esquerdo.

Para obter mais informações sobre as opções de definição de perfis, clique na opção apropriada.

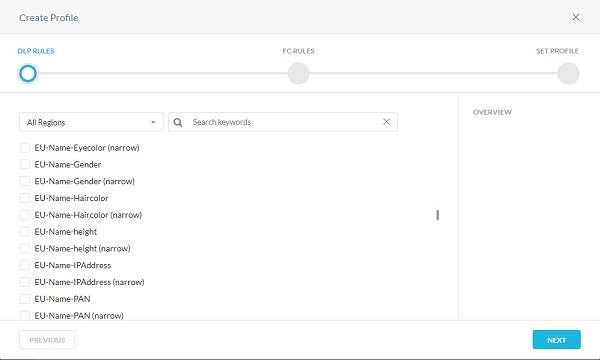

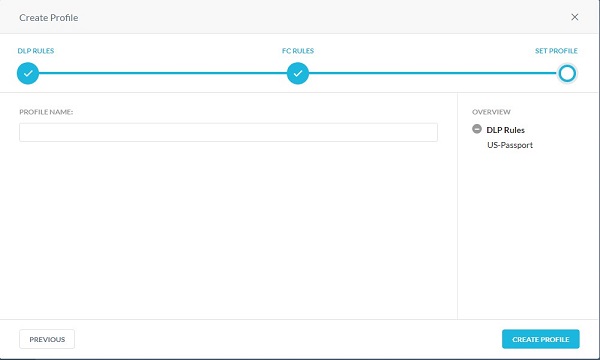

- No menu Create Profile:

- Como opção, clique em All Regions e selecione uma região.

- Como opção, digite uma palavra-chave em Search keywords.

- Selecione uma Rule (Regra).

- Repita as Etapas A, B e C até que todas as regras desejadas sejam selecionadas.

- Clique em Next.

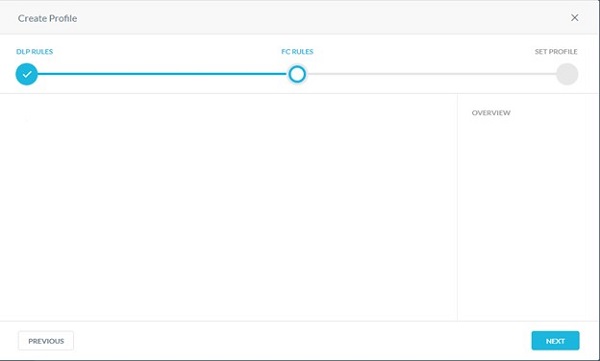

- Como opção, selecione qualquer impressão digital criada. Quando terminar, clique em Avançar.

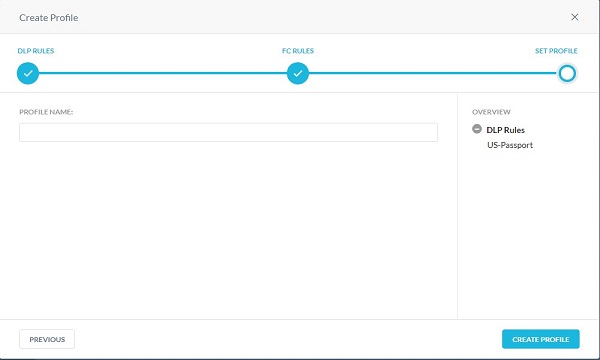

- Preencha o campo Profile Name com um nome de perfil e clique em Create Profile.

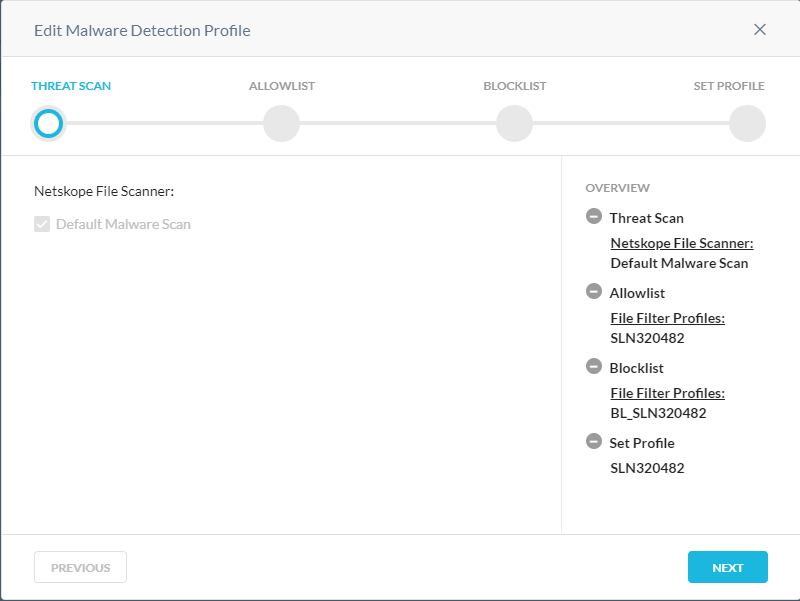

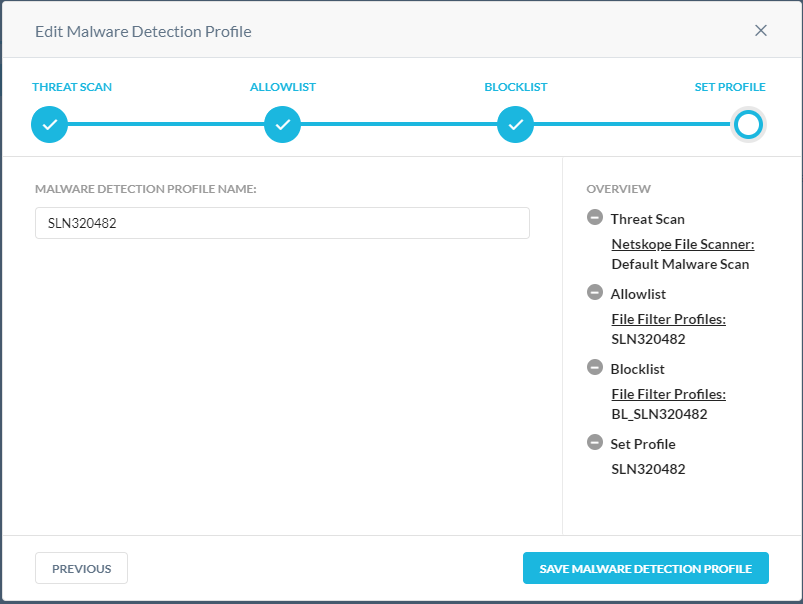

A verificação de malware padrão pode ser estendida criando um perfil de detecção de malware personalizado. O perfil de detecção de malware permite que os usuários adicionem uma lista de hash personalizada como uma lista de bloqueio e uma lista de permissão. Hashes mal-intencionados conhecidos, que são originados de outras fontes de inteligência, podem ser incluídos na lista de bloqueio. Arquivos adequados conhecidos (geralmente conteúdo proprietário específico para a empresa) podem ser adicionados à lista de permissão para que o Netskope não os marque como suspeitos. Os perfis personalizados de detecção de malware podem ser usados no fluxo de trabalho de criação de políticas de proteção em tempo real.

- Como opção, selecione uma varredura diferente e clique em Next.

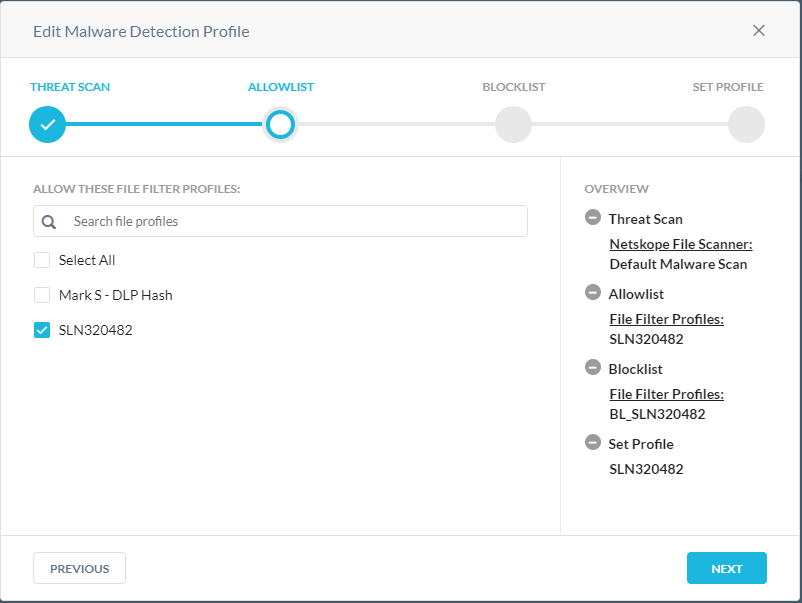

- No menu Allowlist:

- Como opção, clique em + Create New para criar um novo hash de arquivo e vá para a Etapa 8.

- Selecione um hash de arquivo para a lista de permissão.

- Repita as Etapas A e B até que todos os hashes de arquivo desejados sejam selecionados.

- Clique em Next e prossiga para a Etapa 10.

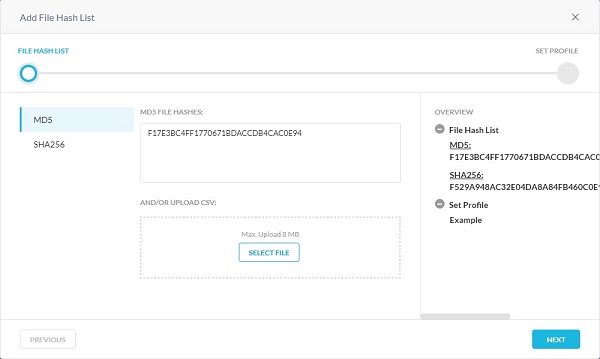

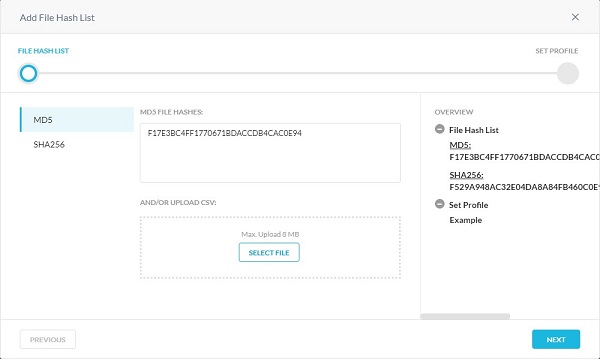

- No menu Add File Hash List:

- Selecione SHA256 ou MD5.

- Preencha o campo File Hashes com o hash de arquivo.

- Clique em Next.

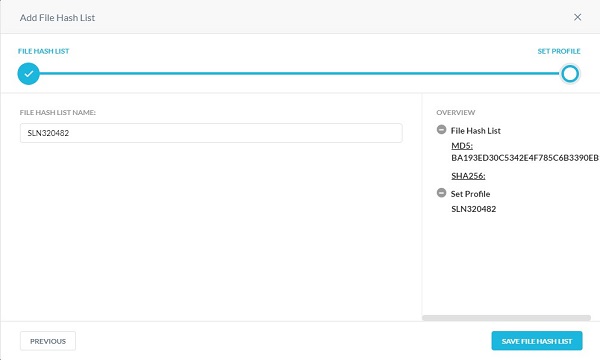

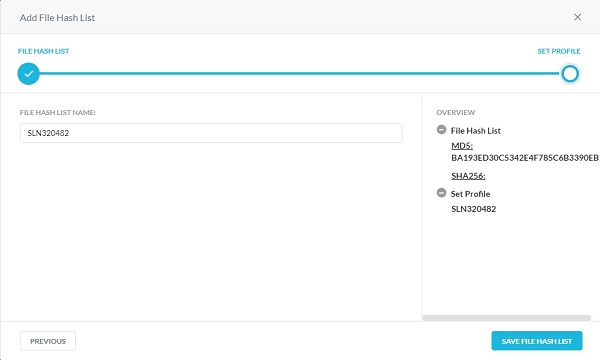

- Preencha o campo File Hash List Name com o nome da lista de hashes e clique em Save File Hash List.

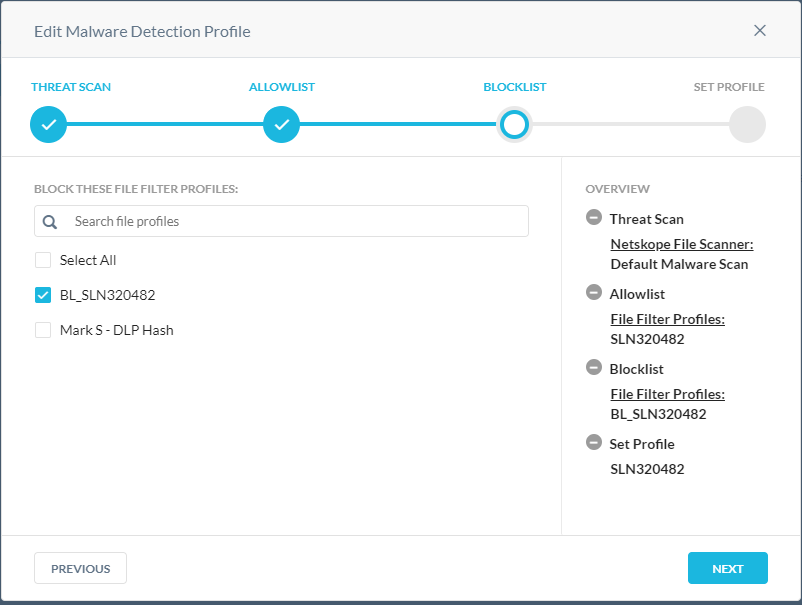

- No menu Blocklist:

- Como opção, clique em + Create New para criar um novo hash de arquivo e vá para a Etapa 11.

- Selecione um hash de arquivo para a lista de bloqueio.

- Repita as Etapas A e B até que todos os hashes de arquivo desejados sejam selecionados.

- Clique em Next e prossiga para a Etapa 13.

- No menu Add File Hash List:

- Selecione SHA256 ou MD5.

- Preencha o campo File Hashes com o hash de arquivo.

- Clique em Next.

- Preencha o campo File Hash List Name com o nome da lista de hashes e clique em Save File Hash List.

- Preencha o campo Malware Detection Profile Name com um nome de perfil de detecção de malware e clique em Save Malware Detection Profile.

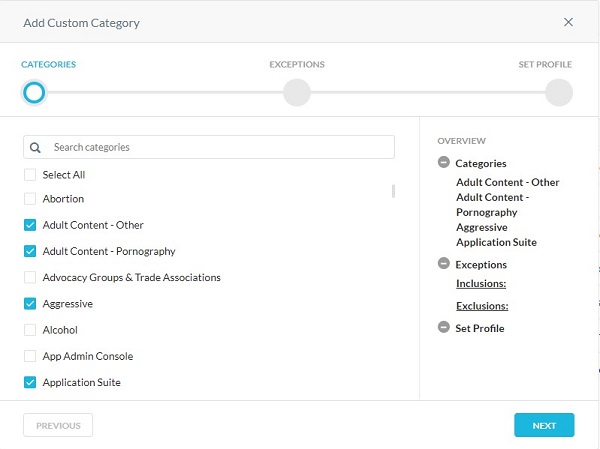

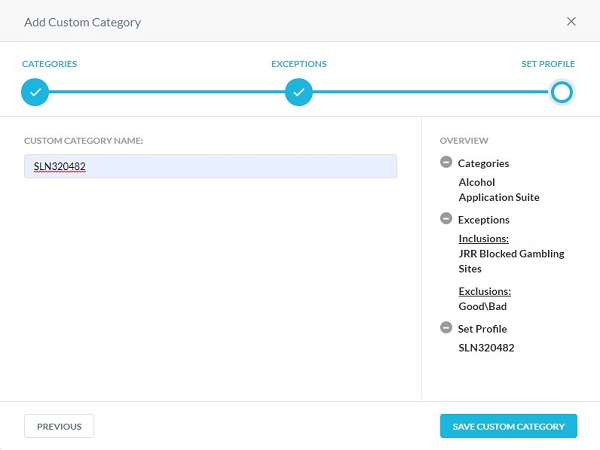

O recurso de categoria personalizada oferece flexibilidade para substituir o mapeamento de categorias predefinidas de Uniform Resource Locator (URL) do Netskope de um determinado URL e/ou aumentá-lo definindo categorias de URL personalizadas. Isso é útil para situações em que a categoria predefinida de URL do Netskope não tem um mapeamento para um URL (não categorizado).

- No menu Categories:

- Selecione as categorias que deseja bloquear.

- Clique em Next.

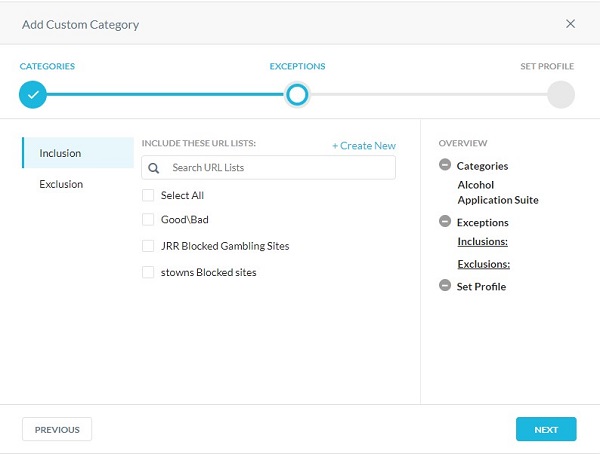

- No menu Exceptions:

- Como opção, clique em + Create New pra adicionar URLs personalizados e vá para a Etapa 8.

- Selecione os URLs que deseja incluir ou excluir.

- Clique em Next e prossiga para a Etapa 9.

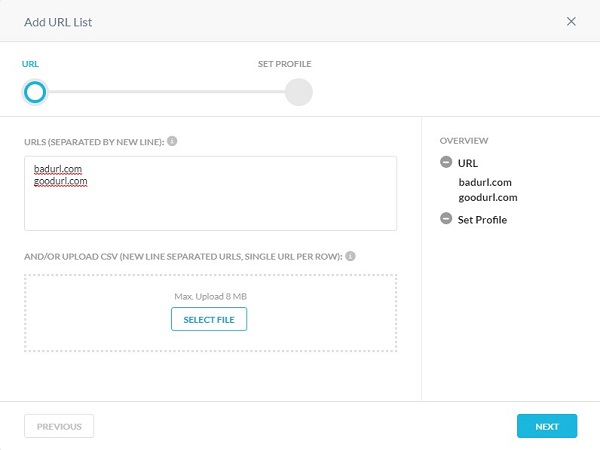

- Preencha o campo URLs com os URLs que serão adicionados à lista de inclusão ou exclusão e clique em Next.

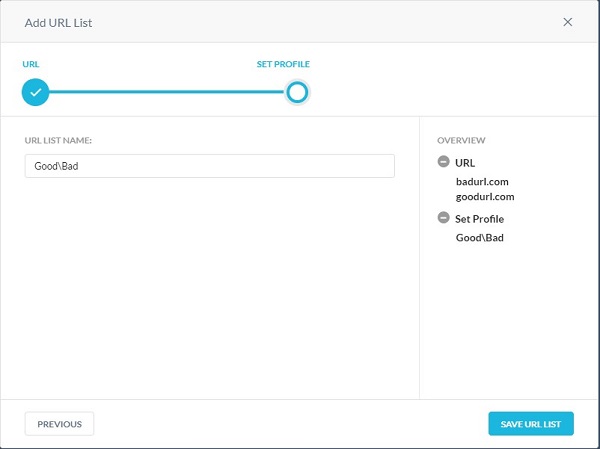

- Preencha o campo URL List Name com o nome da lista de URLs e clique em Save URL List.

- Preencha o campo Custom Category Name com o nome da categoria personalizada e clique em Save Custom Category.

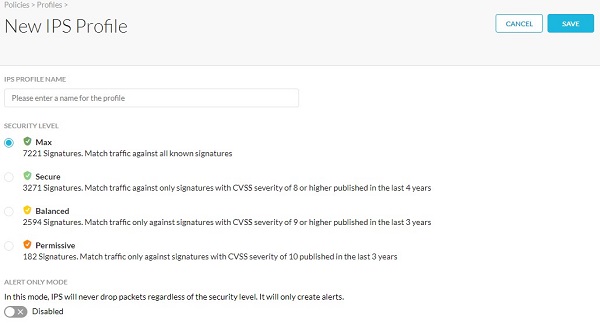

- No menu New IPS Profile:

- Preencha o campo IPS Profile Name com um nome de perfil IPS.

- Selecione um dos níveis de segurança em Security Level.

- Como opção, selecione Alert Only Mode.

- Clique em Save.

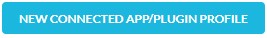

O perfil do aplicativo/plug-in conectado permite criar um perfil composto por uma lista personalizada de aplicativos e plug-ins do Google. Use este perfil para detectar e impedir que os usuários instalem quaisquer aplicativos de terceiros que eles adicionam ao usar o Google.

- Clique em New Connected App/Plugin Profile.

- Clique em Select File para carregar o arquivo .csv composto pela lista de IDs e aplicativos/plug-ins conectados e clique em Next.

- O formato do arquivo .csv deve ser:

- connectedApp1, ID

- connectedApp2, ID

- connectedApp3, ID

- Entre no site do Google App Engine com o nome de usuário e a senha da sua conta do Google. Visualize a lista de aplicativos do App Engine na página My Applications. Cada App ID do aplicativo é exibido na coluna Application.

- Preencha o campo Profile Name com um nome de perfil e clique em Save Connected App/Plugin Profile.

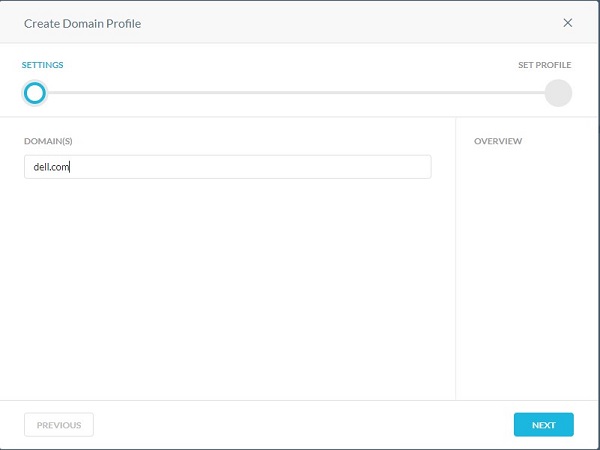

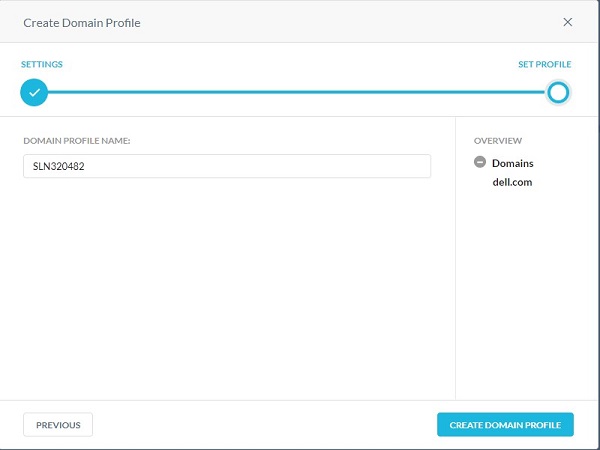

O perfil de domínio é usado para definir contas de e-mail de domínio externo. O perfil de domínio funciona com aplicativos de proteção habilitados para a interface de programação do aplicativo (API), como Gmail e Microsoft 365 Outlook.com. Com o assistente de definição de políticas, você pode verificar mensagens de e-mail enviadas para domínios externos, como xyz.com ou abc.com.

- Preencha o campo Domain(s) com os domínios e clique em Next.

- Preencha o campo Domain Profile Name com um nome de perfil de domínio e clique em Create Domain Profile.

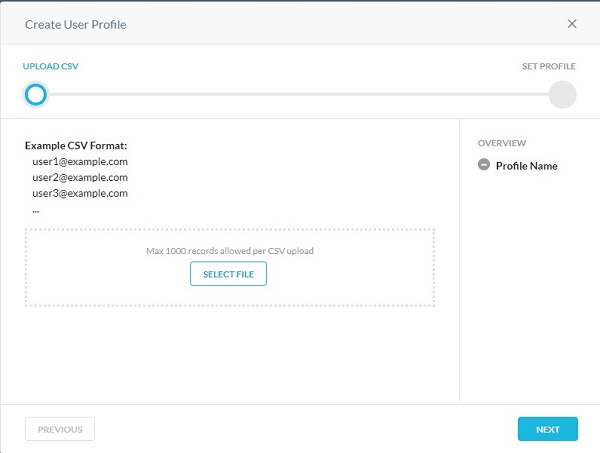

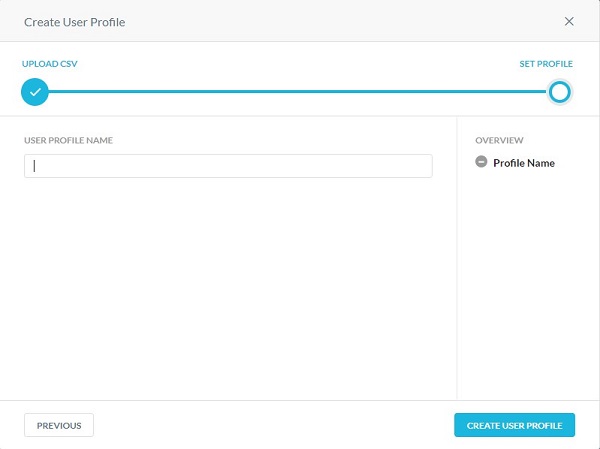

O perfil de usuário é usado para selecionar um perfil de usuário, e não todos os usuários ou grupos de usuários em uma política de proteção habilitada para a interface de programação do aplicativo (API). Os perfis de usuário permitem que você carregue um arquivo de valores separados por vírgula (CSV) com todos os endereços de e-mail dos usuários para incluir ou excluir durante uma verificação de violações de política.

- No menu Upload CSV:

- Clique em Select File.

- Vá para o arquivo CSV dos endereços de e-mail do usuário e clique duas vezes nele.

- Clique em Next.

- Preencha o campo User Profile Name com um nome de perfil de usuário e clique em Create User Profile.

Um perfil de restrição é usado em políticas de proteção em tempo real. Os perfis de restrição definem o que um usuário pode fazer em determinada atividade de um aplicativo. No caso do Amazon S3, as restrições detectam e impedem atividades de ameaça interna.

Por exemplo:

- Os usuários podem compartilhar conteúdo do Google Drive somente dentro da organização ou ignorar a inspeção se estiverem fazendo login na instância pessoal do Gmail.

- Os usuários não podem copiar nem sincronizar dados de buckets Amazon S3 de propriedade corporativa para buckets Amazon S3 pessoais ou não corporativos.

Os perfis de restrição de usuário e armazenamento podem ser aplicados a atividades específicas durante a criação de uma política de proteção em tempo real para um aplicativo. Para obter mais informações, clique no perfil apropriado.

- No menu Create User Constraint Profile:

- Preencha o campo Constraint Profile Name com um nome de perfil de restrição.

- Selecione o tipo de correspondência em Match Type.

- Insira o domínio de e-mail.

- Como opção, clique em + Add Another e repita as Etapas B e C até que todos os e-mails desejados sejam informados.

- Clique em Save Constraint Profile.

- É possível inserir um caractere curinga antes do domínio de e-mail para bloquear ou permitir um domínio inteiro. Por exemplo, *@dell.com.

- Por exemplo, para impedir que os usuários compartilhem arquivos fora da organização, especifique o endereço de e-mail Does not match com o valor *@dell.com.

- Clique na guia Storage.

- Clique em New Storage Constraint Profile.

- No menu Create Storage Constraint Profile:

- Preencha o campo Constraint Profile Name com um nome de perfil de restrição.

- Selecione o tipo de correspondência em Match Type.

- Selecione em quais buckets do Amazon S3 será feita a correspondência.

- Clique em Save Constraint Profile.

Um perfil de quarentena é usado para especificar o local em que o arquivo deverá ser colocado em quarentena quando houver uma ação de política de quarentena. Use arquivos de marca de exclusão para substituir o conteúdo do arquivo original. O nome e a extensão do arquivo original serão preservados.

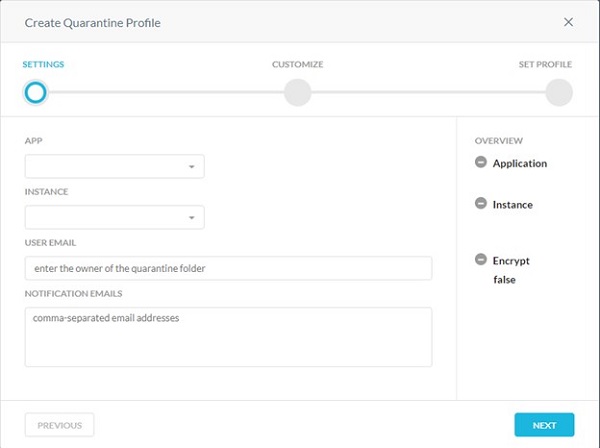

- No menu Settings:

- Selecione um aplicativo no campo App.

- Selecione uma instância em Instance.

- Preencha o campo User Email com o e-mail do usuário que será proprietário da pasta de quarentena.

- Preencha o campo Notifications Emails com os endereços de e-mail, separados por vírgulas, que devem receber notificações quando um arquivo for carregado na pasta de quarentena.

- Clique em Next.

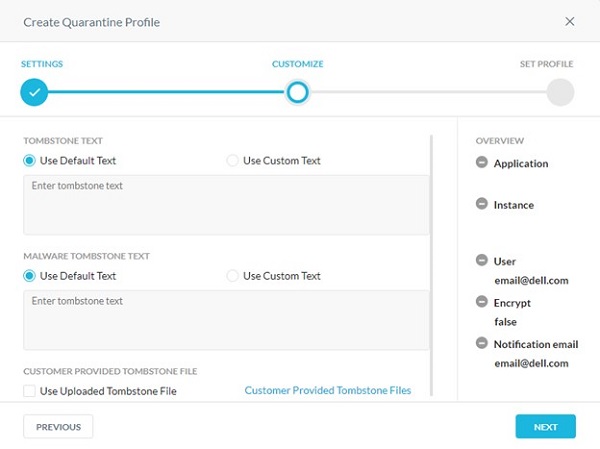

- No menu Customize:

- Selecione Default ou Custom em Tombstone Text.

- Caso Custom Text seja selecionado , insira o texto personalizado de marca de exclusão na caixa. Caso contrário, avance para a Etapa C.

- Selecione Default ou Custom em Malware Tombstone Text.

- Caso Custom Text seja selecionado , insira o texto personalizado de marca de exclusão de malware na caixa. Caso contrário, avance para a Etapa E.

- Como opção, selecione Use Uploaded Tombstone File.

- Como opção, clique em Customer Provided Tombstone Files e vá para a Etapa 8.

- Clique em Next e prossiga para a Etapa 9.

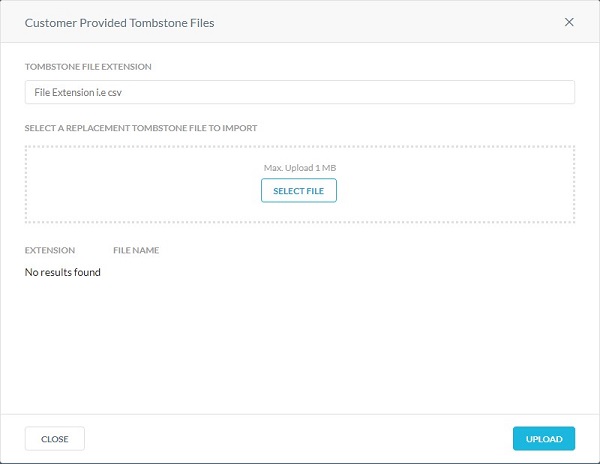

- No menu Customer Provided Tombstone Files:

- Preencha o campo Tombstone File Extension com uma extensão de arquivo de marca de exclusão.

- Clique em Select File para carregar um arquivo de marca de exclusão.

- Clique em Upload (Carregar).

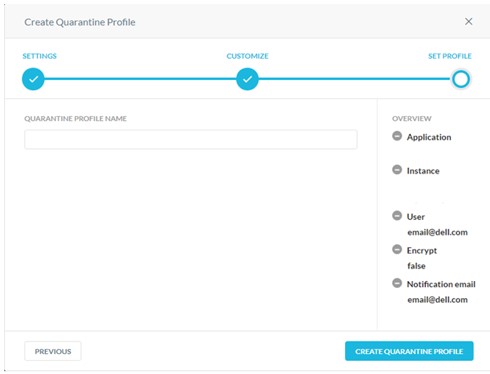

- Preencha o campo Quarantine Profile Name com um nome de perfil de quarentena e clique em Create Quarantine Profile.

A retenção legal é um processo que uma organização usa para preservar todas as formas de informações relevantes quando um litígio é razoavelmente antecipado. Um perfil de retenção legal é usado para especificar onde os arquivos devem ser mantidos para fins legais.

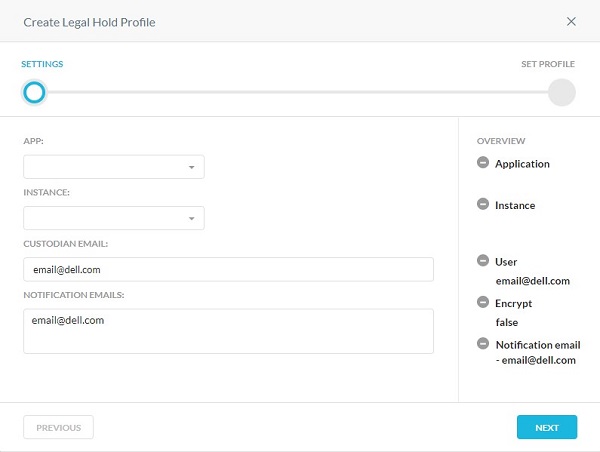

- No menu Create Legal Hold Profile Settings:

- Em App, selecione o aplicativo no qual deseja que os arquivos sejam carregados para fins de retenção legal.

- Em Instance, selecione a instância do aplicativo.

- Preencha o campo Custodian Email com o e-mail de custódia que será proprietário da pasta de retenção legal.

- Preencha o campo Notification Emails com os e-mails de todos os administradores que devem ser notificados quando um arquivo for carregado na pasta de retenção legal.

- Clique em Next.

- Para obter mais informações sobre como criar uma instância, consulte Como criar instâncias de proteção habilitadas para API no Netskope.

- Antes de configurar um perfil de retenção legal para aplicativos do Microsoft 365 OneDrive/SharePoint, o custodiante deve fazer login na conta do Microsoft 365 e configurar o aplicativo OneDrive/SharePoint.

- No caso do aplicativo Slack for Enterprise, o endereço de e-mail deve ser o mesmo que você inseriu durante a configuração da instância do Slack for Enterprise.

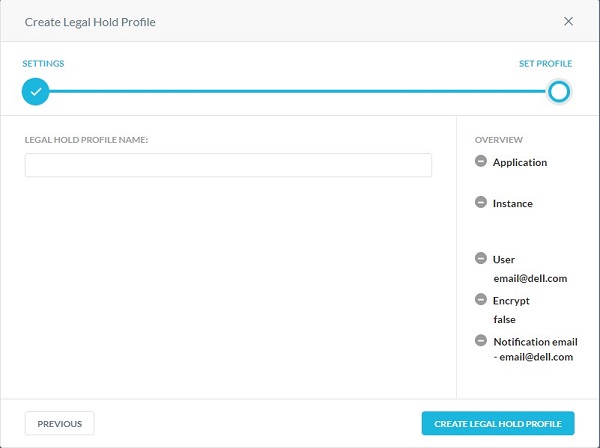

- Preencha o campo Legal Hold Profile Name com um nome de perfil de retenção legal e clique em Create Legal Hold Profile.

Esse recurso fornece os detalhes forenses de prevenção contra perda de dados (DLP) quando uma política aciona uma violação. As informações forenses podem conter conteúdo confidencial. Para manter a privacidade, você precisa selecionar um perfil forense para armazenar informações forenses.

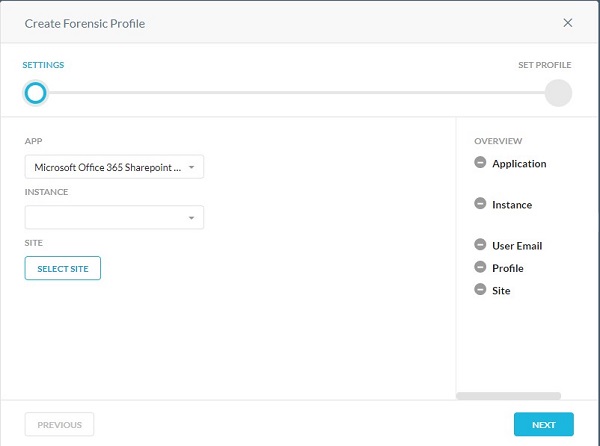

- No menu Create Forensic Profile:

- Em App, selecione o aplicativo para o qual você deseja habilitar o gerenciamento de incidentes.

- Em Instance, selecione a instância do aplicativo.

- Insira as informações específicas do aplicativo.

- Clique em Next.

- A Etapa 6C varia de acordo com o aplicativo escolhido. Essas informações são usadas para identificar os dados que serão monitorados.

- Para obter mais informações sobre como criar uma instância, consulte Como criar instâncias de proteção habilitadas para API no Netskope.

- Se estiver usando o Microsoft Azure, insira nome da conta de armazenamento do Azure. Para localizar o nome da conta de armazenamento, faça login em portal.azure.com. Vá para All services > Storage > Storage Account. A página exibe uma lista de contas de armazenamento. Insira o nome do contêiner do Azure. O Netskope carrega o arquivo forense nesse contêiner. Para localizar o nome do contêiner, faça login em portal.azure.com. Vá para All services > Storage > Storage Account. A página exibe uma lista de contas de armazenamento. Clique em um nome de conta de armazenamento e vá para Blob service > Blobs. A página exibe uma lista de contêineres.

- Antes de configurar um perfil forense para o aplicativo do Microsoft 365 OneDrive, o proprietário deve fazer login na conta do Microsoft 365 e configurar o aplicativo OneDrive.

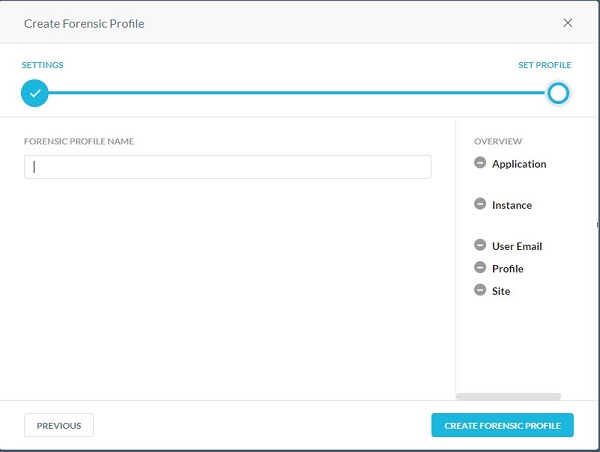

- Preencha o campo Forensic Profile Name com um nome de perfil forense e clique em Create Forensic Profile.

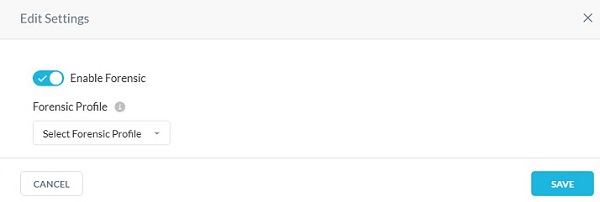

- Clique em Settings.

- Clique em Incident Management.

- No menu Edit Settings:

- Clique em Enable Forensic.

- Selecione um perfil forense em Forensic Profile.

- Clique em Save.

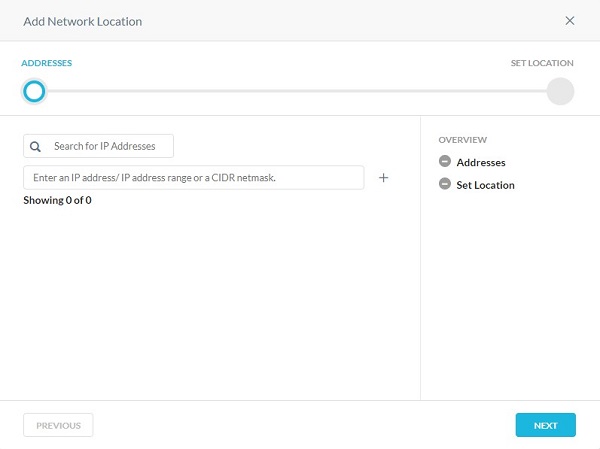

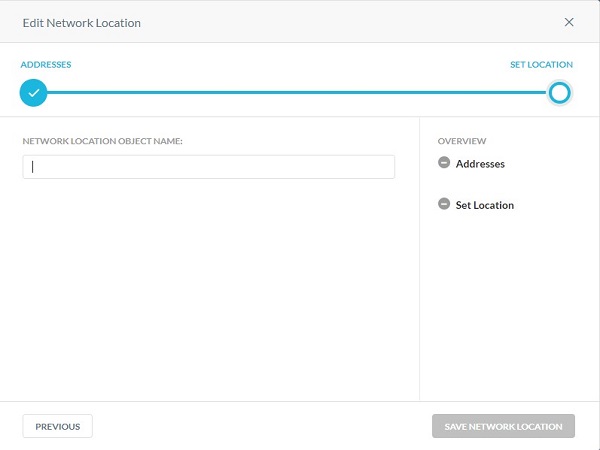

Você pode adicionar um local da rede de objeto único ou de vários objetos.

- No menu Addresses:

- Insira um endereço IP, um intervalo de endereços IP ou uma máscara de rede de roteamento entre domínios sem classe (CIDR).

- Clique em + à direita.

- Clique em Next.

- Preencha o campo Network Location Object Name com um nome de objeto de local da rede e clique em Save Network Location.

Para entrar em contato com o suporte, consulte Números de telefone do suporte internacional do Dell Data Security.

Acesse o TechDirect para gerar uma solicitação de suporte técnico on-line.

Para obter insights e recursos adicionais, participe do Fórum da comunidade de segurança da Dell.

Información adicional

Videos

Propiedades del artículo

Producto comprometido

Netskope

Fecha de la última publicación

20 dic 2022

Versión

11

Tipo de artículo

Solution