マイクロプロセッサーのサイドチャネル脆弱性「Meltdown」および「Spectre」(CVE-2017: 5715, 5753, 5754): Dellデータ セキュリティ ソリューションへの影響

Summary: Dellのデータ セキュリティと、MeltdownとSpectreの影響。

Symptoms

Meltdown(CVE-2017-5754)およびSpectre(CVE-2017-5715/CVE-2017-5753)として知られる脆弱性が、投機的実行と呼ばれる中央処理装置(CPU)のパフォーマンス機能で発見されました。投機的実行と間接分岐予測を使用するマイクロプロセッサを搭載したシステムでは、データキャッシュのサイドチャネル分析を使用して、ローカルユーザーアクセスを持つ攻撃者に情報の不正開示を許す可能性があります。これにより、システム メモリーに保存されている機密情報にアクセスできる可能性があります。

この問題は、特定のベンダーに固有のものではなく、最新のプロセッサー アーキテクチャのほとんどで一般的に使用されている手法を利用しています。つまり、デスクトップやノートパソコンから、サーバー、ストレージ、スマートフォンにいたる広範な製品が影響を受けることを意味します。すべてのお客様は、ハードウェア製造元のサポート サイトにアクセスして、影響を受けるかどうかを確認する必要があります。Dell製コンピューターの場合、影響を受けるコンピューターは次の場所にあります。Meltdown/Spectre(CVE-2017-5715、CVE-2017-5753、CVE-2017-5754)がDell製品に与える影響。これらの脆弱性と他のベンダーからの対応の詳細については、「https://meltdownattack.com

一般に、上記の脆弱性を軽減するために適用する必要がある2つの重要なコンポーネントがあります。

- 製造元の指示に従ってBIOSアップデートを使用して、プロセッサーのマイクロコード アップデートを適用します。

- オペレーティング システム ベンダーのガイダンスに従って、該当するオペレーティング システムのアップデートを適用します。

影響を受けるハードウェア(原産地がDell製かDell製以外か)を使用するすべてのDell Data Securityのお客様は、製造元が定める推奨修復方法を適用する必要があります。Dell Data Securityソフトウェアは、悪用の成功を防ぐのに役立つ場合がありますが、製造元が推奨する修復手順に代わるものではありません。

Cause

-

Resolution

製品バージョンの互換性に関する特定の情報については、Dell Encryption タブまたはDell Threat Protection タブのいずれかをクリックしてください。

Dell Encryptionのお客様(Dell Encryption PersonalおよびEnterprise、またはDell Data Guardian)向けの手順は次のとおりです。ご使用の環境に適したオペレーティング システムを選択します。

Microsoft January 2018 Update リリースには、Meltdown/Spectre の脆弱性による悪用を軽減するための一連の更新プログラムが含まれています。Meltdown と Spectre に対する Microsoft の対応の詳細については、「 https://support.microsoft.com/en-us/help/4073757

Dell Data Securityでは、2018年1月以降にリリースされたMicrosoftの最新パッチとの互換性について、以下を検証しました。

- Dell Encryption Enterprise v8.17以降

- Dell Encryption Personal v8.17以降

- Dell Encryption External Media v8.17以降

- Dell Encryption Enterprise for Self-Encrypting Drives(

EMAgent) v8.16.1以降 - 自己暗号化ドライブ用Dell Encryption Personal(

EMAgent) v8.16.1以降 - Dell Encryption BitLocker Manager(

EMAgent) v18.16.1以降 - Dellフル ディスク暗号化(

EMAgent) v18.16.1以降 - Dell Data Guardian 1.4以降

Dell Data Securityでは、2018年1月のパッチを適用する前に、クライアントが検証済みバージョン以降であることを確認することをお勧めします。

最新のソフトウェア バージョンをダウンロードする方法については、次を参照してください。

- Dell Encryption Enterpriseのドライバーおよびダウンロード

- Dell Encryption Personalのドライバーおよびダウンロード

- Dell Data Guardianのドライバーおよびダウンロード

Dell Data Securityソリューションを実行しているコンピューターがマルウェア防止ソフトウェアも使用している場合、Windowsでは、2018年1月のMicrosoft Updateのアップデートを自動的にプルダウンできるようにレジストリー キーが必要です。

レジストリー キーを追加するには、次の手順を実行します。

- 続行する前にレジストリーをバックアップします。「Windows

でレジストリーをバックアップおよび復元する方法」を参照してください。

- レジストリーを編集すると、次回の再起動時にコンピューターが応答しなくなる可能性があります。

- この手順の実行について懸念がある場合は、「デル データ セキュリティのインターナショナル サポート電話番号」にお問い合わせください。

- Windowsの[スタート]メニューを右クリックし、[ コマンド プロンプト(管理者)]を選択します。

![[コマンド プロンプト(管理者)]を選択します](https://supportkb.dell.com/img/ka06P0000011sWJQAY/ka06P0000011sWJQAY_ja_1.jpeg)

図1: (英語のみ)[コマンド プロンプト(管理者)]を選択します

- ユーザー アカウント制御(UAC)がアクティブな場合は、[ Yes ]をクリックしてコマンド プロンプトを開きます。UACが無効になっている場合は、手順3に進みます。

![[はい]をクリック](https://supportkb.dell.com/img/ka06P0000011sWJQAY/ka06P0000011sWJQAY_ja_2.jpeg)

図2:(英語のみ)[Yes]をクリック

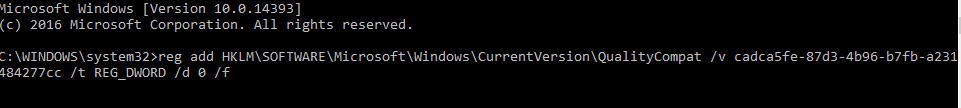

- 管理者コマンド プロンプトで、次のように入力します。

reg add HKLMSOFTWAREMicrosoftWindowsCurrentVersionQualityCompat /v cadca5fe-87d3-4b96-b7fb-a231484277cc /t REG_DWORD /d 0 /fと入力してEnterを押します。

図3:(英語のみ) reg add HKLMSOFTWAREMicrosoftWindowsCurrentVersionQualityCompat /v cadca5fe-87d3-4b96-b7fb-a231484277cc /t REG_DWORD /d 0 /f 次にEnterキーを押します

- コマンド プロンプトのメニュー バーを右クリックし、[ 閉じる]を選択します。

- または、GPO(グループ ポリシー オブジェクト)を使用して、エンタープライズ環境にレジストリーの変更を導入することもできます。詳細については、 https://technet.microsoft.com/en-us/library/cc753092(v=ws.11).aspx

を参照してください。

- Dell ProSupportは、GPOの作成、管理、導入をサポートしていません。サポートについては、Microsoftに直接お問い合わせください。

Appleは、macOS High Sierra 10.13.2のMeltdownに対処するための緩和策をリリースしました。

このパッチの詳細については、「 https://support.apple.com/en-us/HT208394

Dell Data Securityは、Dell Encryption Enterprise for Mac 8.16.2.8323を使用してmacOS High Sierra 10.13.2に対して検証済みです。このビルドは、 Dell Data Security ProSupportから入手できます。

Dell Data Securityでは、2018年1月からのMicrosoftパッチの最新セットおよびApple macOS High Sierra 10.13.2に含まれる修正プログラムとの互換性を検証しました。

- Dell Endpoint Security Suite Enterprise v1441以降

- Dell Threat Defense v1442以降

- Dell Endpoint Security Suite Pro v1.6.0以降(Microsoft Windowsのみ)

製品のバージョン管理の詳細については、次を参照してください。

- Dell Endpoint Security Suite Enterpriseのバージョンを確認する方法

- Dell Threat Defenseのバージョンを識別する方法

- Dell Endpoint Security Suite Proのバージョンを確認する方法

最新のソフトウェア リファレンスをダウンロードする方法については、以下を参照してください。

特定のシステム要件の詳細については、次を参照してください。

Microsoftは、マルウェア対策ソフトウェアを実行しているすべてのWindowsコンピューターにレジストリの変更を要求しています(例: Dell Endpoint Security Suite Enterprise、Dell Threat Defense、またはDell Endpoint Security Suite Pro)を実行してから、MeltdownまたはSpectre用に自動アップデートする必要があります。

レジストリー キーを追加するには、次の手順を実行します。

- 続行する前にレジストリーをバックアップします。「Windows

でレジストリーをバックアップおよび復元する方法」を参照してください。

- レジストリーを編集すると、次回の再起動時にコンピューターが応答しなくなる可能性があります。

- この手順の実行について懸念がある場合は、「デル データ セキュリティのインターナショナル サポート電話番号」にお問い合わせください。

- Windowsの[スタート]メニューを右クリックし、[ コマンド プロンプト(管理者)]を選択します。

![[コマンド プロンプト(管理者)]を選択します](https://supportkb.dell.com/img/ka06P0000011sWJQAY/ka06P0000011sWJQAY_ja_4.jpeg)

図4:(英語のみ)[コマンド プロンプト(管理者)]を選択します

- ユーザー アカウント制御(UAC)がアクティブな場合は、[ Yes ]をクリックしてコマンド プロンプトを開きます。UACが無効になっている場合は、手順3に進みます。

![[はい]をクリック](https://supportkb.dell.com/img/ka06P0000011sWJQAY/ka06P0000011sWJQAY_ja_5.jpeg)

図5:(英語のみ)[Yes]をクリック

- 管理者コマンド プロンプトで、次のように入力します。

reg add HKLMSOFTWAREMicrosoftWindowsCurrentVersionQualityCompat /v cadca5fe-87d3-4b96-b7fb-a231484277cc /t REG_DWORD /d 0 /fと入力してEnterを押します。

図6:(英語のみ) reg add HKLMSOFTWAREMicrosoftWindowsCurrentVersionQualityCompat /v cadca5fe-87d3-4b96-b7fb-a231484277cc /t REG_DWORD /d 0 /f 次にEnterキーを押します

- コマンド プロンプトのメニュー バーを右クリックし、[ 閉じる]を選択します。

- または、GPO(グループ ポリシー オブジェクト)を使用して、エンタープライズ環境にレジストリーの変更を導入することもできます。詳細については、 https://technet.microsoft.com/en-us/library/cc753092(v=ws.11).aspx

を参照してください。

- Dell ProSupportは、GPOの作成、管理、導入をサポートしていません。サポートについては、Microsoftに直接お問い合わせください。

サポートに問い合わせるには、「Dell Data Securityのインターナショナル サポート電話番号」を参照してください。

TechDirectにアクセスして、テクニカル サポート リクエストをオンラインで生成します。

さらに詳しい情報やリソースについては、「デル セキュリティ コミュニティー フォーラム」に参加してください。