Utilisation de SSH pour se connecter à un Data Domain distant sans fournir de mot de passe

Summary: Cet article décrit les étapes de configuration et d’utilisation d’un client Secure Shell (SSH) pour se connecter aux systèmes Data Domain à l’aide de clés SSH afin de se connecter sans avoir à fournir de mot de passe. ...

Instructions

SSH est un protocole réseau qui permet d’échanger des données à l’aide d’un canal sécurisé entre deux appareils en réseau. SSH a été conçu pour remplacer le protocole Telnet en raison de l’incapacité de Telnet à protéger les données contre les attaques de « l’homme du milieu ». Le chiffrement utilisé par SSH assure la confidentialité et l’intégrité des données sur un réseau non sécurisé, tel qu’Internet.

Pour des raisons de commodité, de facilité d’administration et d’intégration dans d’autres produits, tels que Data Protection Advisor (DPA), il peut être nécessaire d’accéder à un système Data Domain par programmation sans qu’un administrateur ne fournisse un mot de passe à chaque fois ou sans stockage non sécurisé du mot de passe sur un fichier texte. C’est là que l’authentification par clé SSH entre en jeu.

Exigences SSH

- Un ordinateur sur lequel un client SSH est installé (par exemple OpenSSH ou PuTTY)

- Connectivité réseau IP via le port TCP 22

- Serveur SSH activé et écoute sur le port TCP 22 (par défaut pour le système Data Domain)

- Testez la connexion initiale au DD distant via SSH à l’aide d’un nom d’utilisateur et d’un mot de passe :

- Exécutez le logiciel client SSH sur le système distant.

- Configurez le client SSH pour qu’il se connecte à l’aide du nom d’hôte ou de l’adresse IP du système Data Domain.

- Si vous utilisez PuTTY, conservez le port par défaut (22) et cliquez sur Ouvrir.

- Si vous vous connectez pour la première fois, un message similaire à celui-ci s’affiche :

The server's host key is not cached in the registry. You have no guarantee that the server is the computer you think it is. The server's rsa2 key fingerprint is: ssh-rsa 1024 7b:e5:6f:a7:f4:f9:81:62:5c:e3:1f:bf:8b:57:6c:5a If you trust this host, hit Yes to add the key to PuTTY's cache and carry on connecting. If you want to carry on connecting just once, without adding the key to the cache, hit No. If you do not trust this host, hit Cancel to abandon the connection.

Cliquez sur Oui

- Connectez-vous au système. Si vous vous connectez au système Data Domain pour la première fois et que le

sysadminLe mot de passe de l’utilisateur n’a pas été modifié :- Le nom d’utilisateur est

sysadmin - Le mot de passe est le numéro de série du système.

- Le nom d’utilisateur est

Configuration du système pour se connecter sans utiliser de mot de passe : Sur un système Linux ou UNIX

"dsa" ne fonctionne PAS, et seulement "rsa" Les touches de saisie fonctionnent.

-

Générez une clé SSH.

Le type de clé recommandé est"rsa"et c’est le seul qui fonctionne avec DDOS 6.0 et versions supérieures :# ssh-keygen -t rsa Generating public/private rsa key pair. Enter file in which to save the key (/root/.ssh/id_rsa): Enter passphrase (empty for no passphrase): Enter same passphrase again: Your identification has been saved in /root/.ssh/id_rsa. Your public key has been saved in /root/.ssh/id_rsa.pub.

"dsa"Les clés type fonctionnent également sous DDOS 5.7 ou versions antérieures. Toutefois, ce type de clé n’est plus recommandé :# ssh-keygen -t dsa

Generating public/private dsa key pair. Enter file in which to save the key (/root/.ssh/id_dsa): Enter passphrase (empty for no passphrase): Enter same passphrase again: Your identification has been saved in /root/.ssh/id_dsa.

La référence des commandes DDOS indique d’utiliser l’option

d» au lieu de «-t dsa. » L’un ou l’autre fonctionne sur DDOS, mais «d» ne fonctionne pas sur de nombreuses distributions Linux.Utilisez l’option de phrase secrète vide pour contourner l’exigence de mot de passe Data Domain lors de l’exécution de scripts.

Notez l’emplacement de la nouvelle clé SSH dans la sortie de la commande «

ssh-keygen». Elles sont stockées sous la propriété de l’utilisateur$HOMERépertoire ci-dessous.ssh/sous la forme d’un fichier nomméid_rsa.pub. -

Ajoutez la clé générée à la liste d’accès des systèmes Data Domain :

# ssh -l sysadmin 168.192.2.3 "adminaccess add ssh-keys" < ~/.ssh/id_rsa.pub

The authenticity of host '168.192.2.3(168.291.2.3)' can't be established. RSA key fingerprint is f6:36:6e:32:e1:2d:d9:77:40:7e:0e:f8:5f:32:8d:0a. Are you sure you want to continue connecting (yes/no)? yes Warning: Permanently added '168.192.2.3' (RSA) to the list of known hosts. Data Domain OS 0.31.0.0-152384 Password: sysadmin_password

-

Fonctionnalité de test :

# ssh sysadmin@168.192.2.3 "df -h" Data Domain OS Resource Size GiB Used GiB Avail GiB Use% Cleanable GiB* ------------------ -------- -------- --------- ---- -------------- /backup: pre-comp - 50.0 - - - /backup: post-comp 4922.3 2.7 4919.7 0% 0.0 /ddvar 78.7 0.5 74.2 1% - ------------------ -------- -------- --------- ---- -------------- * Estimated based on last cleaning of 2010/02/02 06:00:59.

Vous pouvez également transmettre un script complet des commandes système dans un fichier à l’appareil. Pour ce faire, exécutez une commande pour pointer vers le fichier spécifique contenant la liste des commandes :

# ssh sysadmin@DDR < FULL_LOCAL_PATH_TO_SCRIPT_TO_RUN_ON_REMOTE_DD

Cela permet à un opérateur de créer une liste de commandes sur un hôte distant, puis de les exécuter toutes en même temps via SSH.

Configuration du système pour se connecter sans utiliser de mot de passe : Systèmes Windows (PuTTY)

-

Installez les outils SSH PuTTY (PuTTY,PuTTYgen et Pageant) sur le système Windows.

-

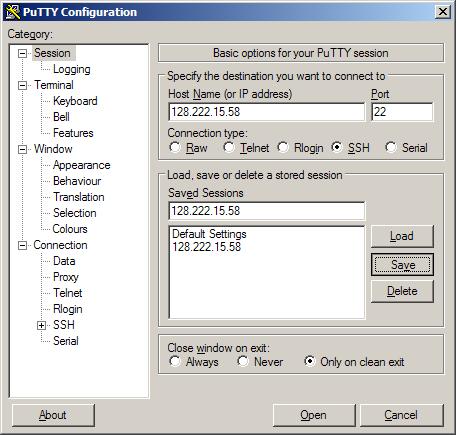

Créez une session PuTTY.

- Démarrez PuTTY avec l’outil de configuration PuTTY.

- Enregistrez une session avec l’adresse IP du système Data Domain.

- Dans la boîte de dialogue PuTTY Configuration, sélectionnez Category > Session.

- Sélectionnez le bouton SSH.

- Saisissez l’adresse IP du système Data Domain dans les champs Host Name et Saved Sessions . Par exemple : 168.192.2.3

- Cliquez sur Save (Enregistrer).

-

Saisissez le nom d’utilisateur de la connexion automatique.

- Dans la boîte de dialogue Configuration PuTTY, sélectionnez la catégorie>Données de connexion>.

- Saisissez le nom d’utilisateur administrateur dans le champ Auto-Login username . Par exemple :

sysadmin - Cliquez sur Save (Enregistrer).

-

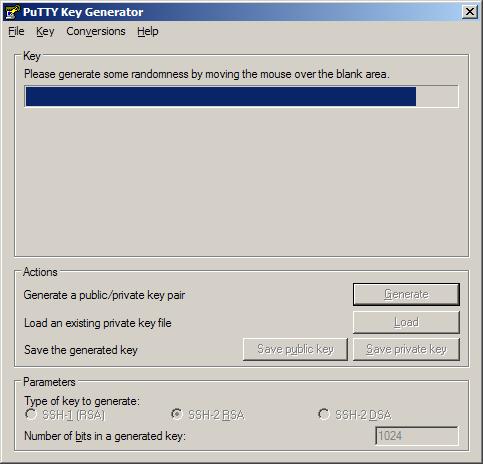

Créez une clé PuTTY.

- Démarrez PuTTYgen, l’outil générateur de clés PuTTY :

- Générez des clés publiques et privées à l’aide de l’outil Générateur de clés PuTTY .

- Générez un peu d’aléatoire en déplaçant le curseur sur la zone vide dans le champ Key .

Clé publique à coller dans OpenSSHauthorized_keysLe fichier se remplit de caractères aléatoires.

Le champ Key fingerprint est renseigné avec les valeurs de référence. - Créez un ID de clé dans le champ Commentaire de clé et saisissez un nom de clé d’identification, par exemple :

admin_name@company.com - Laissez les champs Key passphrase etConfirm passphrase vides.

Utilisez l’option de phrase secrète vide pour contourner l’exigence de mot de passe du système Data Domain lors de l’exécution de scripts. - Cliquez sur Save public key.

- Cliquez sur Save private key.

Notez le chemin d’accès au fichier de clé enregistré.

Exemple de nom de fichier de clé :DataDomain_private_key.ppk

- Générez un peu d’aléatoire en déplaçant le curseur sur la zone vide dans le champ Key .

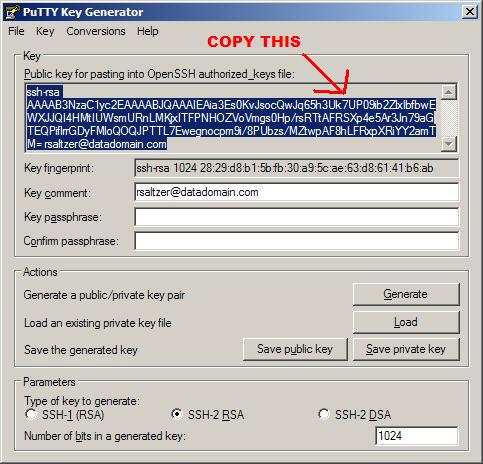

- Copiez la clé PuTTY générée de manière aléatoire.

Sélectionnez tout le texte du champ Public key à coller dans OpenSSHauthorized_keys file.

- Démarrez PuTTYgen, l’outil générateur de clés PuTTY :

-

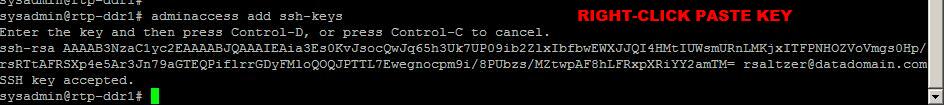

Ajoutez la clé dans la ligne de commande du système Data Domain.

- Ouvrez une invite de commande du système Data Domain.

- Ajoutez la clé d’accès SSH d’administration.

Dans la ligne de commande, saisissez :adminaccess add ssh-keys

- Collez la clé générée aléatoirement à partir du champ PuTTYgen .

Cliquez avec le bouton droit de la souris sur > l’option Coller. - Exécutez la commande ; Appuyez sur

CTRL+D.

-

Connectez la clé à PuTTY.

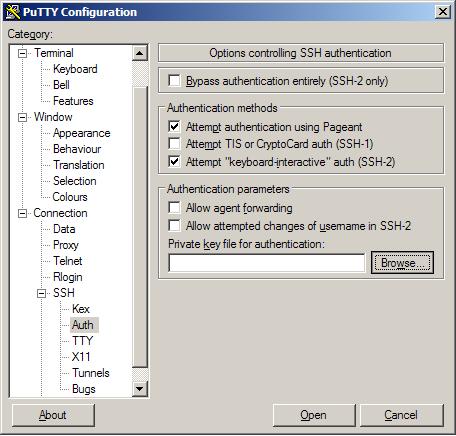

- Dans l’outil de configuration PuTTY, sélectionnez Connection>SSH>Auth.

- Cochez la case Attempt authentication using Pageant.

- Cochez la case Attempt keyboard-interactive auth (SSH-2).

- Dans le fichier de clé privée du champ d’authentification, cliquez sur Parcourir.

- Accédez à la clé PuTTY générée et enregistrée à l’étape 3. Par exemple :

DataDomain_private_key.ppk - Enregistrez les paramètres, cliquez sur Save.

-

Ouvrez la session.

- Dans la boîte de dialogue Configuration PuTTY, sélectionnez Session de catégorie>.

- Cliquez sur Ouvrir.

Une ligne de commande Windows s’ouvre. La session PuTTY s’ouvre.

Utilisation du nom d’utilisateursysadmin Data Domain OS AuthenticatingAvec clé publique :admin_name@company.com Last login: Thu Feb 4 10:51:10 EST 2010 from 168.192.2.3 on pts/2 Last login: Thu Feb 4 18:56:14 2010 from 168.192.2.3 Welcome to Data Domain OS 0.31.0.0-152384 ----------------------------------------- #