Uso de SSH para iniciar sesión en Data Domain remoto sin proporcionar una contraseña

Summary: En este artículo, se enumeran los pasos para configurar y usar un cliente Secure Shell (SSH) para conectarse a sistemas Data Domain mediante claves SSH para iniciar sesión sin la necesidad de proporcionar una contraseña. ...

Instructions

SSH es un protocolo de red que permite el intercambio de datos mediante un canal seguro entre dos dispositivos en red. SSH se diseñó para reemplazar el protocolo Telnet debido a la incapacidad de Telnet de proteger los datos contra ataques de "hombre en el medio". El cifrado que utiliza SSH proporciona confidencialidad e integridad de datos en una red poco segura, como Internet.

Para mayor comodidad, facilidad de administración e integración en otros productos, como Data Protection Advisor (DPA), es posible que se deba acceder a Data Domain mediante programación sin que un administrador proporcione una contraseña cada vez o sin que la contraseña se almacene de manera insegura en algún archivo de texto. Ahí es donde entra en juego la autenticación de claves SSH.

Requisitos de SSH

- Una computadora con un cliente SSH instalado (como OpenSSH o PuTTY)

- Conectividad de red IP mediante el puerto TCP 22

- Servidor SSH habilitado con escucha en el puerto TCP 22 (este es el valor predeterminado para el sistema Data Domain)

- Pruebe para conectarse inicialmente al DD remoto a través de SSH con un nombre de usuario y una contraseña:

- Ejecute el software cliente SSH en el sistema remoto.

- Configure el cliente SSH para conectarse mediante la dirección IP o el nombre de host del sistema Data Domain.

- Si utiliza PuTTY, deje el puerto predeterminado (22) y haga clic en Open.

- Si se conecta por primera vez, se mostrará un mensaje similar al siguiente:

The server's host key is not cached in the registry. You have no guarantee that the server is the computer you think it is. The server's rsa2 key fingerprint is: ssh-rsa 1024 7b:e5:6f:a7:f4:f9:81:62:5c:e3:1f:bf:8b:57:6c:5a If you trust this host, hit Yes to add the key to PuTTY's cache and carry on connecting. If you want to carry on connecting just once, without adding the key to the cache, hit No. If you do not trust this host, hit Cancel to abandon the connection.

Haga clic en Yes

- Inicie sesión en el sistema. Si se conecta al sistema Data Domain por primera vez, y el

sysadminNo se ha cambiado la contraseña de usuario:- El nombre de usuario es

sysadmin - La contraseña es el número de serie del sistema.

- El nombre de usuario es

Configuración del sistema para iniciar sesión sin usar una contraseña: En un sistema Linux o UNIX

"dsa" NO funciona, y solo "rsa" Las teclas de teclado funcionan.

-

Genere una clave SSH.

El tipo de clave recomendado es"rsa"y es el único que funciona con DDOS 6.0 y versiones posteriores:# ssh-keygen -t rsa Generating public/private rsa key pair. Enter file in which to save the key (/root/.ssh/id_rsa): Enter passphrase (empty for no passphrase): Enter same passphrase again: Your identification has been saved in /root/.ssh/id_rsa. Your public key has been saved in /root/.ssh/id_rsa.pub.

"dsa"Las teclas de tipo también funcionan en DDOS 5.7 o versiones anteriores. Sin embargo, este tipo de clave ya no se recomienda:# ssh-keygen -t dsa

Generating public/private dsa key pair. Enter file in which to save the key (/root/.ssh/id_dsa): Enter passphrase (empty for no passphrase): Enter same passphrase again: Your identification has been saved in /root/.ssh/id_dsa.

La referencia de comandos de DDOS dice que se debe usar la opción “

d” en lugar de “-t dsa”. Cualquiera de los dos funciona en DDOS, pero "d” no funciona en muchas distribuciones de Linux.Utilice la opción de frase de contraseña en blanco para omitir el requisito de contraseña de Data Domain cuando ejecute scripts.

Anote la ubicación de la nueva clave SSH en el resultado del comando “

ssh-keygen”. Se almacena en las instalaciones del usuario$HOMEDirectorio a continuación.ssh/como un archivo llamadoid_rsa.pub. -

Agregue la clave generada a la lista de acceso de los sistemas Data Domain:

# ssh -l sysadmin 168.192.2.3 "adminaccess add ssh-keys" < ~/.ssh/id_rsa.pub

The authenticity of host '168.192.2.3(168.291.2.3)' can't be established. RSA key fingerprint is f6:36:6e:32:e1:2d:d9:77:40:7e:0e:f8:5f:32:8d:0a. Are you sure you want to continue connecting (yes/no)? yes Warning: Permanently added '168.192.2.3' (RSA) to the list of known hosts. Data Domain OS 0.31.0.0-152384 Password: sysadmin_password

-

Funcionalidad de prueba:

# ssh sysadmin@168.192.2.3 "df -h" Data Domain OS Resource Size GiB Used GiB Avail GiB Use% Cleanable GiB* ------------------ -------- -------- --------- ---- -------------- /backup: pre-comp - 50.0 - - - /backup: post-comp 4922.3 2.7 4919.7 0% 0.0 /ddvar 78.7 0.5 74.2 1% - ------------------ -------- -------- --------- ---- -------------- * Estimated based on last cleaning of 2010/02/02 06:00:59.

También puede pasar un script completo de comandos del sistema en un archivo al dispositivo. Esto se realiza mediante la ejecución de un comando para apuntar al archivo específico que contiene la lista de comandos:

# ssh sysadmin@DDR < FULL_LOCAL_PATH_TO_SCRIPT_TO_RUN_ON_REMOTE_DD

Esto permite que un operador cree una lista de comandos en un host remoto y, a continuación, los ejecute todos a la vez a través de SSH.

Configuración del sistema para iniciar sesión sin usar una contraseña: Sistemas Windows (PuTTY)

-

Instale las herramientas PuTTY de SSH (PuTTY,PuTTYgen y Pageant) en el sistema Windows.

-

Cree una sesión de PuTTY.

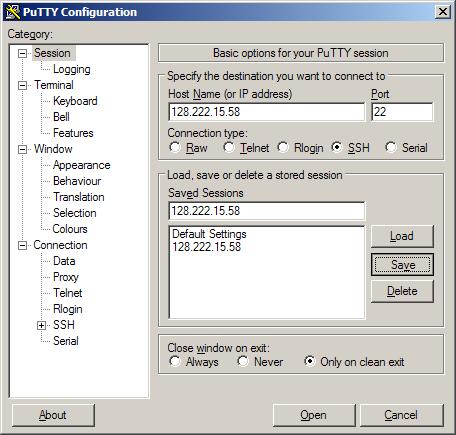

- Inicie PuTTY con la herramienta de configuración de PuTTY.

- Guarde una sesión con la dirección IP del sistema Data Domain.

- En el cuadro de diálogo PuTTY Configuration, seleccione Category > Session.

- Seleccione el botón SSH.

- Ingrese la dirección IP del sistema Data Domain en el campo Host Name y en el campo Saved Sessions . Por ejemplo: 168.192.2.3

- Haga clic en Guardar.

-

Ingrese el nombre de usuario de inicio de sesión automático .

- En el cuadro de diálogo Configuración de PuTTY, seleccione la categoría>Datos de conexión>.

- Ingrese el nombre de usuario del administrador en el campo Auto-Login username. Por ejemplo:

sysadmin - Haga clic en Guardar.

-

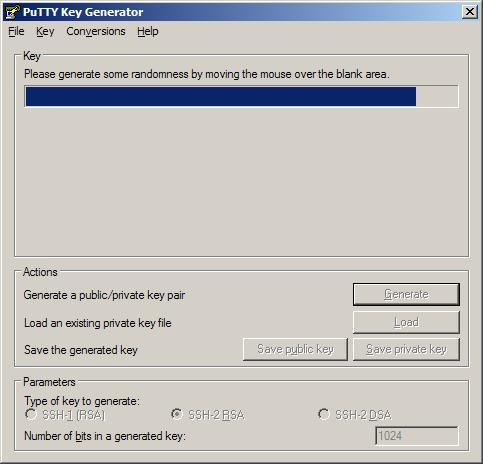

Cree una clave PuTTY.

- Inicie PuTTYgen, la herramienta generadora de claves de PuTTY :

- Genere claves públicas y privadas con la herramienta generadora de claves PuTTY .

- Genere algo de aleatoriedad moviendo el cursor sobre el área en blanco en el campo Clave .

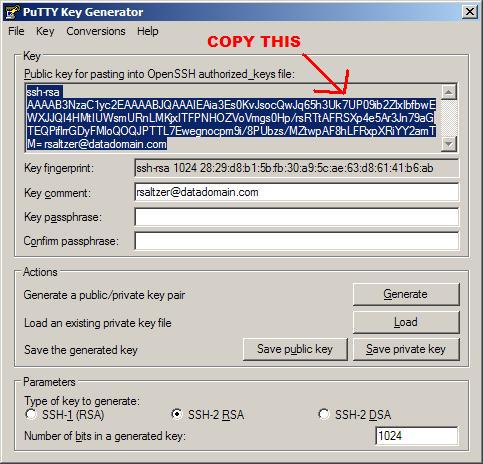

La clave pública para pegar en OpenSSHauthorized_keysEl archivo se rellena con caracteres aleatorios.

El campo Huella digital clave se completa con valores de referencia. - Cree un identificador de clave en el campo de comentario de clave y escriba un nombre de clave de identificación, por ejemplo:

admin_name@company.com - Deje en blanco los campos Key passphrase y Confirm passphrase .

Utilice la opción de frase de contraseña en blanco para omitir el requisito de contraseña del sistema Data Domain cuando ejecute scripts. - Haga clic en Save public key.

- Haga clic en Save private key.

Anote la ruta al archivo de claves guardado.

Ejemplo de nombre de archivo de claves:DataDomain_private_key.ppk

- Genere algo de aleatoriedad moviendo el cursor sobre el área en blanco en el campo Clave .

- Copie la clave PuTTY generada aleatoriamente.

Seleccione todo el texto en el campo Clave pública para pegarlo en OpenSSHauthorized_keys file.

- Inicie PuTTYgen, la herramienta generadora de claves de PuTTY :

-

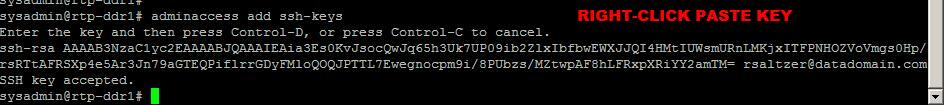

Agregue la clave en la línea de comandos del sistema Data Domain.

- Abra una línea de comandos del sistema Data Domain.

- Agregue la clave de acceso SSH administrativa.

En la línea de comandos, escriba:adminaccess add ssh-keys

- Pegue la clave generada aleatoriamente en el campo PuTTYgen .

Haga clic con el botón secundario en > la opción Pegar. - Complete el comando; Prensa

CTRL+D.

-

Adjunte la llave a PuTTY.

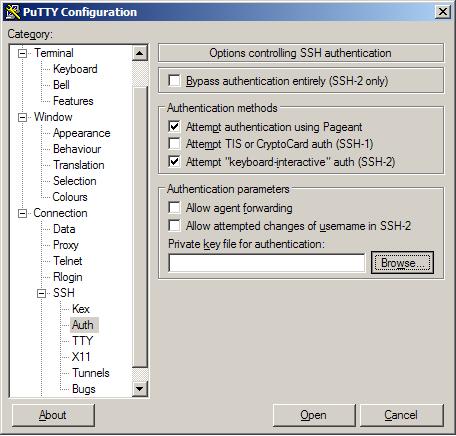

- En la herramienta PuTTY Configuration, seleccione Connection>SSH>Auth.

- Marque la casilla Attempt authentication using Pageant.

- Marque la casilla Attempt keyboard-interactive auth (SSH-2)

- En el archivo de clave privada para el campo de autenticación, haga clic en Browse.

- Navegue hasta la clave PuTTY generada y guardada en el paso 3. Por ejemplo:

DataDomain_private_key.ppk - Haga clic en Save para guardar los ajustes.

-

Abra la sesión.

- En el cuadro de diálogo PuTTY Configuration , seleccione Category>Session.

- Haga clic en Open (Abrir).

Se abre una línea de comandos de Windows . Se abre la sesión de PuTTY .

Uso del nombre de usuariosysadmin Data Domain OS AuthenticatingCon clave pública:admin_name@company.com Last login: Thu Feb 4 10:51:10 EST 2010 from 168.192.2.3 on pts/2 Last login: Thu Feb 4 18:56:14 2010 from 168.192.2.3 Welcome to Data Domain OS 0.31.0.0-152384 ----------------------------------------- #