Erstellen von Ausschlüssen oder Einschlüssen für VMware Carbon Black Cloud

Summary: Ausschlüsse und Einschlüsse von VMware Carbon Black können gemäß den folgenden Anweisungen konfiguriert werden.

Instructions

VMware Carbon Black verwendet Reputations- und Berechtigungsregeln, um Ausschlüsse (genehmigte Listen) und Einschlüsse (Verbotslisten) von Virenschutz-Software der nächsten Generation (NGAV) zu verwalten. VMware Carbon Black Standard, VMware Carbon Black Cloud Advanced und VMware Carbon Black Cloud Enterprise nutzen EDR (Endpoint Detection and Response). EDR ist auch von Reputations- und Berechtigungsregeln betroffen. Dieser Artikel führt Administratoren durch die Einstellung dieser Werte und gibt Hinweise zu allen relevanten Aspekten.

Betroffene Produkte:

VMware Carbon Black Cloud Prevention

VMware Carbon Black Cloud Standard

VMware Carbon Black Cloud Advanced

VMware Carbon Black Cloud Enterprise

Betroffene Betriebssysteme:

Windows

Mac

Linux

VMware Carbon Black Onboarding Teil 3: Policies und Gruppen

Dauer: 03:37

Untertitel: In mehreren Sprachen verfügbar.

VMware Carbon Black Cloud verwendet eine Kombination aus Policys und Reputation, um festzustellen, welche Vorgänge ablaufen.

Klicken Sie auf das entsprechende Thema, um weitere Informationen zu erhalten.

VMware Carbon Black Cloud Prevention-Richtlinien unterscheiden sich von den Richtlinien von VMware Carbon Black Cloud Standard, Advanced und Enterprise. Klicken Sie auf das entsprechende Produkt, um weitere Informationen zu erhalten.

VMware Carbon Black Cloud Prevention bietet einen optimierten Ansatz für Berechtigungsregeln sowie Blockier- und Isolationsregeln, da es EDR nicht verwendet.

Klicken Sie auf das entsprechende Thema, um weitere Informationen zu erhalten.

Berechtigungsregeln legen fest, welche Operationen Anwendungen unter bestimmten Pfaden durchführen können.

Berechtigungsregeln sind pfadbasiert und haben Vorrang vor Blockier- und Isolationsregeln sowie vor Reputation.

Erstellen einer Berechtigungsregel:

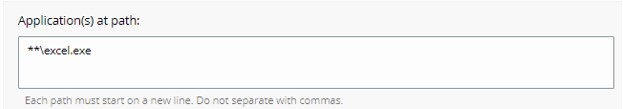

- Navigieren Sie in einem Webbrowser zu [REGION].conferdeploy.net.

- Nord- und Lateinamerika= https://defense-prod05.conferdeploy.net

- Europa = https://defense-eu.conferdeploy.net/

- Asien und Pazifik = https://defense-prodnrt.conferdeploy.net/

- Australien und Neuseeland: https://defense-prodsyd.conferdeploy.net

- Melden Sie sich bei der VMware Carbon Black Cloud an.

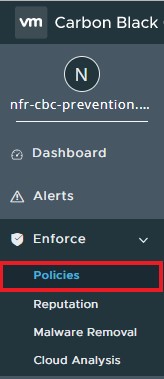

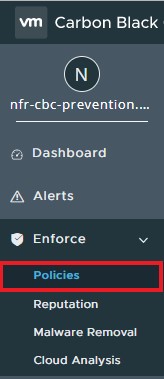

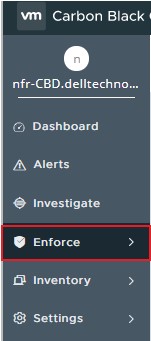

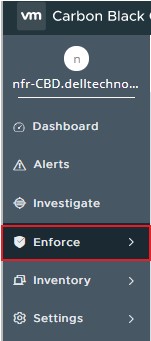

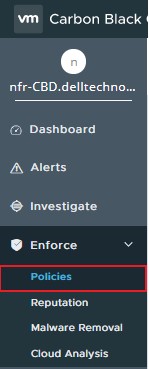

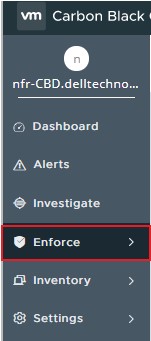

- Klicken Sie im linken Menübereich auf Erzwingen.

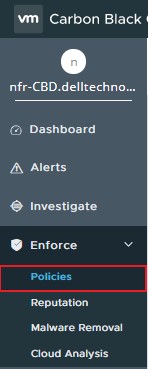

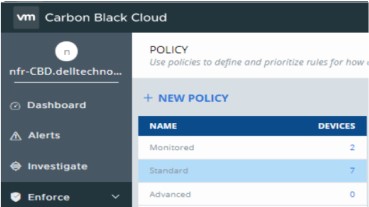

- Klicken Sie auf Policys.

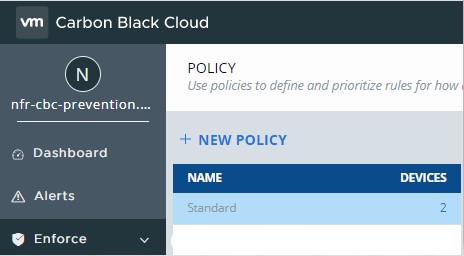

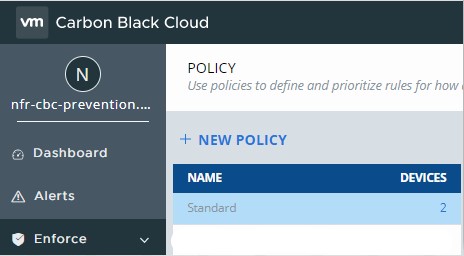

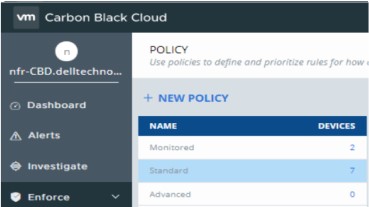

- Suchen Sie nach dem Policy-Satz, den Sie ändern möchten:

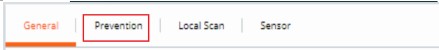

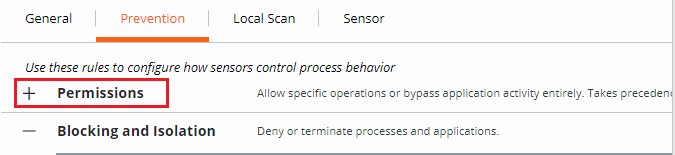

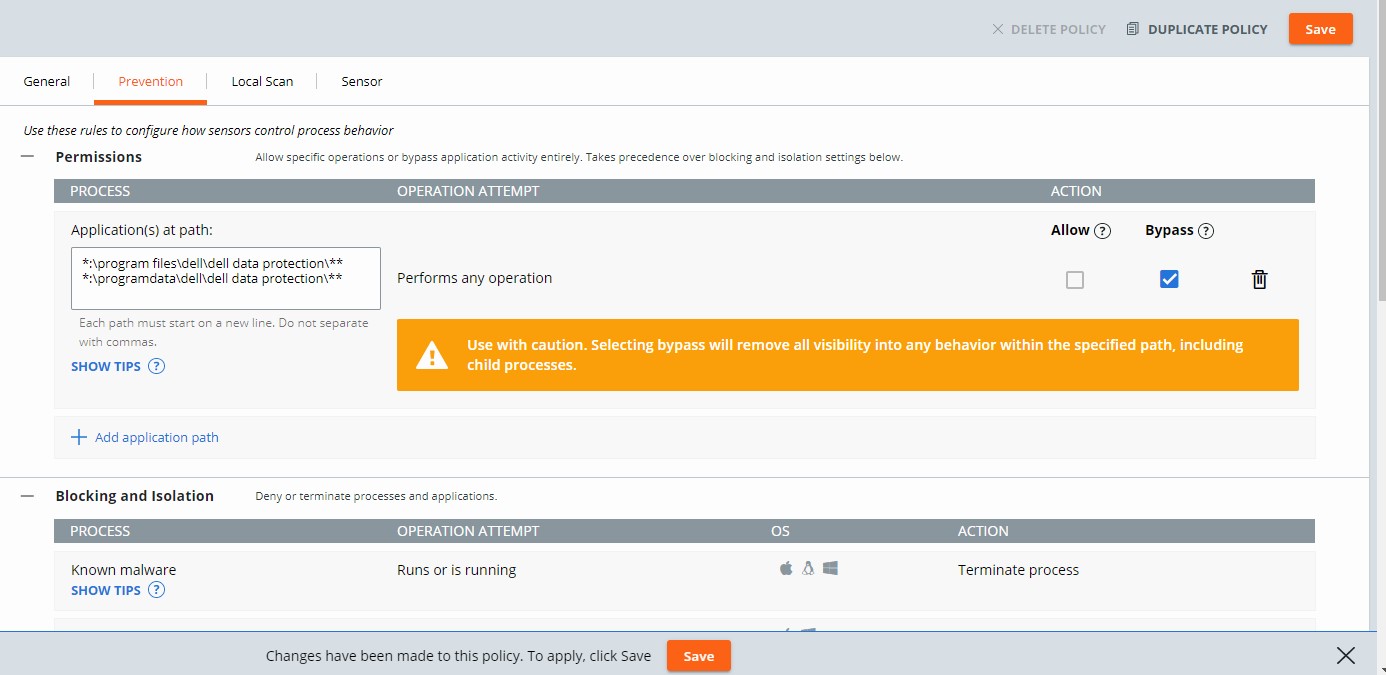

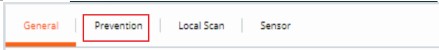

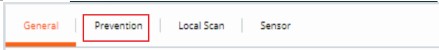

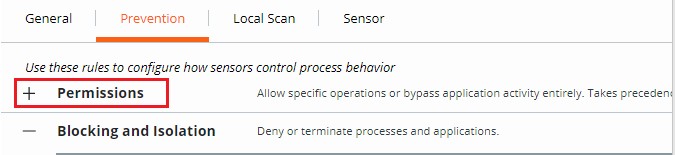

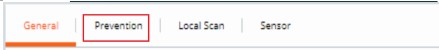

- Klicken Sie im rechten Menübereich auf Verhindern.

- Klicken Sie zum Erweitern auf Berechtigungen.

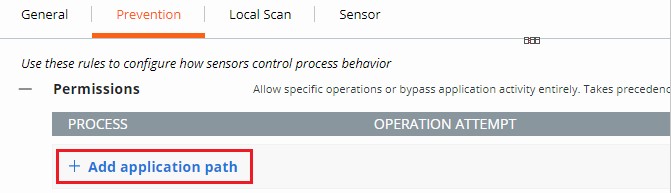

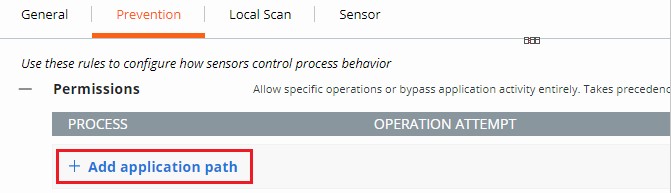

- Klicken Sie zum Erweitern auf Anwendungspfad hinzufügen.

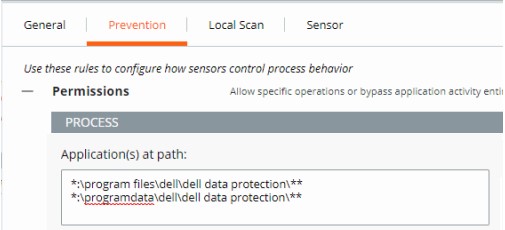

- Geben Sie den gewünschten Pfad ein, um einen Bypass festzulegen.

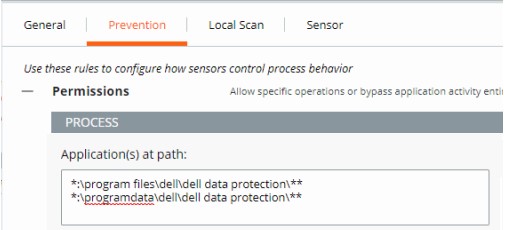

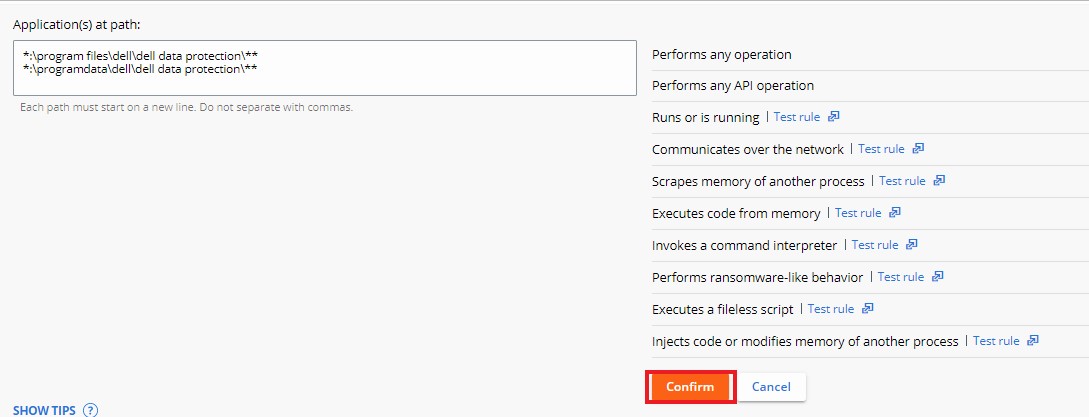

- Im Beispielbild werden die folgenden Pfade verwendet:

*:\program files\dell\dell data protection\***:\programdata\dell\dell data protection\**

- In diesem Beispiel wirken sich die angewendeten Aktionen auf alle Dateien auf allen Laufwerken aus, die die Pfade

\program files\dell\dell data protection\und\programdata\dell\dell data protection\enthalten. - Die Berechtigungsliste von VMware Carbon Black nutzt eine global basierte Formatierungsstruktur.

- Umgebungsvariablen wie

%WINDIR%werden unterstützt. - Ein Sternchen (*) entspricht allen Zeichen im gleichen Verzeichnis.

- Doppelte Sternchen (**) entsprechen allen Zeichen im selben Verzeichnis, mehreren Verzeichnissen und allen Verzeichnissen über oder unter dem angegebenen Speicherort oder der angegebenen Datei.

- Beispiele:

- Windows:

**\powershell.exe - Mac:

/Users/*/Downloads/**

- Windows:

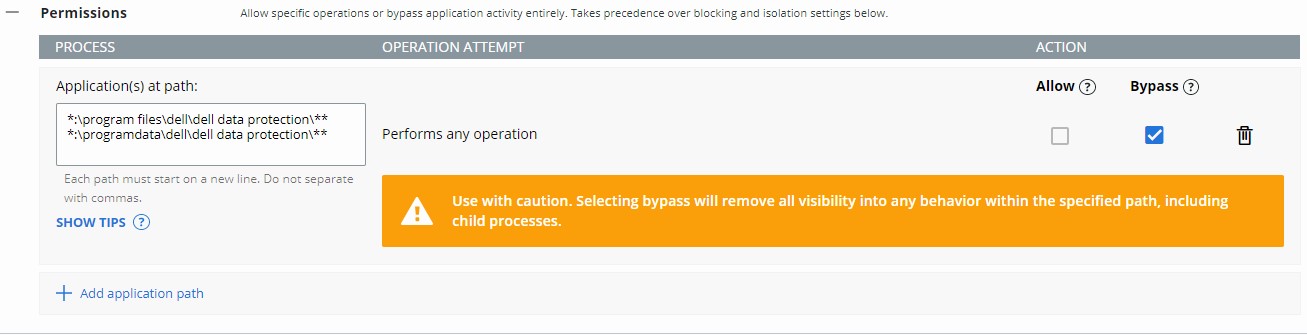

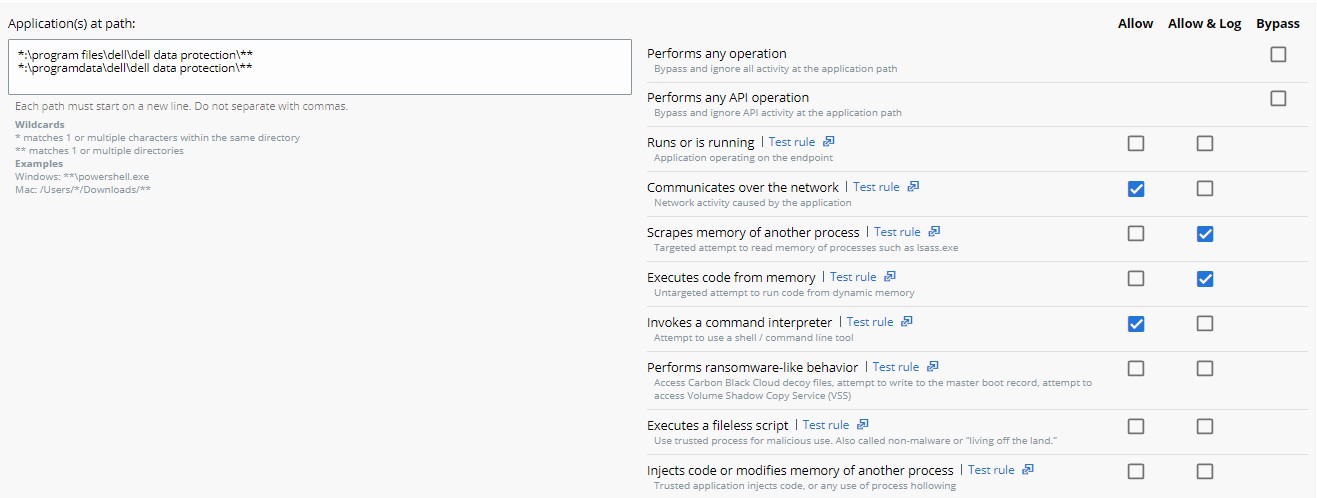

- Wählen Sie die Aktion aus, die durchgesetzt werden soll.

- Im Beispielbild werden Versuche zur Ausführung eines Vorgangs mit unterschiedlichen Aktionen versehen, indem entweder Zulassen oder Umgehen ausgewählt wird.

- Wenn der Vorgangs Jede Vorgang ausführen ausgewählt wird, hat dies Vorrang vor allen anderen Vorgängen und macht die Auswahl aller anderen Optionen unmöglich.

- Aktionsdefinitionen:

- Zulassen: Erlaubt das Verhalten im angegebenen Pfad, wobei Informationen zu der Aktion von VMware Carbon Black Cloud protokolliert werden.

- Umgehen: Alle Verhaltensweisen im angegebenen Pfad werden erlaubt. Es werden keine Informationen erfasst.

- Klicken Sie oben rechts oder unten auf der Seite auf Speichern.

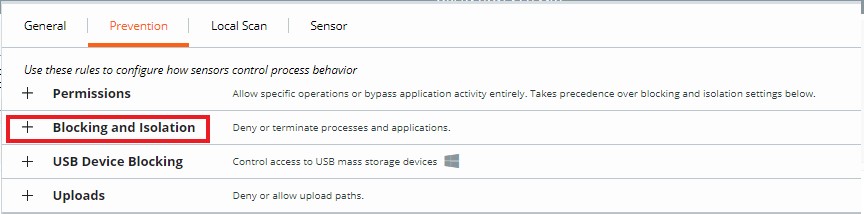

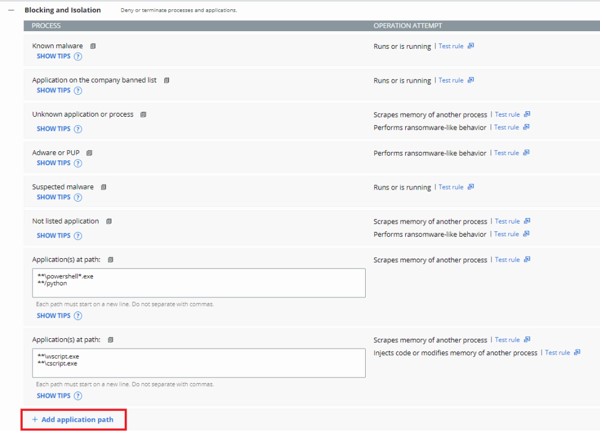

Blockier- und Isolationsregeln sind pfadbasiert und haben Vorrang vor Reputation. Mit Hilfe von Blockier- und Isolationsregeln können Sie die Aktion „Vorgang verweigern“ oder „Prozess beenden“ festlegen, wenn die Ausführung eines bestimmten Vorgangs versucht wird.

Erstellen eine Blockier- und Isolationsregel:

- Navigieren Sie in einem Webbrowser zu [REGION].conferdeploy.net.

- Nord- und Lateinamerika= https://defense-prod05.conferdeploy.net

- Europa = https://defense-eu.conferdeploy.net/

- Asien und Pazifik = https://defense-prodnrt.conferdeploy.net/

- Australien und Neuseeland: https://defense-prodsyd.conferdeploy.net

- Melden Sie sich bei der VMware Carbon Black Cloud an.

- Klicken Sie im linken Menübereich auf Erzwingen.

- Klicken Sie auf Policys.

- Suchen Sie nach dem Policy-Satz, den Sie ändern möchten:

- Klicken Sie im rechten Menübereich auf Verhindern.

- Klicken zum Erweitern auf Blockieren und Isolation.

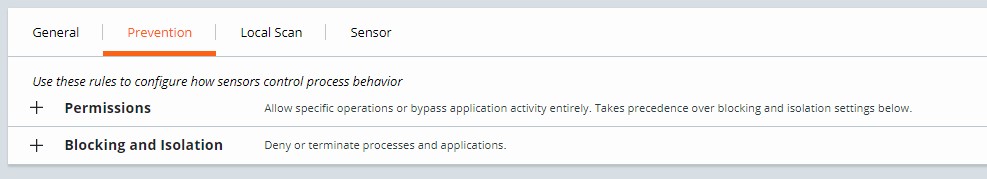

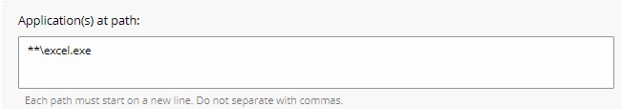

- Geben Sie den Anwendungspfad ein, um eine Blockier- und Isolationsregel festzulegen.

- Im Beispielbild wird excel.exe verwendet.

- Das Aktionenset gilt für die Anwendung mit dem Namen „excel.exe“, die in einem beliebigen Verzeichnis ausgeführt wird.

- Die Berechtigungsliste von VMware Carbon Black nutzt eine global basierte Formatierungsstruktur.

- Umgebungsvariablen wie

%WINDIR%werden unterstützt. - Ein Sternchen (*) entspricht allen Zeichen im gleichen Verzeichnis.

- Doppelte Sternchen (**) entsprechen allen Zeichen im selben Verzeichnis, mehreren Verzeichnissen und allen Verzeichnissen über oder unter dem angegebenen Speicherort oder der angegebenen Datei.

- Beispiele:

- Windows:

**\powershell.exe - Mac:

/Users/*/Downloads/**

- Windows:

- Klicken Sie oben rechts auf Speichern.

VMware Carbon Black Cloud Standard, VMware Carbon Black Cloud Advanced und VMware Carbon Black Cloud Enterprise bieten Optionen mit Berechtigungsregeln sowie Blockierungs- und Isolierungsregeln, die auf die Einbeziehung von EDR zurückzuführen sind.

Klicken Sie auf das entsprechende Thema, um weitere Informationen zu erhalten.

Berechtigungsregeln legen fest, welche Operationen Anwendungen unter bestimmten Pfaden durchführen können.

Berechtigungsregeln sind pfadbasiert und haben Vorrang vor Blockier- und Isolationsregeln sowie vor Reputation.

Erstellen einer Berechtigungsregel:

- Navigieren Sie in einem Webbrowser zu [REGION].conferdeploy.net.

- Nord- und Lateinamerika= https://defense-prod05.conferdeploy.net

- Europa = https://defense-eu.conferdeploy.net/

- Asien und Pazifik = https://defense-prodnrt.conferdeploy.net/

- Australien und Neuseeland: https://defense-prodsyd.conferdeploy.net

- Melden Sie sich bei der VMware Carbon Black Cloud an.

- Klicken Sie im linken Menübereich auf Erzwingen.

- Klicken Sie auf Policys.

- Suchen Sie nach dem Policy-Satz, den Sie ändern möchten:

- Klicken Sie im rechten Menübereich auf Verhindern.

- Klicken Sie zum Erweitern auf Berechtigungen.

- Klicken Sie zum Erweitern auf Anwendungspfad hinzufügen.

- Geben Sie den gewünschten Pfad ein, um einen Bypass festzulegen.

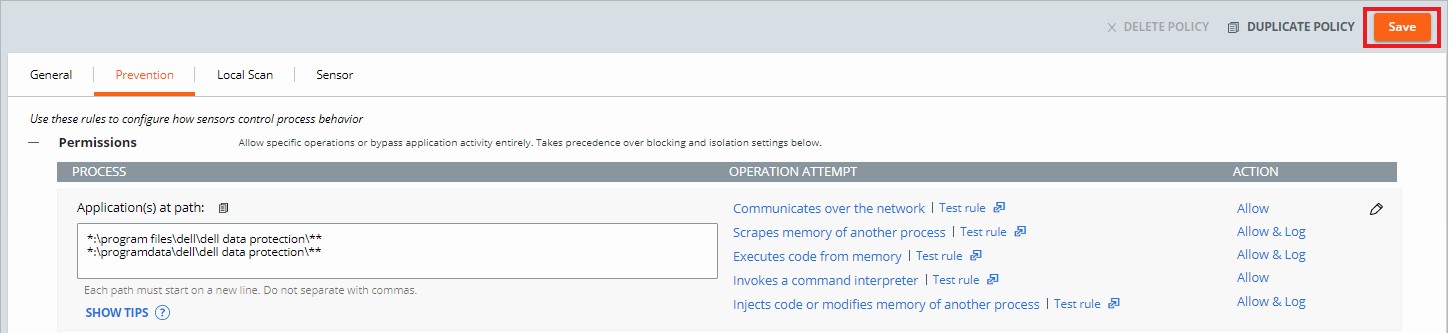

- Im Beispielbild werden die folgenden Pfade verwendet:

*:\program files\dell\dell data protection\***:\programdata\dell\dell data protection\**

- In diesem Beispiel wirken sich die angewendeten Aktionen auf alle Dateien auf allen Laufwerken mit den Pfaden \program files\dell\dell data protection\ und \programdata\dell\dell data protection\ aus.

- Die Berechtigungsliste von VMware Carbon Black nutzt eine global basierte Formatierungsstruktur.

- Umgebungsvariablen wie %WINDIR% werden unterstützt.

- Ein Sternchen (*) entspricht allen Zeichen im gleichen Verzeichnis.

- Doppelte Sternchen (**) entsprechen allen Zeichen im selben Verzeichnis, mehreren Verzeichnissen und allen Verzeichnissen über oder unter dem angegebenen Speicherort oder der angegebenen Datei.

- Beispiele:

- Windows:

**\powershell.exe - Mac:

/Users/*/Downloads/**

- Windows:

- Wählen Sie die Aktion aus, die durchgesetzt werden soll.

- Im Beispielbild werden Versuche zur Ausführung eines Vorgangs mit unterschiedlichen Aktionen versehen, indem entweder Zulassen, Zulassen und protokollieren oder Umgehen ausgewählt wird.

- Wenn der Versuch eines Vorgangs Ausführung jedes Vorgangs ausgewählt wird, hat dies Vorrang vor allen anderen Versuchen von Vorgängen und macht die Auswahl aller anderen Optionen unmöglich.

- Jede Aktion, außer wenn Ausführung jedes Vorgangs auf mehrere Ausführungsversuche eines Vorgangs angewendet werden kann.

- Aktionsdefinitionen:

- Zulassen: Erlaubt das Verhalten im angegebenen Pfad. keine der festgelegten Verhaltensweisen im Pfad wird protokolliert. Es werden keine Daten an die VMware Carbon Black Cloud gesendet.

- Zulassen und protokollieren: Erlaubt das Verhalten im angegebenen Pfad. Alle Aktivitäten werden protokolliert. Alle Daten werden an die VMware Carbon Black Cloud gemeldet.

- Umgehen: Alle Verhaltensweisen im angegebenen Pfad werden erlaubt; nichts wird protokolliert. Es werden keine Daten an die VMware Carbon Black Cloud gesendet.

- Klicken Sie in den Berechtigungen unten auf Bestätigen, um die Policy-Änderung festzulegen.

- Klicken Sie oben rechts auf Speichern.

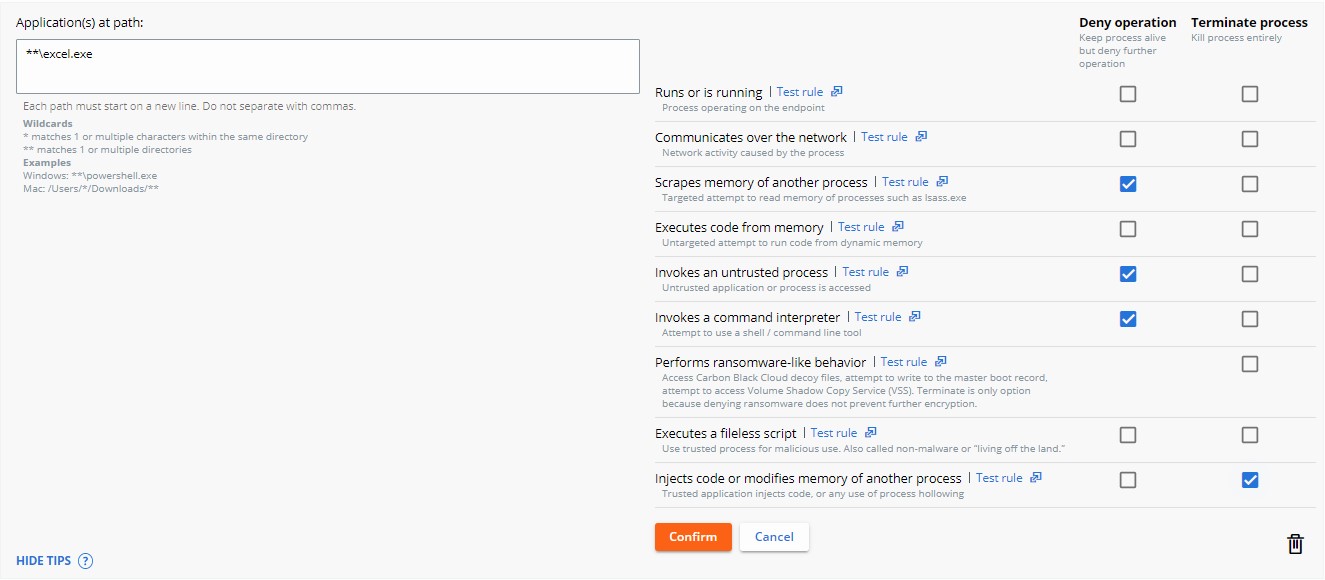

Blockier- und Isolationsregeln sind pfadbasiert und haben Vorrang vor Reputation. Mit Hilfe von Blockier- und Isolationsregeln können Sie die Aktion „Vorgang verweigern“ oder „Prozess beenden“ festlegen, wenn die Ausführung eines bestimmten Vorgangs versucht wird.

Erstellen eine Blockier- und Isolationsregel:

- Navigieren Sie in einem Webbrowser zu [REGION].conferdeploy.net.

- Nord- und Lateinamerika= https://defense-prod05.conferdeploy.net

- Europa = https://defense-eu.conferdeploy.net/

- Asien und Pazifik = https://defense-prodnrt.conferdeploy.net/

- Australien und Neuseeland: https://defense-prodsyd.conferdeploy.net

- Melden Sie sich bei der VMware Carbon Black Cloud an.

- Klicken Sie im linken Menübereich auf Erzwingen.

- Klicken Sie auf Policys.

- Suchen Sie nach dem Policy-Satz, den Sie ändern möchten:

- Klicken Sie im rechten Menübereich auf Verhindern.

- Klicken zum Erweitern auf Blockieren und Isolation.

- Klicken Sie zum Erweitern auf Anwendungspfad hinzufügen.

- Geben Sie den Anwendungspfad ein, um eine Blockier- und Isolationsregel festzulegen.

- Im Beispielbild wird excel.exe verwendet.

- Das Aktionenset gilt für die Anwendung mit dem Namen „excel.exe“, die in einem beliebigen Verzeichnis ausgeführt wird.

- Die Berechtigungsliste von VMware Carbon Black nutzt eine global basierte Formatierungsstruktur.

- Umgebungsvariablen wie

%WINDIR%werden unterstützt. - Ein Sternchen (*) entspricht allen Zeichen im gleichen Verzeichnis.

- Doppelte Sternchen (**) entsprechen allen Zeichen im selben Verzeichnis, mehreren Verzeichnissen und allen Verzeichnissen über oder unter dem angegebenen Speicherort oder der angegebenen Datei.

- Beispiele:

- Windows:

**\powershell.exe - Mac:

/Users/*/Downloads/**

- Windows:

- Wählen Sie die Aktion aus, die durchgeführt werden soll, wenn der Vorgang versucht wird, und klicken Sie dann auf Bestätigen.

- Klicken Sie oben rechts auf Speichern.

- Vorgang verweigern verhindert, dass die aufgeführte Anwendung den angegebenen Vorgang ausführt, den sie versuchte durchzuführen.

- Prozess beenden beendet den Prozess, sobald der angegebene Vorgang die Ausführung versucht.

VMware Carbon Black weist jeder Datei, die auf einem Gerät mit installiertem Sensor ausgeführt wird, einen Ruf zu. Bereits vorhandene Dateien beginnen mit einem effektiven Ruf von LOCAL_WHITE, bis sie ausgeführt werden oder bis der Hintergrundscan sie verarbeitet hat und ihnen einen fundierteren Ruf zuweist.

Fügen Sie entweder eine Anwendung zur Reputationsliste hinzu oder lesen Sie die Reputationsbeschreibungen. Klicken Sie auf das entsprechende Thema, um weitere Informationen zu erhalten.

Eine Anwendung kann entweder über die Seite „Reputationen“ oder der Seite „Warnmeldungen“ zur Reputationsliste hinzugefügt werden. Klicken Sie auf die entsprechende Option, um weitere Informationen zu erhalten.

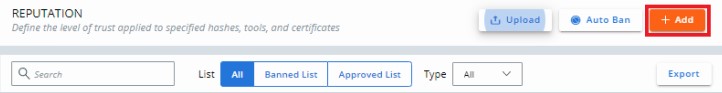

So fügen Sie eine Anwendung über die Seite „Reputationen“ zur Reputationsliste hinzu:

- Navigieren Sie in einem Webbrowser zu [REGION].conferdeploy.net.

- Nord- und Lateinamerika= https://defense-prod05.conferdeploy.net

- Europa = https://defense-eu.conferdeploy.net/

- Asien und Pazifik = https://defense-prodnrt.conferdeploy.net/

- Australien und Neuseeland: https://defense-prodsyd.conferdeploy.net

- Melden Sie sich bei der VMware Carbon Black Cloud an.

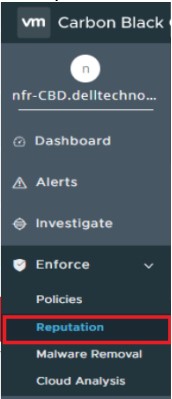

- Klicken Sie im linken Menübereich auf Erzwingen.

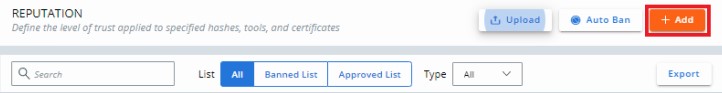

- Klicken Sie auf Reputation.

Ein Administrator kann eine Anwendung mithilfe eines SHA256-Hashs, eines IT-Tools oder eines Signaturzertifikats zur Reputationsliste hinzufügen. Klicken Sie auf die entsprechende Option, um weitere Informationen zu erhalten.

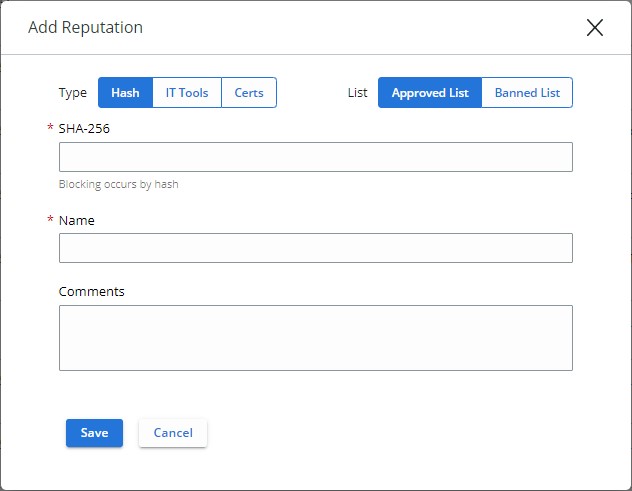

So fügen Sie einen SHA256-Hash manuell hinzu:

- Klicken Sie auf Hinzufügen.

- Von „Reputation hinzufügen“:

- Wählen Sie Hash für den Typ aus.

- Wählen Sie entweder die Genehmigungsliste oder die Verbotsliste für die Liste aus.

- Füllen Sie den SHA-256-Hash aus.

- Geben Sie einen Namen für den Eintrag ein.

- Optional können Sie Kommentare hinzufügen.

- Klicken Sie auf Save.

- Mit der Genehmigungsliste wird jede betroffene und bekannte Datei automatisch mit der Reputation „Unternehmen genehmigt“ versehen.

- Mit der Verbotsliste wird jede betroffene und bekannte Datei automatisch mit der Reputation „Unternehmen verboten“ versehen.

Manuelles Hinzufügen eines IT-Tools:

- Klicken Sie auf Hinzufügen.

- Von „Reputation hinzufügen“:

- Wählen Sie IT-Tools für den Typ aus.

- Geben Sie den relativen Pfad des vertrauenswürdigen IT-Tools ein.

- Wählen Sie optional Alle untergeordneten Prozesse einschließen aus.

- Optional können Sie Kommentare hinzufügen.

- Klicken Sie auf Save.

- IT-Tools können nur zur Genehmigungsliste hinzugefügt werden. Mit der Genehmigungsliste wird jede betroffene und bekannte Datei automatisch mit der Reputation „Lokal weiß" versehen.

- Wird die Option Alle untergeordneten Prozesse einschließen ausgewählt, gibt dies an, dass alle Dateien, die von untergeordneten Prozessen des neu definierten vertrauenswürdigen IT-Tools abgelegt werden, ebenfalls die anfängliche Vertrauenswürdigkeit erhalten.

- Relative Pfade für IT-Tools zeigen an, dass der definierte Pfad von der Pfad-Definition ausgefüllt werden kann.

Beispiel:

In den folgenden Beispielen ist der Pfad des vertrauenswürdigen IT-Tools wie folgt festgelegt:

\sharefolder\folder2\application.exe

Wenn ein Administrator versucht, die Datei an diesen Speicherorten auszuführen, ist der Ausschluss erfolgreich:

\\server\tools\sharefolder\folder2\application.exeD:\ITTools\sharefolder\folder2\application.exe

Wenn ein Administrator versucht, die Datei an diesen Speicherorten auszuführen, schlägt der Ausschluss fehl:

E:\folder2\application.exeH:\sharefolder\application.exe

In den fehlgeschlagenen Beispielen kann der Pfad nicht vollständig ausgefüllt werden.

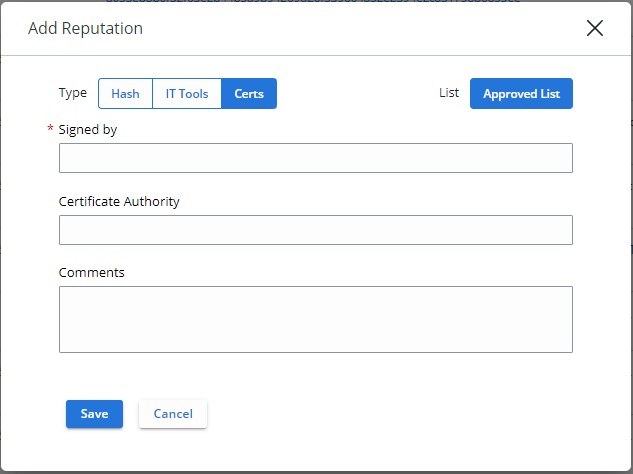

So fügen Sie ein Signaturzertifikat manuell hinzu:

- Klicken Sie auf Hinzufügen.

- Von „Reputation hinzufügen“:

- Wählen Sie Zertifikate für den Typ aus.

- Füllen Sie das Feld Signiert von aus.

- Füllen Sie optional die Zertifizierungsstelle aus.

- Fügen Sie optional Kommentare hinzu.

- Klicken Sie auf Save.

- Ein Signaturzertifikat darf nur zur Genehmigungsliste hinzugefügt werden. Mit der Genehmigungsliste wird jede betroffene und bekannte Datei automatisch mit der Reputation „Lokal weiß" versehen.

- Weitere Informationen zum Hinzufügen von Signaturzertifikaten für die Reputation finden Sie unter So fügen Sie ein Signierungszertifikat in die VMware Carbon Black Cloud-Reputationsliste ein.

So fügen Sie eine Anwendung über die Seite „Warnmeldungen“ zur Reputationsliste hinzu:

- Navigieren Sie in einem Webbrowser zu [REGION].conferdeploy.net.

- Nord- und Lateinamerika= https://defense-prod05.conferdeploy.net

- Europa = https://defense-eu.conferdeploy.net/

- Asien und Pazifik = https://defense-prodnrt.conferdeploy.net/

- Australien und Neuseeland: https://defense-prodsyd.conferdeploy.net

- Melden Sie sich bei der VMware Carbon Black Cloud an.

- Klicken Sie auf Warnmeldungen.

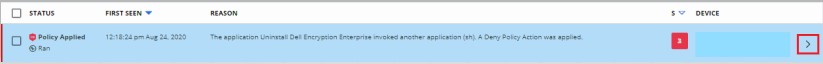

- Markieren Sie das Häkchen neben der Warnmeldung, für die Sie die Anwendung genehmigen möchten.

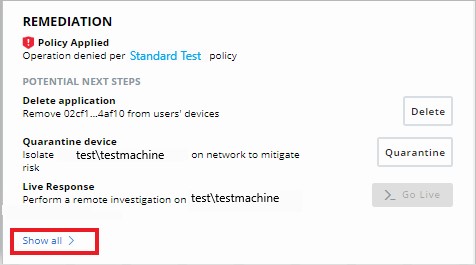

- Klicken Sie im unter Abschnitt „Korrektur“ auf Alle anzeigen .

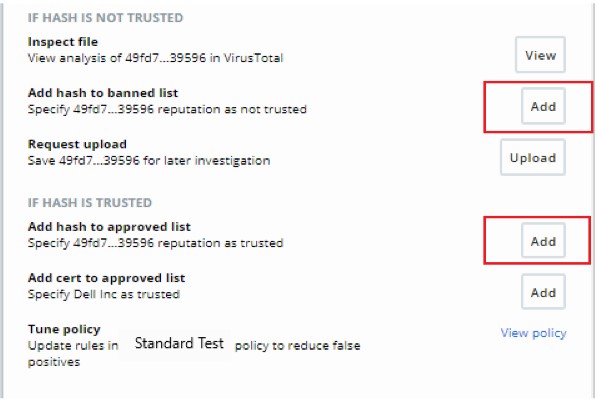

- Klicken Sie entsprechend, um die Datei entweder zur Verbotsliste oder zur Genehmigungsliste hinzuzufügen, je nachdem, ob der Hash nicht vertrauenswürdig oder vertrauenswürdig ist.

| Priorität | Reputation | Wert der Reputationssuche | Beschreibung |

|---|---|---|---|

| 1 | Ignorieren | IGNORIEREN | Selbsttest für die Reputation durchführen, die Carbon Black Cloud Produktdateien zuweist und ihnen vollständige Ausführungsberechtigungen gewährt.

|

| 2 | Liste der genehmigten Unternehmen | COMPANY_WHITE_LIST | Hashes, die manuell unter Durchsetzen > Reputationen zur Genehmigungsliste des Unternehmens hinzugefügt wurden |

| 3 | Liste der verbotenen Unternehmen | COMPANY_BLACK_LIST | Hashes, die manuell unter Durchsetzen > Reputationen zur Verbotsliste des Unternehmens hinzugefügt wurden |

| 4 | Liste der Genehmigten | TRUSTED_WHITE_LIST | Von Carbon Black als gut erkannt, entweder von der Cloud, vom lokalen Scanner oder von beiden |

| 5 | Bekannte Malware | KNOWN_MALWARE | Von Carbon Black als schlecht erkannt, entweder von der Cloud, vom lokalen Scanner oder von beiden |

| 6 | Verdächtige/heuristische Malware | SUSPECT_MALWARE HEURISTIC | Verdächtige Schadsoftware, die von Carbon Black erkannt wird, aber nicht unbedingt schädlich ist |

| 7 | Adware/PUP-Malware | ADWARE PUP | Adware und potenziell unerwünschte Programme, die von Carbon Black erkannt werden |

| 8 | Lokal weiß | LOCAL_WHITE | Die Datei erfüllt eine der folgenden Bedingungen:

|

| 9 | Allgemeine Liste der Genehmigungen | COMMON_WHITE_LIST | Die Datei erfüllt eine der folgenden Bedingungen:

|

| 10 | Liste der nicht aufgeführten/adaptiven Unternehmen | NOT_LISTEDADAPTIVE_WHITE_LIST | Die Reputation „Nicht aufgeführt“ weist darauf hin, dass nach der Überprüfung des Anwendungs-Hashs mit Local Scanner oder Cloud kein Datensatz gefunden werden kann – er wird nicht in der Reputationsdatenbank aufgeführt.

|

| 11 | unbekannt | LÖSUNG | Die Reputation „Unbekannt“ weist darauf hin, dass keine Antwort von einer der Reputationsquellen erfolgt, die der Sensor verwendet.

|

Nutzen Sie zur Kontaktaufnahme mit dem Support die internationalen Support-Telefonnummern von Dell Data Security.

Gehen Sie zu TechDirect, um online eine Anfrage an den technischen Support zu erstellen.

Zusätzliche Einblicke und Ressourcen erhalten Sie im Dell Security Community Forum.