macOS'te Dell Data Security Kernel Uzantılarına İzin Verme

Zusammenfassung: Mac için Dell Endpoint Security Suite Enterprise, Dell Threat Defense, Mac için Dell Encryption Enterprise, CrowdStrike Falcon Sensor veya VMware Carbon Black Cloud Endpoint için çekirdek uzantılarına nasıl izin vereceğinizi öğrenin. ...

Weisungen

- Dell Encryption Enterprise for Mac için Şubat 2021 itibarıyla Bakım sonuna ulaşılmıştır. Bu ürün ve ilgili makaleleri artık Dell tarafından güncelleştirilmeyecektir.

- Mayıs 2022 itibarıyla Dell Endpoint Security Suite Enterprise'ın Bakım Sonuna ulaşılmıştır. Bu ürün ve ilgili makaleleri artık Dell tarafından güncelleştirilmeyecektir.

- Mayıs 2022 itibarıyla Dell Threat Defense'in Bakım Sonuna ulaşılmıştır. Bu ürün ve ilgili makaleleri artık Dell tarafından güncelleştirilmeyecektir.

- Daha fazla bilgi için Dell Data Security için Ürün Yaşam Döngüsü (Destek Sonu ve Kullanım Ömrü Sonu) Politikası (İngilizce) başlıklı makaleye başvurun. Alternatif makaleler hakkında sorularınız varsa satış ekibinizle ya da endpointsecurity@dell.com adresiyle iletişime geçin.

- Mevcut ürünler hakkında daha fazla bilgi için bkz. Endpoint Security.

Sistem Bütünlüğü Koruması (SIP), kullanıcıların yeni üçüncü taraf kernel uzantılarını (KEXT'ler) onaylamasını gerektirecek şekilde macOS High Sierra (10.13) sürümünde güçlendirilmiştir. Bu makalede, macOS High Sierra ve üzeri sürümlerde Dell Data Security kernel uzantılarına nasıl izin verileceği açıklanmaktadır.

Etkilenen Ürünler:

- Mac için Dell Endpoint Security Suite Enterprise

- Dell Threat Defense

- Dell Encryption Enterprise for Mac

- CrowdStrike Falcon Sensor

- VMware Carbon Black Cloud Endpoint

Etkilenen İşletim Sistemleri:

- macOS High Sierra (10.13) ve Üzeri

Kullanıcılar aşağıdaki durumlarda bu güvenlik özelliğiyle karşılaşır:

- Aşağıdakilerden biri için yeni kurulum işlemi yapılıyorsa:

- Dell Threat Defense

- Dell Endpoint Security Suite Enterprise

- Dell Encryption Enterprise for Mac

- CrowdStrike Falcon Sensor

- VMware Carbon Black Cloud Endpoint

- SIP etkindir.

Aşağıdaki durumlarda kullanıcılar bu güvenlik özelliğiyle karşılaşmazlar:

- Aşağıdakilerden biri için yükseltme işlemi yapılıyorsa:

- Dell Threat Defense

- Dell Endpoint Security Suite Enterprise

- Dell Encryption Enterprise for Mac

- CrowdStrike Falcon Sensor

- VMware Carbon Black Cloud Endpoint

- SIP devre dışıdır.

Çekirdek uzantılarına izin verme, Kullanıcı Deneyimi ve Kurumsal Dağıtımlar arasında farklılık gösterir. Daha fazla bilgi için ilgili seçeneği belirleyin.

Kullanıcı Deneyimi

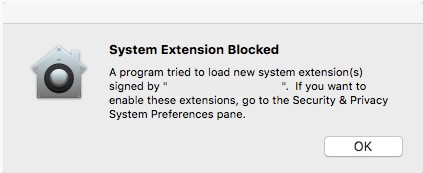

SIP, macOS High Sierra veya sonraki sürümlerde etkinleştirildiyse işletim sistemi Dell Endpoint Security Suite Enterprise, Dell Threat Defense, Dell Encryption Enterprise for Mac, CrowdStrike Falcon Sensor veya VMware Carbon Black Cloud Endpoint yüklemesinden sonra bir uzantı bloku uyarısı ile karşılaşır. Bu, "Sistem Uzantısı Engellendi - Bir program "[NAME]" tarafından imzalanmış yeni sistem uzantılarını yüklemeye çalıştı. Bu uzantıları etkinleştirmek istiyorsanız, Güvenlik ve Gizlilik Sistem Tercihleri bölmesine gidin.

- Dell Inc, eski adıyla Credant Technologies

- Credant Technologies

- Benjamin Fleischer (Encryption External Media politikası etkinse)

Uzantının onaylanması, yüklü macOS sürümüne bağlı olarak değişir. Daha fazla bilgi için v11'e tıklayın. X (Big Sur) veya v10.13.X - 10.15.X (High Sierra, Mojave ve Catalina).

v11.X (Big Sur)

macOS Big Sur'da sistem uzantılarının kullanıma sunulmasıyla birlikte, yeni uygulama kurulumlarında Kernel Uzantılarının düzgün şekilde yüklenmeyebileceği durumlar görülür. macOS Big Sur'a yükseltme yapılmadan önce yüklenen uygulamalarda, kernel uzantıları önceden içe aktarılmış olmalıdır.

Uygulamalar düzgün bir şekilde başlatılamıyorsa uygulamanın TeamID'si işletim sisteminin dışına manuel olarak girilebilir.

- Etkilenen Mac'i kurtarma modunda başlatın.

Not: Daha fazla bilgi için Intel tabanlı Mac Bilgisayarlarda macOS Kurtarma Hakkında: https://support.apple.com/102518

.

- İzlenceler menüsüne tıklayın ve ardından Terminal öğesini seçin.

- Terminal'e şunu yazın:

/usr/sbin/spctl kext-consent add [TEAMID]ve Enter tuşuna basın.Not:[TEAMID]= Yüklenmekte olan ürün için Apple TeamID- Apple TeamID'leri:

- Dell Endpoint Security Suite Enterprise:

6ENJ69K633 - Dell Threat Defense:

6ENJ69K633 - Dell Encryption Enterprise:

VR2659AZ37- Dell Encryption External Media:

3T5GSNBU6W(v10.1.0 ve öncesi) - Dell Encryption External Media:

VR2659AZ37(v10.5.0 ve sonrası)

- Dell Encryption External Media:

- CrowdStrike Falcon Sensor:

X9E956P446 - VMware Carbon Black Cloud Endpoint:

7AGZNQ2S2T

- Dell Endpoint Security Suite Enterprise:

- Örneğin, VMware Carbon Black Cloud Endpoint'in manuel olarak eklenmesi gerekiyorsa şunu yazın:

/usr/sbin/spctl kext-consent add 7AGZNQ2S2Tve Enter tuşuna basın.

- Terminal öğesini kapatın ve macOS'e yeniden başlatın.

v10.13.X - 10.15.X (High Sierra, Mojave ve Catalina)

- Etkilenen Mac'te oturum açın.

- Apple Dock'ta Sistem Tercihleri öğesine tıklayın.

- Güvenlik ve Gizlilik öğesine çift tıklayın.

- KEXT'yi yüklemek için Genel sekmesinde İzin Ver düğmesine tıklayın.

Not: İzin Ver düğmesi yalnızca yüklemeden 30 dakika sonra kullanılabilir. Kullanıcı KEXT'yi onaylayana kadar, gelecekteki yükleme girişimleri onay kullanıcı arayüzünün yeniden görünmesine neden olur ancak başka bir kullanıcı uyarısına neden olmaz.

Not: İzin Ver düğmesi yalnızca yüklemeden 30 dakika sonra kullanılabilir. Kullanıcı KEXT'yi onaylayana kadar, gelecekteki yükleme girişimleri onay kullanıcı arayüzünün yeniden görünmesine neden olur ancak başka bir kullanıcı uyarısına neden olmaz.

Kurumsal Dağıtımlar

Bir Apple yönetim çözümü (Workspace One, Jamf gibi), Apple TeamID'yi kullanarak KEXT'nin kullanıcı tarafından onaylanmasını engelleyebilir.

- Apple TeamID'leri:

- Dell Endpoint Security Suite Enterprise:

6ENJ69K633 - Dell Threat Defense:

6ENJ69K633 - Dell Encryption Enterprise:

VR2659AZ37- Dell Encryption External Media:

3T5GSNBU6W(v10.1.0 ve öncesi) - Dell Encryption External Media:

VR2659AZ37(v10.5.0 ve sonrası)

- Dell Encryption External Media:

- CrowdStrike Falcon Sensor:

X9E956P446 - VMware Carbon Black Cloud Endpoint:

7AGZNQ2S2T

- Dell Endpoint Security Suite Enterprise:

Bir uç noktanın izin listesine alınan Apple TeamID'lerini doğrulamak için:

- Uç noktada Terminal öğesini açın.

- Şunu yazın:

sudo kextstat | grep -v com.appleve Enter tuşuna basın. - Süper kullanıcının Parola alanını doldurun ve Enter tuşuna basın.

Destek ile iletişime geçmek için Dell Data Security Uluslararası Destek Telefon Numaraları başlıklı makaleye başvurun.

Çevrimiçi olarak teknik destek talebi oluşturmak için TechDirect adresine gidin.

Daha fazla faydalı bilgi ve kaynak için Dell Security Topluluk Forumu'na katılın.