Les capacités collaboratives d’Office 365 séduisent plusieurs millions d’entreprises. Microsoft estime que deux tiers des utilisateurs d’Office auront basculé dans le cloud en 2019. Une migration qui peut se faire en toute sécurité si tant est qu’on utilise les bons outils.

La liste ne cesse de grandir. Face à l’adoption croissante d’Office 365 et aux challenges posés par la protection des données dans le cloud, Microsoft met à disposition de ses clients un nombre toujours plus important d’outils de sécurité et de conformité. Mais avec la diversité des technologies et la rapidité des sorties, suivre le rythme peut s’avérer complexe pour les entreprises. Voici quelques pistes à suivre pour garantir la sécurité de vos fichiers.

Centre de sécurité et de conformité

Dans les versions on-premise de la suite Office (ainsi que dans les premières moutures d’Office 365), SharePoint disposait de ses propres fonctionnalités de sécurité et de conformité, comme les politiques de suppression des documents, la gestion des enregistrements, la fermeture et suppression des sites, ou encore le centre eDiscovery. Ces fonctions permettaient de gérer la rétention ou la modification des fichiers, mais ne s’appliquaient qu’aux contenus au sein de SharePoint.

Avec Office 365, les contenus peuvent être stockés dans différentes applications, comme Exchange, Teams, OneDrive ou bien entendu SharePoint. Dans ce nouvel écosystème connecté d’outils de collaboration, Microsoft permet aux administrateurs de gérer la rétention et la modification des fichiers à travers l’ensemble de ces services, depuis une interface unique : le centre de sécurité et de conformité. Au lieu d’utiliser les fonctionnalités spécifiques à SharePoint, vous pouvez implémenter des politiques pour tous les fichiers souhaités. Des étiquettes peuvent être appliquées manuellement à certains fichiers ou bibliothèques, ou automatiquement d’après des règles prédéfinies (pour les titulaires d’une licence Office 365 E5).

Les étiquettes intègrent également la technologie Azure Information Protection (AIP). Auparavant, il s’agissait d’une fonctionnalité indépendante qui permettait elle aussi d’utiliser des labels pour classifier, sécuriser ou chiffrer des contenus, quel que soit l’endroit où ils étaient hébergés, même en dehors d’Office 365. Comme annoncé lors de la conférence Microsoft Ignite 2018, les étiquettes AIP sont dorénavant intégrées à Office 365, de façon à pouvoir administrer la rétention, les enregistrements et les mesures de protection/chiffrement directement depuis le centre de sécurité et conformité.

Voici quelques-uns des autres outils inclus au centre de sécurité et conformité et qui permettent de sécuriser les nouvelles pratiques de collaboration :

Data Loss Prevention – Avec la fonction DLP, vous pouvez rechercher des informations sensibles, comme des numéros de carte bancaire et de sécurité sociale ou des permis de conduire par exemple, au sein de tous vos contenus, où qu’ils soient dans Office 365. Vous pouvez ensuite prendre des mesures comme envoyer un rapport d’incident ou bloquer le partage, lorsqu’une telle information est découverte.

eDiscovery Content Search – eDiscovery vous permet de rechercher tous les contenus ayant trait à un litige ou un employé particulier. Une fois identifié, vous pouvez archiver ce contenu et l’exporter dans le cas où il serait nécessaire de le préserver pour des raisons légales ou dans le cas du départ d’un salarié.

Office 365 Alerts – Les alertes utilisent les journaux d’audit Office 365 pour envoyer des messages lorsque certains évènements interviennent au sein de l’environnement. Elles peuvent être utilisées pour notifier les administrateurs ou les responsables de la conformité lorsqu’un utilisateur effectue une action particulière, comme créer ou supprimer une archive eDiscovery.

Protection de l’identité avec Azure Active Directory

AAD offre pléthore d’outils pour sécuriser votre environnement Office 365, dont certains devraient être intégrés à vos services de collaboration.

Conditionnal Access Policies – Cette fonctionnalité permet de modifier l’accès aux services en fonction des conditions d’utilisation, comme le système d’exploitation de l’appareil (Windows, Mac, iOS, etc.), la localisation (réseau interne ou public), le moyen d’accès (navigateur ou application Office) ou le terminal (conforme ou non). Elle peut être jumelée avec Azure MFA (Multi-Factor Authentication) ou Azure Identity Protection pour obliger les employés à utiliser un second mode d’identification lorsqu’ils se connectent dans certaines conditions considérées comme risquées.

Privileged Identity Management (PIM) – PMI permet de mettre en place un workflow de requête/approbation pour obtenir un accès administrateur dans Office 365. Cela signifie que vos administrateurs peuvent être des utilisateurs normaux la plupart du temps, puis demander à élever leurs autorisations uniquement lorsque cela est nécessaire, de manière à réduire les risques liés au piratage des comptes à privilèges.

Office 365 Group Policies – Les groupes Office 365 sont en passe de devenir l’épine dorsale de la collaboration moderne. Ils sont créés à partir de n’importe quel groupe SharePoint, Yammer, Outlook, Planners ou Teams. Pour éviter que ces groupes ne deviennent ingérables, les entreprises peuvent mettre en place des règles de gouvernance concernant les noms, l’expiration, la classification, l’utilisation ou le provisionnement des ressources.

Idle Session Timeouts – Des délais d’expiration peuvent être configurés pour prévenir, puis déconnecter, les utilisateurs de SharePoint ou OneDrive lorsqu’aucune activité n’est détectée pendant un certain laps de temps.

Outils liés aux applications de collaboration

Il existe d’autres outils de sécurité et de conformité qui disposent de connexions spécifiques avec les applications de collaboration Office 365.

Office 365 Secure Score – Cet outil fournit un score de sécurité et de conformité pour l’environnement Office 365, en comparant les fonctionnalités disponibles à celles effectivement utilisées. Notez que certaines des recommandations effectuées par l’outil peuvent ne pas être applicables à votre organisation en fonction des licences que vous utilisez. Cela reste néanmoins une source précieuse et personnalisée d’informations sur les bonnes pratiques à mettre en œuvre au sein de votre organisation.

Office 365 Cloud App Security (CAS) – CAS va servir à monitorer et contrôler l’utilisation d’applications cloud au sein de l’entreprise. L’outil peut alerter les administrateurs d’un comportement anormal et potentiellement à risque, bloquer l’usage de certaines applications pour éviter le shadow IT, ou appliquer des Conditionnal Access Policies ou des labels AIP à des contenus hébergés sur d’autres plateformes de collaboration comme Box, Dropbox ou G-Suite.

Office 365 Advanced Threat Protection (ATP) – La solution est principalement conçue pour protéger les employés des cybermenaces qui se propagent par email. Mais les fonctionnalités Safe Links et Safe Attachments peuvent également fonctionner avec le contenu stocké dans SharePoint ou OneDrive. Elles vont scanner les liens au sein d’un fichier, ou le fichier lui-même, dans un bac à sable pour s’assurer qu’ils ne présentent aucune menace avant d’autoriser le collaborateur à l’ouvrir.

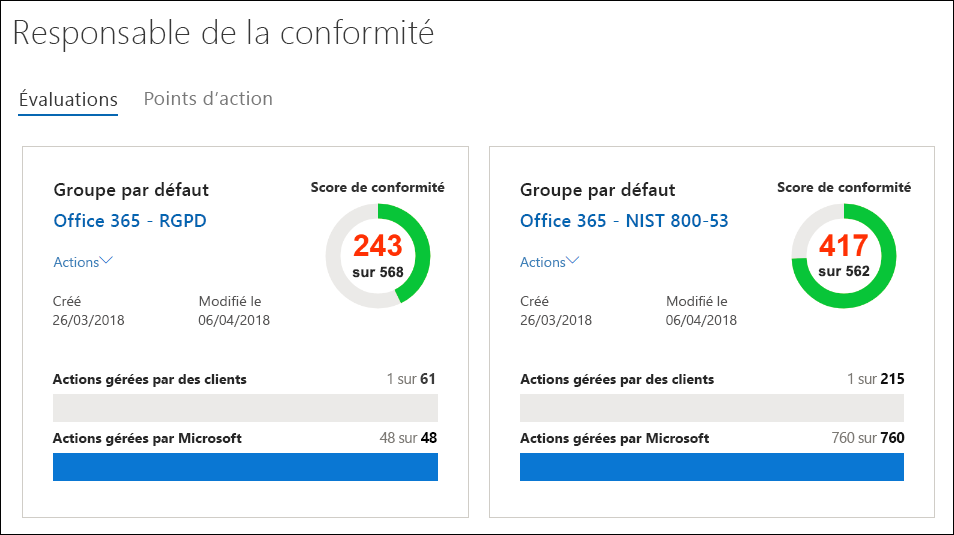

Compliance Manager – Cet outil aide les entreprises à gérer leur conformité vis-à-vis de certaines réglementations comme RGPD, NIST 800-53, ISO 27001, HIPAA, etc. Respectant le principe de responsabilité partagée dans le cloud, il offre à la fois une évaluation des contrôles internes à Microsoft et de ceux qui sont à la charge de l’organisation, afin d’évaluer le niveau de risque global et de fournir des recommandations adaptées pour améliorer la situation.

Collaboration, cloud et confiance

Comme pour toute innovation qui a un impact sur le quotidien de vos collaborateurs, assurez-vous de mettre en place un plan de communication et de formation, de manière à en faciliter l’adoption. Les fonctionnalités ci-dessus vont donner un nouveau cadre à la manière dont vos employés collaborent. Ils doivent donc être informés de ce qui les attend, comprendre pourquoi ces changements sont importants et savoir où ils peuvent trouver de l’aide en cas de besoin. Il ne faut jamais perdre de vue que l’objectif de ces mesures de sécurité est de donner aux employés la liberté d’exploiter les technologies modernes de collaboration dont ils ont besoin. Placez-les toujours au centre de votre stratégie.