In den letzten drei Jahrzehnten haben wir gesehen, wie sich PCs aus dem Land der Hobbyisten zu unverzichtbaren Geschäftswerkzeugen entwickelt haben. Aber seitdem es PCs gibt, gab es auch immer jemanden, der versuchte, etwas Bösartiges mit ihnen anzustellen. Darum muss permanent an Antivirentechnologien gefeilt werden, um sowohl mit Technologiewellen als auch mit Hackerinnovationen Schritt halten zu können.

Ursprünglich wurden Virenscanner nur lokal auf Geräten installiert. Die Software-Applikationen überprüften Geräte bei Bedarf per Batch Job/Regel-Aufgabe. Das I Love You virus stellte dann 1998 IT-Abteilungen vor neue Herausforderungen: Als eines der Viren mit der Fähigkeit sich selbst weiter zu verbreiten, zeigte es die Notwendigkeit einer echten Cybersicherheitsabwehr auf. Infolgedessen begannen Unternehmen mehr in Sicherheit, sowohl auf dem Client und noch viel mehr im Data-Center, zu investieren. Themen wie Antivirus, Proxys, Intrusion Detection, etc. gehören nun zum Standard.

Hacker sind von Natur aus kreativ und entwickeln ständig neue Angriffsmethoden: von E-Mail-Anhängen über komplexe Netzwerk-Hacks bis hin zu Social Engineering. Client-Geräte bieten eine gute Plattform für die Inkubation und Verbreitung neuer und ausgeklügelter Angriffe (mindestens fünf der neun Initial Access Points im MITRE ATT&CK Framework sind Client-Geräte-basiert). Darum erfordert die Aufrechterhaltung der Sicherheit auch, dass Unternehmen in Technologien wie VPN (Virtual Private Network), Firewalls und NAC (Network Access Control) investieren. Da sich Angriffs- Methoden schnell ändern, befinden sich IT-Organisationen in einem ständigen Zustand der Analyse, Bewertung und Bereitstellung von Abwehrmaßnahmen, um ihre Umgebung zu schützen und die IT-Infrastruktur und -Geräte zu sichern.

Hardware- und Computer-Chips können ebenfalls von Sicherheitsproblemen betroffen sein – die Meltdown-/Spectre-Schwachstelle war eines der wirkungsvollsten Beispiele dafür. Chip- und Softwarehersteller sowie Gerätehersteller haben darum Sicherheitsentwicklungs- und Lieferkettensicherheitsprozesse eingeführt, um ihre Produkte und Prozesse vor Eindringlingen zu schützen. Trotzdem stellen Angriffe auf die Hardware noch immer einen Bereich der Verwundbarkeit dar. Heute verwendet Dell Technologies hardwarebasierte Lösungen die Sicherheit bieten (wie TPM (Trusted Platform Module). Diese Abwehrmaßnahmen erfordern aber, dass das Betriebssystem den Chips vertraut.

In jüngster Zeit haben wir auch Angriffe direkt auf BIOS und Firmware gesehen. Im Jahr 2019 veröffentlichte Dell SafeBIOS (auch bekannt als Trusted Device Agent), um IT-Abteilungen dabei zu helfen, den Sicherheitsstatus ihrer Client-Hardware zu verstehen und entsprechend zu handeln. In diesem Artikel werden die Funktionen von Dell SafeBIOS vorgestellt und erläutert, wie diese Funktionen die allgemeine Sicherheitslage ganzheitlich verbessern. Dell Technologies vertritt seit langem die Position, dass kontinuierlich weiterentwickelte Sicherheitsmaßnahmen die beste Offensive gegen zukünftige Angriffe sind. SafeBIOS ist ein Framework, das kontinuierlich mit den neuesten Schutzmaßnahmen für Dell-Clientgeräte aktualisiert wird.

In unseren jahrelangen Engagements mit IT-Abteilungen haben wir gelernt, dass es nicht ausreicht, einfach nur eine großartige Cyberabwehr zu haben: Grund-Voraussetzung ist auch, dass sie von der IT verwaltet werden kann. Security Operations (SecOps) werden einbezogen, wenn ein Angriff erkannt wird, aber der tägliche Betrieb der Cybersicherheit in einer Organisation liegt in der Verantwortung der IT. In dieser Artikel-Serie werden wir nicht nur erörtern, was SafeBIOS ist, wie es funktioniert und welche Funktionen es für Dell-Endpunkte bietet, sondern auch einige der Möglichkeiten, wie SafeBIOS in den Workflow von Modern-Management Lösungen integriert werden kann, um sicherzustellen, dass Dell-Geräte über die neuesten, ständig aktualisierten Abwehrmaßnahmen verfügen.

Was ist Dell SafeBIOS?

Moderne-Sicherheitslösungen erfüllen ihre Rolle, um das Betriebssystem und den sicheren Start des Computers zu überprüfen, aber wie funktioniert das, wenn das BIOS selbst kompromittiert wird oder anfällig ist? Dell SafeBIOS, das jetzt im Download-Bereich als Dell Trusted Device Agent bezeichnet wird, ist das fehlende Element in einer umfassenden Sicherheitsmanagement-Strategie zum Schutz von Hardware und von Bedrohungen „unterhalb des Betriebssystems“.

Zunächst führt Dell SafeBIOS eine Überprüfung außerhalb des PC-Clients anhand einer sicheren, von Dell gehosteten Datenbank durch. Alle Dell Clients führen dies bei Startup oder spätestens alle 12 Stunden aus. Der PC-Client erhält ein positives oder negatives Ergebnis der Verifizierung. Sie fragen sich vielleicht, warum wir eine Off-Host- oder Cloud-basierte Überprüfung durchführen und nicht auf dem lokalen Gerät selbst? Das ist eine gute Frage! Der Mehrwert dieser Implementierung ist:

- Es wird kein spezifischer Chip auf dem Gerät benötigt, so dass diese Lösung einfach zu bedienen und auch ältere Geräten supported. Unterstützte Plattformen: https://www.dell.com/support/manuals/en-us/trusted-device/trusted_device/platforms?guid=guid-b5a91b49-429a-4a97-b4fb-5bf67c67098a&lang=en-us

- Es gibt einen Medien-Umbruch, so dass Hacker das Gerät UND die sichere Cloud-Datenbank befallen müssten. Was es schwieriger macht, ein System zu kompromittieren, ohne dass es die IT-Abteilung mitbekommt.

Heute bieten Microsoft Windows 10 und neuere Betriebssysteme bereits viele Funktionen, die vorhandene Hardware Module wie das TPM für die Verschlüsselung oder Autopilot Deployment nutzen. Dell SafeBIOS erweitert die Möglichkeiten mit weiteren Funktionen, die sicherstellen, dass sowohl Hardware und Software nicht bereits von einem Angriff betroffen sind.

Ein Beispiel für eine ähnliche Strategie ist es, das UEFI-Vertrauensstellungen, Unified Extensible Firmware Interface, von Microsoft zu verwenden, um Firmware in Windows-Updates zu aktualisieren. Wenn diese Methode durch Malware kompromittiert wird, würde der Update-Prozess dazu führen, diesen Angriff schnell im Unternehmen zu verteilen. Obwohl es hier Qualitätsprüfungen gibt, ist eine 100% ige Garantie der Sicherheit nicht möglich, wie das Beispiel des SolarWinds-Problems zeigt, bei dem verschiedene Companies betroffen waren und unbewusst Schadcode in ihre eigenen Programme eingebaut haben.

Die meisten Unternehmen haben einen Ansatz der „Sicherheit in Ebenen“ gewählt, um sich gegen Cyberangriffe zu verteidigen, mit der Überzeugung, dass, wenn ein Angriff an einer Stelle Abwehrmechanismen überwindet, es andere Ebenen gibt, die helfen, ihn zu stoppen. Dell SafeBIOS ist eine zusätzliche Lösung, die die Sicherheitslage in Verbindung mit anderen Lösungen wie Next Generation Antivirus und Advanced Threat Protection Software, Firewalls, E-Mail-Anti-Phishing-Tools und sogar Sicherheitstrainings, hilft, die Sicherheitslage zu verbessern.

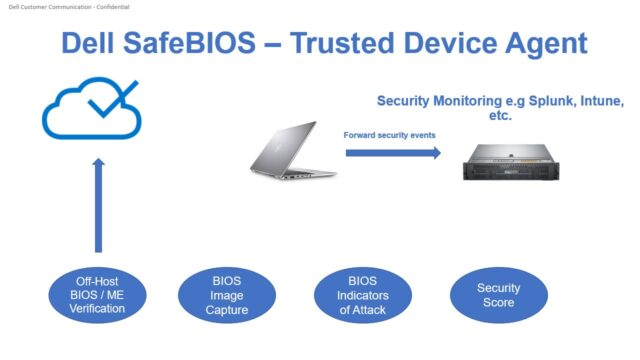

Welche Funktionen bietet Dell SafeBIOS?

- Off-Host-BIOS-Verifizierung (beim Start oder alle 12 Stunden)

Die Off-Host-BIOS-Verifizierung verwendet eine sichere Cloud-Umgebung, um eine „Point-in-Time“-Prüfung auf Integrität des BIOS durchzuführen.

- BIOS Image Capture (bei Bedarf für forensische Daten)

Wenn ein BIOS kompromittiert erscheint, wird das BIOS-Image zur forensischen Analyse erfasst.

- BIOS-Indikatoren für Angriffe (IoA)

Mit über 300 möglichen BIOS-Konfigurationen, die wie normale administrative Aktionen erscheinen können, könnte ein Angriff leicht unentdeckt bleiben. Mit BIOS Indikatoren für Angriffe (IoA) werden Angriffe oder verdächtige Aktionen identifiziert und der IT-Administrator alarmiert.

- Dell Safe BIOS Security Score

Die Punktzahl liegt zwischen 0 und 100, basierend auf den folgenden Faktoren: BIOS-Passwort, BIOS-Verifizierung, Firewall-Status, Antiviren-Status, Intel ME (Manageability Engine), Festplattenverschlüsselung und Indikatoren für Angriffe (BIOS-Einstellungen)

- Intel ME Verifizierung

Der Trusted Device Agent scannt und überprüft alle 24 Stunden, ob die Intel ME Firmware vorhanden und unverändert ist.

So erwerben und installieren Sie diese Software in einer Unternehmensumgebung

Die nötige Client Software ist kostenfrei. Die Dell SafeBIOS-Software unterstützt alle kommerziellen Dell Business Plattform: OptiPlex-, Latitude-, Precision- und XPS-Mobilgeräte (beachten Sie, dass Dell PCs der alten Generation möglicherweise keine Unterstützung für Dell SafeBIOS bieten: https://www.dell.com/support/manuals/en-us/trusted-device/trusted_device/platforms?guid=guid-b5a91b49-429a-4a97-b4fb-5bf67c67098a&lang=en-us).

Wenn Sie im Download-Bereich nach SafeBIOS suchen, beachten Sie bitte, dass SafeBIOS als Dell Trusted Device Agent bezeichnet wird.

Download-Link:

https://www.dell.com/support/home/de-de/product-support/product/trusted-device/drivers

Dokumentation:

https://www.dell.com/support/home/de-de/product-support/product/trusted-device/docs

Die Zip-Datei enthält eine MSI, die es einfach macht, dieses Produkt mit Ihrer bestehenden Software Distribution Plattform wie SCCM (System Center Configuration Mgr), Workspace One UEM (Unified Endpoint Management) oder einer anderen Lösung zu installieren. Unser Beispiel umfasst die Bereitstellung dieser Software mit VMware Workspace One UEM. Dieser Prozess ist ähnlich, wenn Sie andere UEM-Softwareverwaltungstools verwenden.